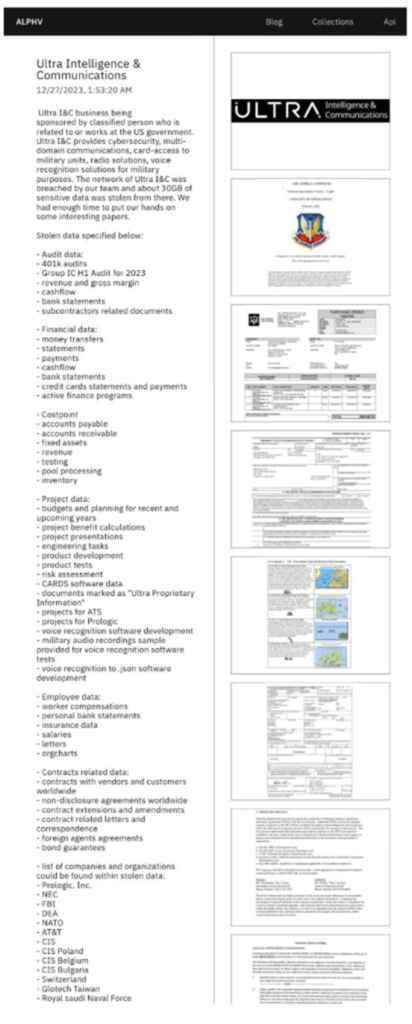

一家為全球國防公司提供通訊技術的美國安全公司Ultra Intelligence & Communications(簡稱ULTRA)成為勒索軟體攻擊的受害者,ULTRA是一家全球領先的科技公司,總部位於英國。該公司提供先進的情報、通訊和安全技術解決方案,服務的客戶包括美國國防部、聯邦調查局(FBI)、緝毒局、北約、美國電話電報公司、瑞士聯邦國防部和國防承包商RUAG 等,這一廣泛的客戶群突顯了此次外洩事件對全球潛在的影響。

據稱在攻擊事件發生後,瑞士聯邦國防部證實瑞士空軍受到了攻擊的影響並確認有資料外洩,瑞士當局隨即對此事件展開了調查。

根據瑞士廣播電視台 (SRF) 報道,駭客竊取了美國著名國防公司ULTRA的數萬份文件,大約 30 GB 的部分敏感和機密瑞士空軍文件已上傳到暗網,可供公眾存取。

DDPS 對暗網外洩的回應

在這一重大事件發生後,瑞士聯邦國防部民防及體育部(Federal Department of Defense, Civil Protection and Sport-DDPS) 一直在積極應對這一情況。發言人告訴 Keystone-SDA 通訊社,瑞士武裝部隊和國防部立即收到了有關網路攻擊的通知。DDPS 認為,瑞士武裝部隊的作業系統並未受到此次惡意軟體攻擊的影響。

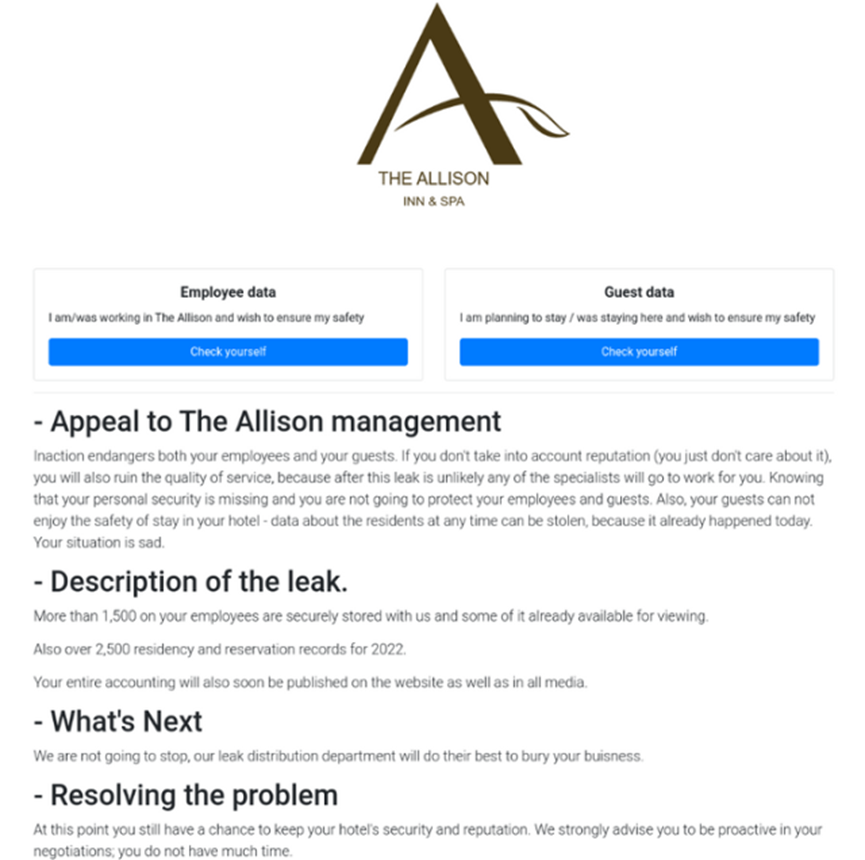

暗網上外洩的價值數百萬美元的合約

外洩的資料中包括 DDPS 和 Ultra 之間價值近 500 萬美元的重要合約等文件。該合約對於瑞士空軍的加密通訊技術至關重要。

此外,在暗網上還發現了與這些交易相關的電子郵件通訊和付款收據。

對暗網資料外洩的持續調查

雖然 DDPS 發言人提供的細節有限,但他們承認瑞士武裝部與Ultra 公司之間存在業務關係。迄今為止,外洩的數據主要類型是商業數據,但對事件全面範圍的調查仍在進行中。

BlackCat聲稱對資料被盜負責

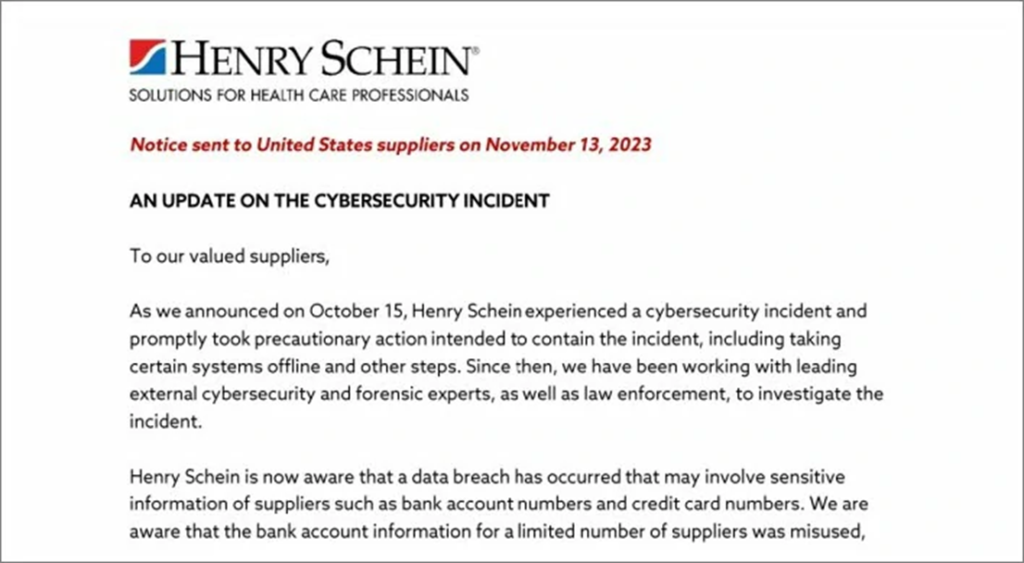

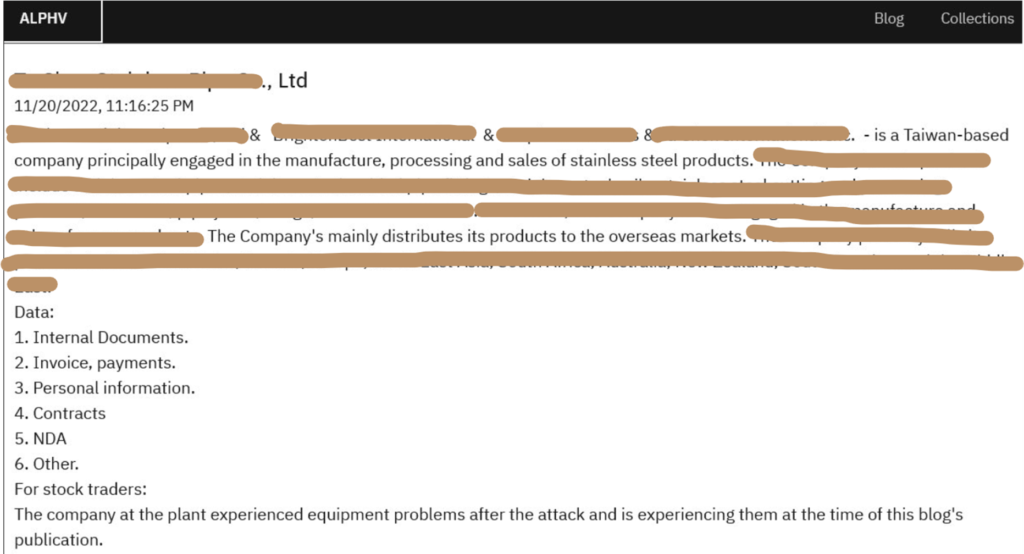

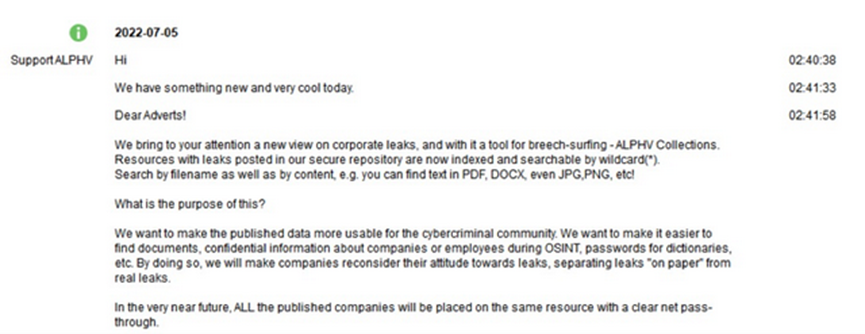

BlackCat勒索軟體聲稱對這次攻擊負責,據報導該攻擊發生在 2023 年 12 月底。BlackCat於2021年11月中旬首次被Malwarehunterteam研究人員揭露,是第一個基於RUST語言編寫的專業勒索軟體系列,並因其高度客製化和個人化的攻擊而迅速氾濫。BlackCat攻擊過知名企業包括高梅國際酒店集團(MGM Resorts International)、Bandai Namco(萬代南夢宮)、台灣上市不銹鋼和Henry Schein漢瑞祥等等。網路安全專家認為BlackCat起源於俄羅斯,是被稱為 BlackMatter 的勒索軟體組織的改名(Rebrand),而BlackMatter又是 DarkSide 的改名,該組織因2021年攻擊美國美運油供應商Colonial Pipeline而臭名昭著。2023 年 12 月FBI查封BlackCat的線上基礎設施,瓦解多個BlackCat經營的網站,然而這次針對ULTRA的入侵並盜取其商業客戶的機密資料攻擊證實BlackCat勒索軟體已成功另起爐灶。

瑞士聯邦數據網路攻擊的最新歷史

此事件標誌著過去六個月內針對瑞士聯邦數據的第三次重大網路攻擊。先前的事件涉及針對瑞士公司 Xplain 和 Concevis 的勒索軟體攻擊,這兩家公司都與 DDPS 和其他聯邦組織有聯繫。

總而言之,最近對 Ultra 的網路攻擊導致瑞士空軍資料在暗網上未經授權發布,這清楚地提醒人們國家安全基礎設施面臨持續的網路威脅。正在進行的調查強調了加強網路安全措施以保護敏感國防資訊的重要性。