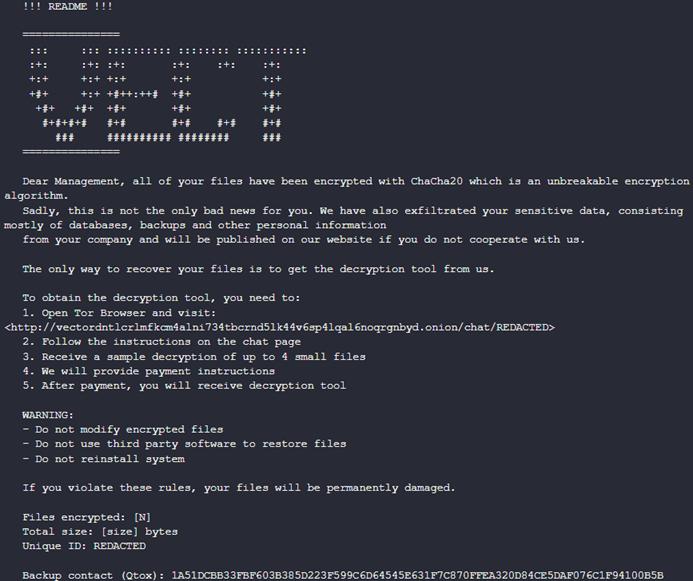

資安研究人員近日警告,新興勒索軟體 VECT 2.0 雖以勒索軟體之名對外招募合作夥伴,但實際運作卻更接近一款資料抹除工具(Wiper)。原因在於其 Windows、Linux 與 ESXi 版本皆存在重大加密設計缺陷,導致大量檔案在遭攻擊後被永久破壞,甚至連攻擊者自己也無法還原資料。

換句話說,受害企業即使支付贖金,也可能完全拿不回檔案。

超過 131KB 的檔案,幾乎注定無法恢復

根據 Check Point Research 分析,VECT 2.0 對超過 131KB(131,072 bytes) 的檔案進行加密時,會將檔案切成四個區塊處理,並分別產生四組隨機 Nonce(一次性隨機值)。

問題在於,惡意程式最終只保存最後一組 Nonce,其餘前三組在加密後直接丟棄,沒有寫入磁碟、註冊表,也未回傳給攻擊者。

由於 ChaCha20 演算法解密時,必須同時具備正確金鑰與對應 Nonce,這代表:

- 前 75% 的檔案內容永久無法還原

- 攻擊者也無法製作有效解密工具

- 支付贖金不等於能復原資料

研究人員直言,這類攻擊已不是傳統勒索,而是披著勒索外衣的不可逆資料摧毀行為。

對企業而言,這比勒索更危險

傳統勒索軟體至少仍保留「付款後可能解密」的談判空間,但 VECT 2.0 的設計缺陷,使企業在遭攻擊後失去這條路。

尤其企業最重要的資料,例如:

- 虛擬機映像檔

- 資料庫備份檔

- 財務報表

- 設計圖檔

- ERP 與營運系統資料

多半都遠超過 131KB,代表實際受害時,核心營運資料恐直接報銷。

採 RaaS 模式營運,積極招募駭客加盟

VECT 最早於 2025 年底推出,近期重新包裝為 VECT 2.0,並以 Ransomware-as-a-Service(RaaS) 模式經營,在地下論壇招募加盟者。

其暗網頁面主打三重勒索模式:

- 資料竊取(Exfiltration)

- 檔案加密(Encryption)

- 勒索施壓(Extortion)

據外部研究指出,新加盟者需支付約 250 美元等值 Monero(XMR) 作為入場費,部分特定地區則可免收,顯示其正在快速擴張攻擊生態系。

Windows、Linux、ESXi 全平台攻擊能力

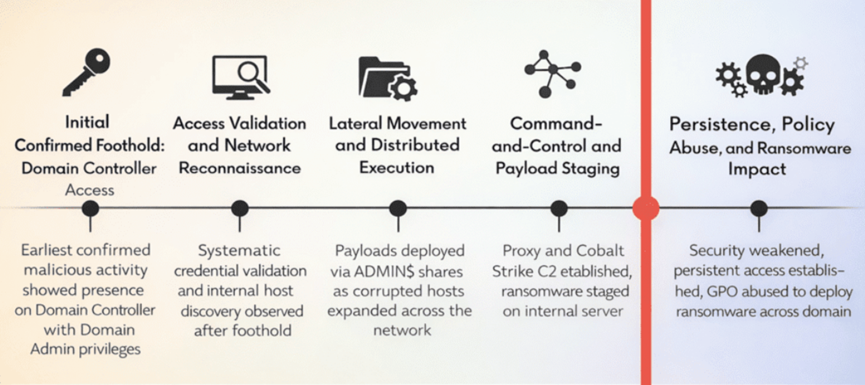

研究顯示,VECT 2.0 已具備跨平台攻擊能力:

Windows 版本

- 加密本機、外接與網路共享磁碟

- 針對 44 種安全工具與除錯工具進行對抗

- 可強制進入 Safe Mode 後持續執行

- 具備橫向移動腳本模板

ESXi 版本

- 鎖定虛擬化環境

- 可透過 SSH 橫向擴散

- 具備地理圍欄(Geofencing)機制

Linux 版本

- 與 ESXi 共用主要程式碼架構

- 具備部分相同行為能力

鎖定 CIS 地區豁免,加拿大?台灣?仍需警戒

VECT 2.0 在執行前會檢查系統是否位於獨立國協(CIS)國家,若判定符合條件,將自動停止加密流程。

這種「不攻擊特定地區」的邏輯,常見於東歐背景勒索集團。不過研究人員指出,VECT 甚至仍將烏克蘭列入排除名單,行為相當罕見,推測可能使用舊版程式碼,或部分程式由 AI 協助生成。

專家觀點:技術粗糙,但威脅仍不可低估

Check Point 認為,VECT 2.0 背後操作者較像是經驗不足的新手集團,而非成熟勒索組織。雖然技術實作粗糙,但其具備:

- 多平台攻擊能力

- 招募加盟制度

- 與地下論壇合作散播

- 結合供應鏈外洩資料進行攻擊

這代表即使技術不成熟,仍可能對企業造成高度破壞。

台灣企業應立即採取的防禦重點

面對這類「無法談判」的新型勒索威脅,企業防線應從事後應變轉向事前韌性:

建議措施:

- 建立離線備份與異地備援

- 定期演練災難復原流程(DR Drill)

- 強化 AD、VPN、遠端登入存取控管

- 監控異常加密、橫向移動與 SSH 活動

- 部署 EDR / MDR 即時偵測攻擊行為

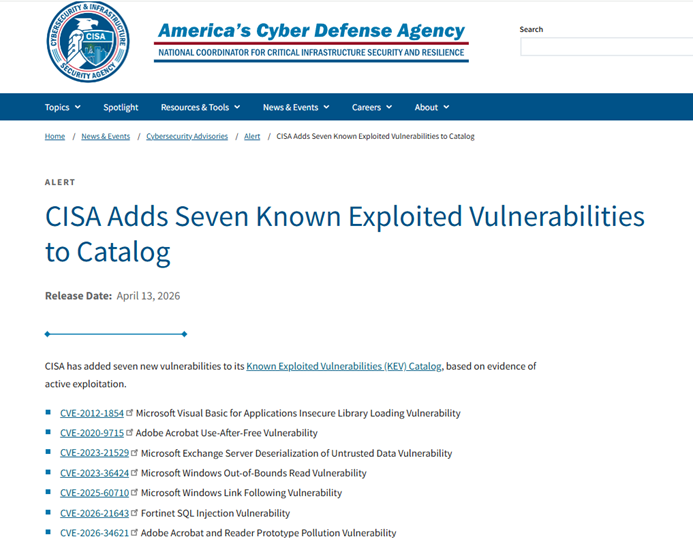

- 定期修補 Windows、Linux、VMware 漏洞

結語

VECT 2.0 再次提醒企業:不是所有勒索軟體都還有談判空間。

當攻擊者連自己的解密能力都沒有時,支付贖金只會讓損失更大。面對新世代勒索攻擊,真正能保住企業營運的,不是談判技巧,而是備份能力、應變速度與資安韌性。