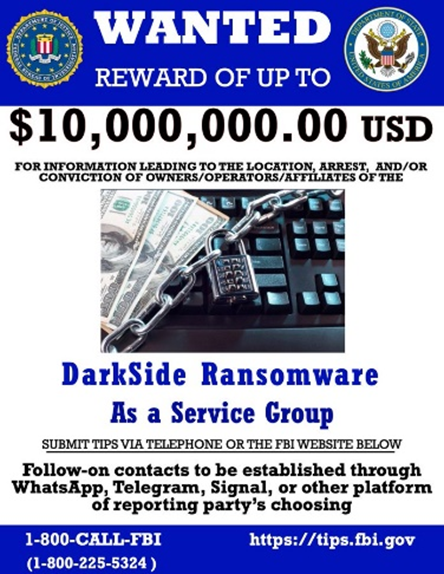

美國國務院(The Department of State)懸賞最高 1000萬美元,以獎勵能夠識別或定位Darkside幕後關鍵領導成員的資訊提供者。根據國務院 11月4日發布的新聞稿,該部門還提供最高 500 萬美元的獎金,獎勵在任何國家逮補或定罪參與DarkSide勒索軟體事件的人。通過提供這一懸賞,美國表明其致力於保護世界各地的勒索軟體受害者,免受網路犯罪分子的利用。美國期待那些窩藏勒索軟體罪犯的國家願意為受勒索軟體影響的受害者企業和組織伸張正義。

美國政府官員指出,DarkSide 是 2021 年 5 月對 Colonial Pipeline 的勒索軟體攻擊的幕後黑手,該攻擊導致該公司關閉了約 5,500 英里的管道,其中包含輸送美國東岸使用的 45% 的燃料,造成停工數日,導致油價飆升、民眾恐慌性購買(Panic buying),最後Colonial Pipeline支付了440 萬美元,而後美國司法部通過獲得加密貨幣錢包的存取權收回了其中的大部分贖金。

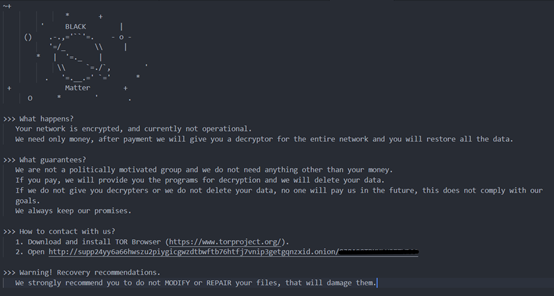

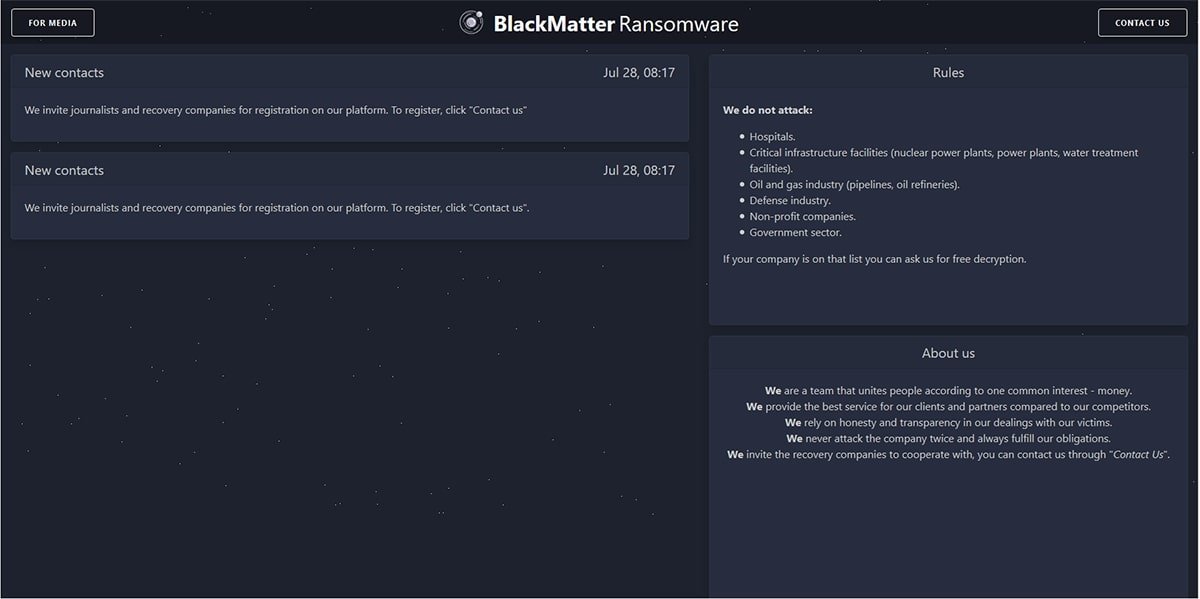

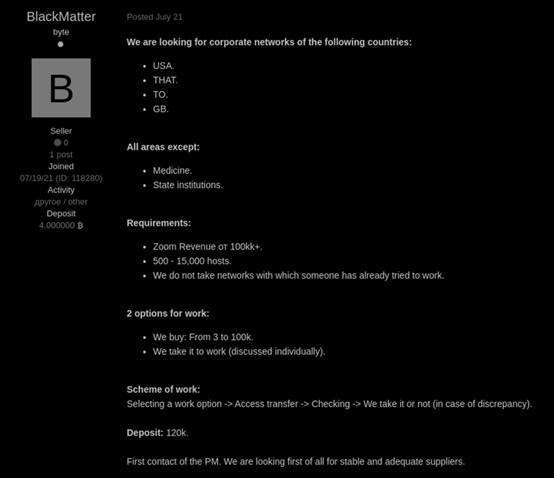

據新聞稿,此獎金也將適用於DarkSide勒索軟體的更名品牌(Rebrand) BlackMatter勒索軟體,當勒索軟體在攻擊一個高度敏感的組織後開始感受到執法部門的壓力時,他們通常會以不同的名稱重新命名,過去也有其他勒索軟體進行了更名。包括:

GandCrab–> REvil

Maze –>Egregor

Bitpaymer–> DoppelPaymer–>Grief

Nemty –> Nefilim –> Karma

據了解,懸賞的獎金由國務院的跨國有組織犯罪獎勵計劃 (the State Department’s Transnational Organized Crime Rewards Program; TOCRP) 提供,旨在打擊跨國有組織犯罪。迄今為止,TOCRP 已經支付了超過 1.35 億美元的獎勵,官員們表示,自 1986 年以來,已有超過 75 名跨國犯罪分子和毒販等經過TOCRP獎勵計劃被繩之以法。

為遏止重大基礎設施遭網攻和勒索軟體事件的激增,美國國務院7 月也曾提出Rewards for Justice(正義獎勵)計畫。