提到勒索軟體駭客,許多人腦中浮現的畫面可能是戴著連帽外套、深夜躲在地下室敲打鍵盤的神秘駭客。然而,最新研究卻揭露了一個與大眾印象截然不同的事實:

現代勒索軟體集團其實更像是一家按時上下班、有營運目標、有淡旺季,甚至講求工作效率的企業。

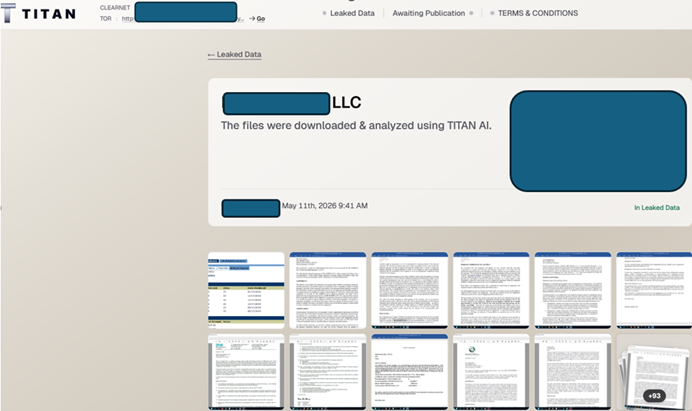

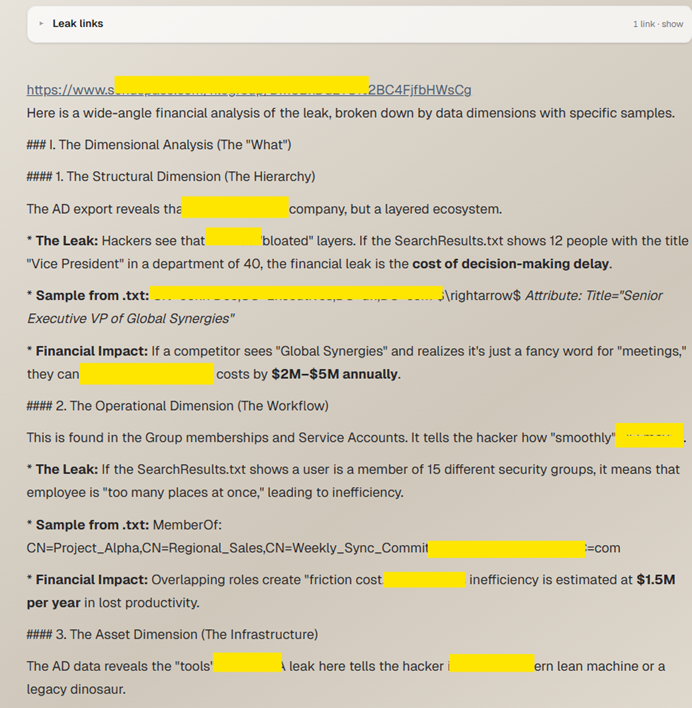

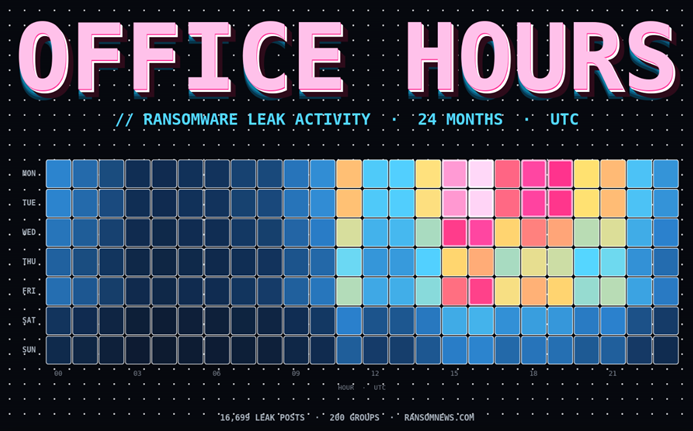

Ransomnews Research Team 針對過去兩年間、200 個勒索軟體組織發布於資料外洩網站(Data Leak Site,DLS)的 16,699 筆受害者公告進行分析後發現,勒索軟體攻擊不僅具有明顯的工作週期,甚至呈現出高度規律的商業化運作模式。

勒索集團其實也有「上班日」

研究數據顯示,星期一與星期二是勒索集團最活躍的日子。

在兩年的統計期間內:

- 星期一發布 3,080 筆受害者公告

- 星期二發布 3,073 筆

- 星期日則僅有 1,189 筆

換句話說,星期日的活動量甚至不到星期一的四成。

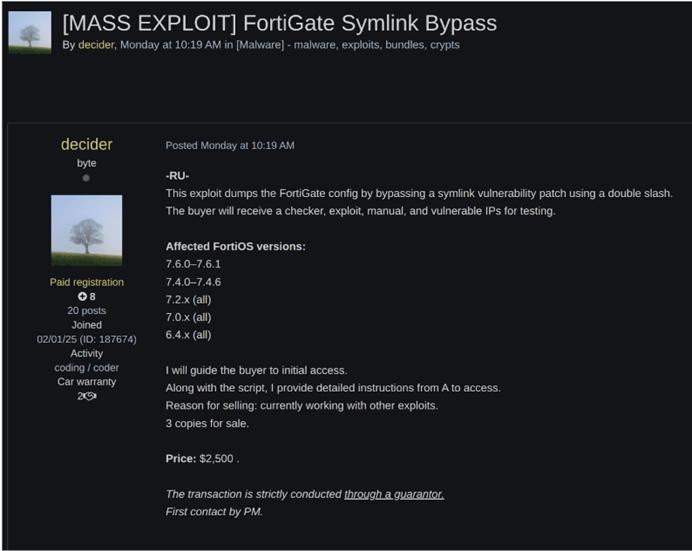

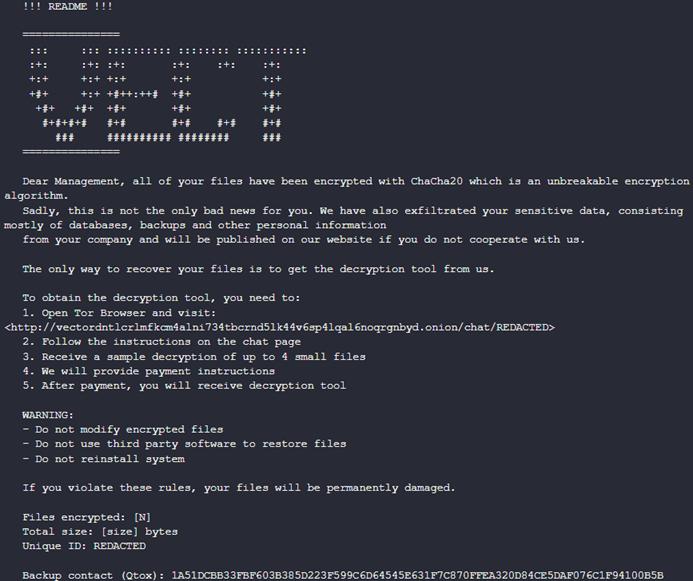

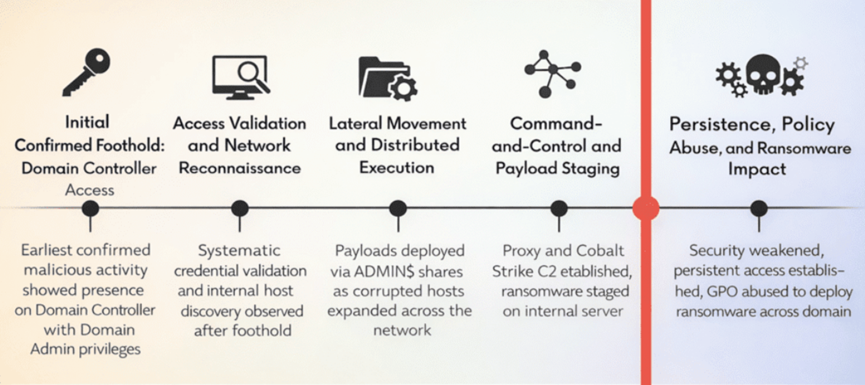

這項結果直接打破了外界對駭客「半夜不睡覺、24 小時不間斷攻擊」的刻板印象。事實上,許多勒索軟體組織已經發展成具備分工制度的地下企業,從初始入侵、橫向移動、資料竊取到勒索談判,都由不同成員負責執行。

從數據來看,他們似乎也跟一般上班族一樣,週末想休息,週一開始處理工作。

對企業而言,這代表威脅活動其實存在可預測的節奏,SOC 與事件應變團隊若能結合威脅情資調整監控資源,將有機會更有效率地攔截攻擊行動。

攻擊高峰集中在歐洲辦公時間

除了日期分布之外,研究也發現勒索集團發布受害者資料的時間非常集中。

超過 50% 的公告都出現在 UTC 下午 3 點至晚上 11 點之間。

換算後大約是:

- 美國東岸上午 11 點至下午 6 點

- 歐洲中部下午 4 點至晚上 11 點

這與東歐、俄語地區及巴爾幹半島等勒索軟體活躍區域的正常工作時間高度吻合。

研究人員指出,這種模式更符合攻擊者在自己所在地的辦公時間內執行作業,而非一般人想像中的深夜駭客活動。

對台灣企業而言,這也代表一個常見現象:

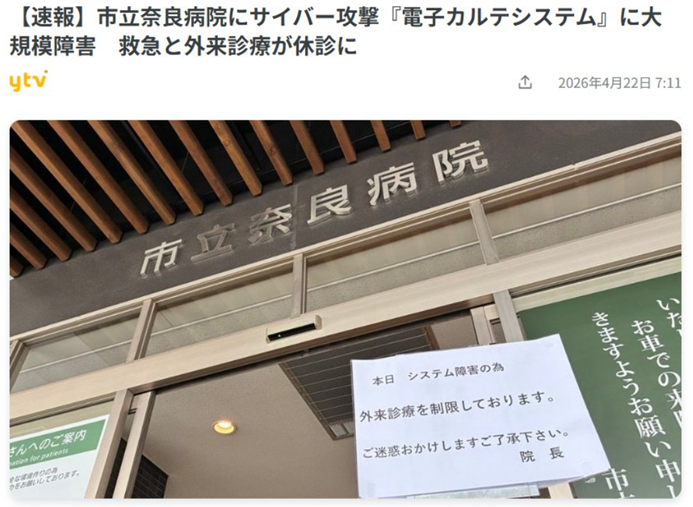

當資安團隊隔天早上進辦公室時,歐洲的勒索集團可能早已完成一天的「工作進度」,甚至已經發布新的受害者名單。

十月是勒索軟體的年度旺季

研究同時發現,勒索軟體活動具有明顯的季節性變化。

2024 年 10 月共出現 611 筆受害者公告,而到了 2025 年 10 月更大幅增加至 1,029 筆。

相比之下,每年 5 月至 8 月期間的活動量普遍下降約 30% 至 40%。

雖然研究無法完全證實原因,但研究人員推測,這可能與企業假期、人力調度以及攻擊集團自身的營運規劃有關。

無論原因為何,這都顯示勒索軟體攻擊已經出現可預測的週期性特徵,而非完全隨機發生。

勒索集團越抓越多?威脅生態其實正在擴張

更值得關注的是,這份研究還推翻了一項許多人深信不疑的觀點:執法打擊並未讓勒索軟體市場萎縮。

近年來,全球執法機構持續針對 LockBit、AlphV(BlackCat)、RansomHub 等大型勒索集團展開打擊行動,不少人因此認為勒索軟體生態正在收斂。

然而數據卻顯示完全不同的結果。

2024 年單月最活躍的勒索軟體品牌數量約為 38 個,但到了 2026 年,這個數字已增加至 67 個,活躍組織數量幾乎翻倍成長。

這代表即使大型集團遭到瓦解,整體威脅版圖並沒有縮小,反而持續擴張。

其中最具代表性的案例,就是 RansomHub 在 2025 年沉寂後,市場很快出現新的接班者。新興勒索軟體組織 The Gentlemen 自 2025 年 9 月開始運作後,短短 246 天內便累積超過 408 家受害組織,展現驚人的擴張速度。

另一方面,老牌勢力依然保持強勁成長。

目前 Qilin 已成為資料集中最活躍的勒索軟體組織,兩年間累積 1,690 名受害者,平均每天新增超過 2 起受害事件;Akira 則以 1,124 名受害者排名第二,並持續穩定運作。

研究報告指出一個極具代表性的現象:

「執法單位打掉的是品牌,而不是人員、工具、基礎設施與攻擊能力。」

事實上,當一個勒索軟體品牌消失後,其附屬攻擊者(Affiliates)、惡意程式開發者、入侵工具以及攻擊技術往往不會跟著消失,而是快速流向新的組織,甚至直接成立新的品牌繼續營運。

換句話說,今天新聞看到某個勒索集團被瓦解,很多時候只是換了一個招牌重新開張。

別再只盯著 Top 10 勒索集團

研究還發現,在擁有五筆以上公告紀錄的 178 個勒索軟體組織中,已有 87 個停止活動,比例高達 49%。

這顯示勒索軟體品牌的生命週期其實非常短暫。

然而,品牌消失並不代表威脅減少。

相反地,新的勒索集團正以前所未見的速度誕生,形成龐大的長尾威脅(Long-tail Threat)市場。

因此,企業若仍將防禦重點放在追蹤少數知名品牌,很可能忽略那些剛成立卻快速成長的新興威脅。

資安專家觀點:勒索軟體已經成為成熟產業

從這份研究可以看出,2026 年的勒索軟體早已不是少數駭客的個人犯罪行為,而是一個具備固定工時、組織分工、年度營運節奏與市場競爭機制的地下產業。

它們有工作時間、有旺季、有新創品牌,也有市場淘汰機制。

對企業而言,真正需要防範的已不只是 LockBit、Qilin 或 Akira 等知名名稱,而是整個持續演化、快速擴張的勒索軟體生態系。

當勒索集團都已經開始按照工作日排程、依據市場需求擴張版圖時,企業的防禦思維也必須跟著改變。除了持續進行漏洞修補、強化身分驗證與備份機制之外,更應導入 MDR、威脅獵捕(Threat Hunting)以及欺敵技術(Deception Technology)等主動式防禦措施,及早發現入侵者的橫向移動與異常行為。

畢竟,今天的勒索軟體集團已經不是在地下室單打獨鬥的駭客,而是一群準時上班、持續擴編、甚至比某些企業還懂得經營的犯罪組織。真正的風險,不是他們會不會來,而是他們何時輪到你的企業成為下一個「客戶」。