駭客組織 LAPSUS$ 再度傳出新一波攻擊行動,這次目標指向全球製藥龍頭阿斯特捷利康(AstraZeneca ,簡稱AZ)。攻擊者已在其暗網平台與社群管道公開聲稱,成功竊取該公司的原始碼、雲端基礎設施憑證,以及員工相關資料。若內容屬實,此事件不僅是單純資料外洩,更可能演變為影響企業核心營運的重大資安風險。

核心重點

外洩範圍涵蓋:

- 原始碼(Source Code)

- 雲端存取金鑰(AWS Keys / Service Accounts)

- 員工與開發人員資訊

- GitHub 內部專案結構

- 風險本質:

- 不只是資料外洩,而是存取控制(Access Control)失效

- 攻擊者可能已具備「合法存取能力」

根據外流資訊,駭客宣稱取得的資料涵蓋範圍廣泛,包括完整原始碼、內部資料庫、GitHub Enterprise 使用者資訊,以及多項關鍵存取憑證,例如 API 金鑰、AWS 金鑰與服務帳號,同時亦包含 MongoDB 與 MySQL 等資料庫存取憑證。這類資訊一旦被濫用,將可能使攻擊者直接進入企業內部系統。

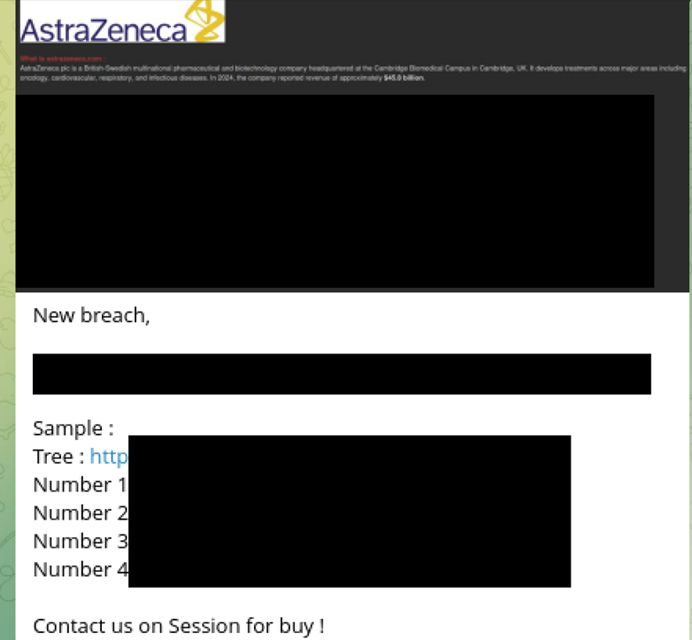

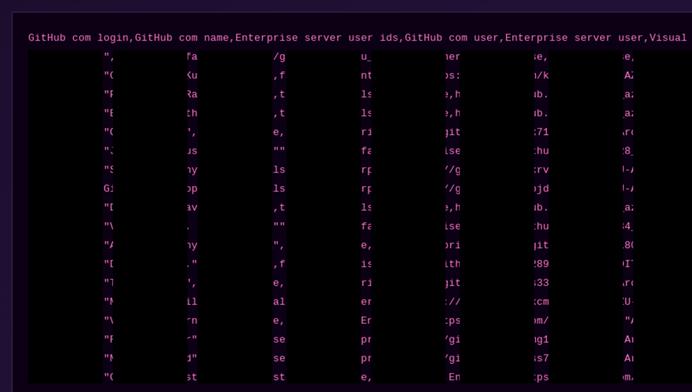

資安研究人員進一步分析駭客釋出的樣本資料,發現其中部分內容具備真實性。例如,樣本中包含 AZ內部開發人員的 GitHub 使用資訊,涵蓋工作群組名稱、員工角色、個人帳號連結,以及對應的公司信箱。此外,另一批資料則涉及臨床研究相關公司的員工資訊,包括姓名、識別碼與所屬單位,顯示此次事件已觸及企業營運與研發體系。

外洩的資料樣本Photo Credit: TheCyberNews

值得注意的是,駭客亦公開疑似內部原始碼的目錄結構。從資安角度來看,原始碼外洩將大幅提升攻擊者對系統的掌握程度,使其能進行靜態分析以尋找潛在漏洞,甚至發掘未移除的敏感資訊,例如硬編碼憑證或內部 API 呼叫邏輯,進一步發動更精準的滲透攻擊。

另一方面,若 AWS 金鑰與服務帳號確實外流,風險層級將進一步升高。攻擊者可藉此存取雲端資源、建立持久性存取權限,甚至進行橫向移動,擴大入侵範圍。這類情境意味著企業的防禦邊界已從「網路層」轉移至「身分與憑證」,一旦控管失效,攻擊行為將難以與正常操作區分。

此外,員工資料的曝光亦為另一項關鍵風險。攻擊者可利用這些資訊發動高度客製化的社交工程攻擊,特別是針對具備高權限的內部人員,例如開發人員或系統管理員。由於 LAPSUS$ 過去曾與多個以社交工程見長的駭客團體合作,此類攻擊手法的成功率不容低估。

回顧 LAPSUS$ 過往行動,該組織曾攻擊多家大型企業,其特點並非依賴複雜漏洞利用,而是透過帳密竊取、內部滲透與人為弱點快速取得高權限存取,再透過資料外洩進行施壓。這也顯示,現今威脅型態已從傳統「漏洞導向」逐步轉向「身分與存取控制導向」。

整體而言,若本次事件最終獲得證實,AZ 將面臨的不僅是資料外洩問題,還包括研發機密外流、系統持續性風險,以及供應鏈安全擴散等多重衝擊。對高度依賴長期研發與智慧財產的製藥產業而言,其影響層面將更加深遠。

資安建議,企業應立即檢視憑證管理機制,全面輪替 API 與雲端金鑰,並針對原始碼進行敏感資訊掃描,同時強化身分驗證與存取控管措施。此外,亦應提升員工對社交工程攻擊的警覺性,避免成為攻擊鏈中的關鍵突破點。