過去一年,勒索軟體的生態正在悄然改變。曾經,由少數大型集團主導的勒索市場,如今被一股新興力量重塑——「模組化、小型化、高機動」的新世代 Ransomware-as-a-Service(RaaS)模式正快速崛起。而 Tengu 勒索軟體,就是這股浪潮中浮現的代表之一。

與過去依賴自動化漏洞掃描的勒索家族不同,Tengu 的入侵行動更像是一場精密的滲透演習。它低調潛伏,靠人工操作逐步深入企業內網,再以高壓雙重勒索作最後收割,讓受害企業往往在察覺前就已深陷其中。

一、從暗處崛起:2025 年 10 月的首次現蹤

根據竣盟科技 B‑Lab 情資,Tengu 約在 2025 年 10 月首次被觀察到。雖然曝光時間不長,但其行動模式成熟、流程組織化,背後操作者顯然不是新手,而是熟稔企業網路滲透與勒索營運的專業團隊。

這支團隊的特徵十分明顯:

- 每一步都靠 Hands-on Keyboard 的人工操作

- 採用雙重勒索策略(資料洩露 + 系統加密)

- 建立 Tor 洩密網站與談判平台

- 攻擊目標跨足製造、能源、教育與資訊服務業

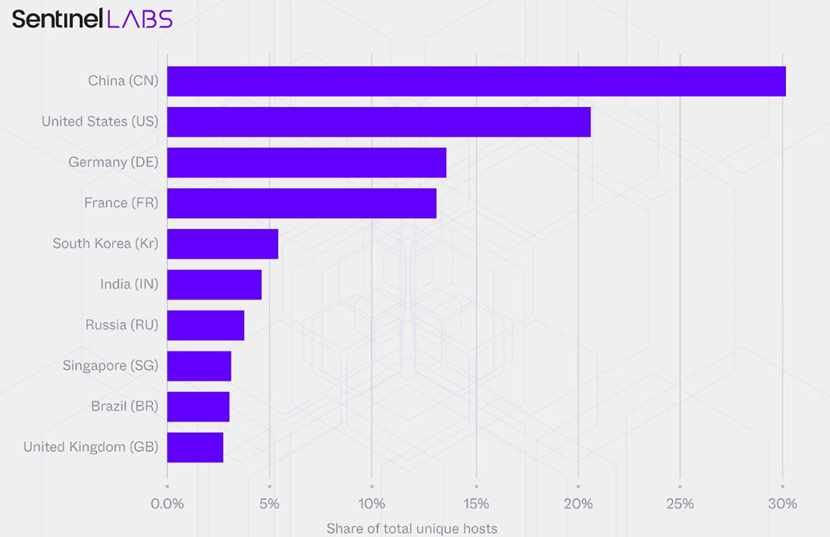

不到半年,Tengu 的攻擊名單已遍及歐洲、中東、非洲與亞洲,顯示其 RaaS 架構已能快速擴散,彷彿一張全球網絡的威脅之網正在鋪開。

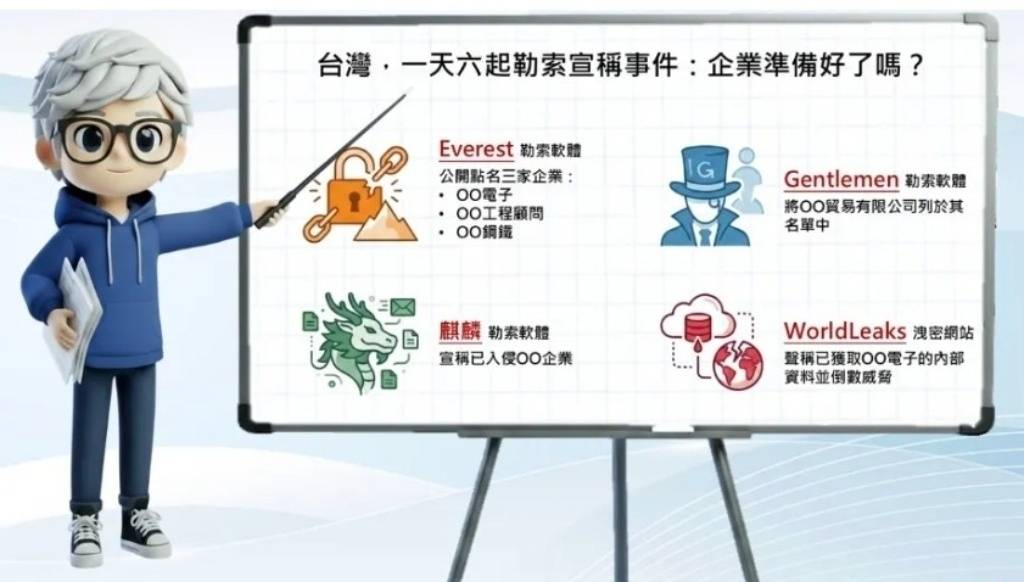

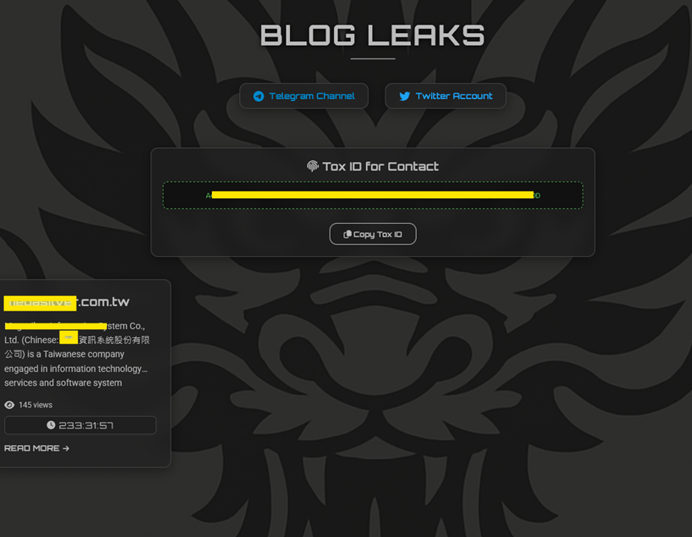

二、台灣疑似首例曝光:Tengu 的觸角抵達本地市場

近日,Tengu 洩密網站首次出現疑似台灣企業案例。攻擊者點名一家資訊系統公司,向管理層發出訊息,指控企業 IT 部門試圖隱匿資安事件,並威脅若未回應將公開機密與專案文件。

攻擊者宣稱已取得約 25.6GB 內部資料,並附上三張截圖作證。其中一張疑似 Hyper‑V 管理員畫面,顯示企業虛擬化主機上多台 VM 的 IP、資源使用與運行狀態。這意味著攻擊者可能已掌握 Hyper‑V 高權限控制,一旦控制虛擬化層,整個 IT 核心環境幾乎在他們掌握之中。在另兩張截圖中,駭客疑似進入該公司的NAS,該畫面洩漏了管理員帳號與儲存配置(4.7 TB 容量),使攻擊者能精準評估資料價值並鎖定攻擊對象。掌握快照狀態後,攻擊者極可能優先刪除備份,為後續勒索軟體加密掃清障礙;此外,由於使用非加密的 HTTP 連線,登入憑證面臨遭攔截風險,可能導致系統控制權完全喪失並造成大規模資料外洩。

必須提醒,這些資訊目前仍屬攻擊者單方面揭露,外界需保持謹慎。然而,從威脅情資角度看,這起案例極具指標意義——Tengu 已正式觸及台灣市場,威脅已不再只是海外新聞。

三、為何 IT 與系統整合商成為高價值目標?

在勒索集團的眼中,資訊服務與系統整合商就像是一扇門,一旦入侵,攻擊者可一舉掌握多家企業的敏感資訊:

- 客戶系統架構與遠端維運權限

- API 金鑰與開發環境存取

- 多家企業間的連線通道

- 商業機密與專案資料

對 Tengu 而言,攻入一家 IT 公司,往往等於打開多家企業的大門。這也是為何它特別鎖定供應鏈關鍵節點,而非只攻擊單一組織。

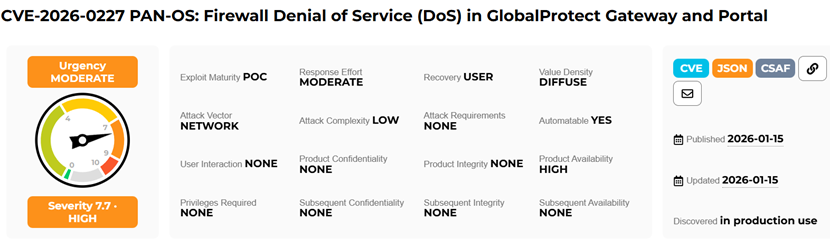

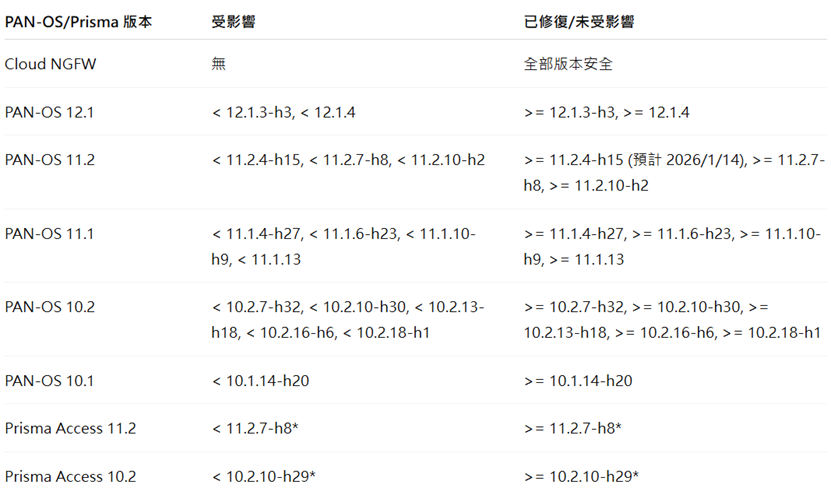

四、初始入侵:不是零日漏洞,而是日常防護疏忽

有趣的是,Tengu 的成功並不依賴高難度漏洞,而是企業長期忽略的基本防護。

攻擊入口通常包括:

- VPN 帳密外洩或弱密碼

- 公網暴露的 RDP

- 管理介面缺乏來源限制

- 共用或未輪替的維運帳號

攻擊者優先使用合法帳號登入,使活動看起來就像是正常員工操作。

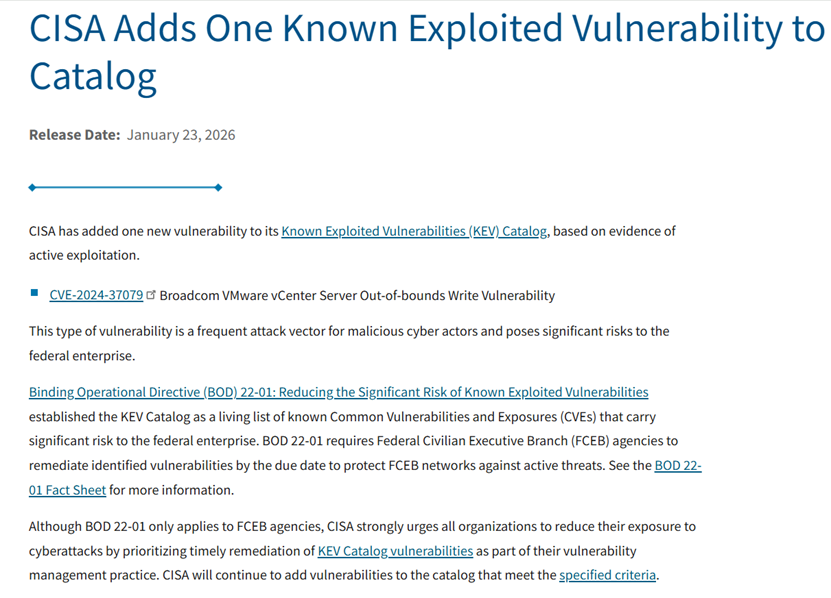

此外,未更新的 Web 系統、過時設備韌體與暴露的 ESXi 或 VPN 公網漏洞,也都是常見的滲透入口。攻擊者可能先透過 Infostealer 竊取憑證,或從 Dark Web 購買帳號,再進入企業內網,逐步展開滲透行動。

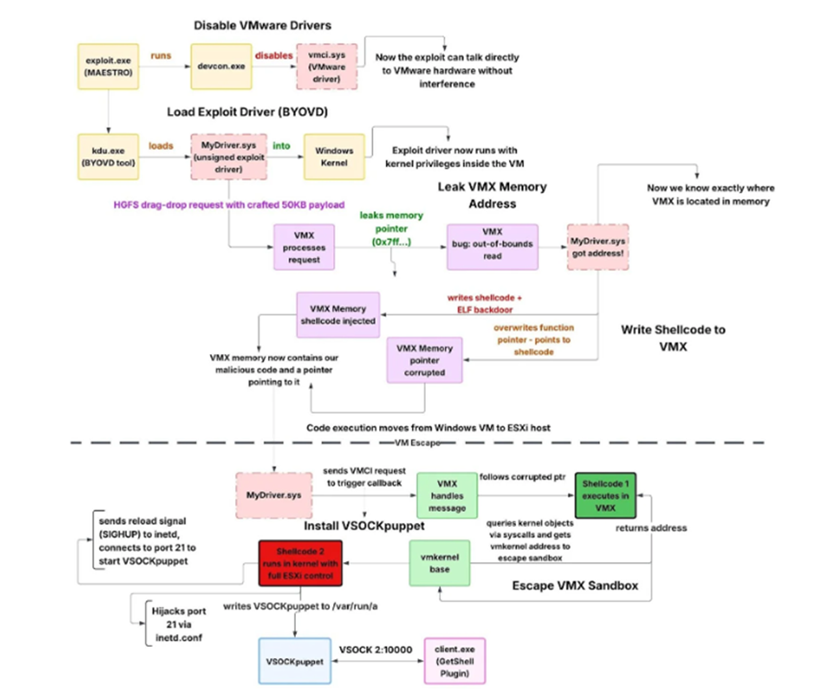

五、內網行動:勒索前的隱蔽舞台

一旦成功入侵,Tengu 的行為幾乎可比擬 APT 攻擊。

活用內建工具,降低偵測風險

攻擊者多使用 PowerShell、PsExec、SMB 及 Windows 內建指令,避開惡意程式偵測。

橫向移動與權限提升

他們會探索 AD 架構、掃描檔案伺服器、竊取帳密,最終取得高階管理權限。

資料外洩優先於加密

典型流程:壓縮資料 → 外傳至遠端伺服器 → 建立洩密威脅 → 部署加密 → 導向 Tor 談判平台。

防禦繞過與復原破壞

攻擊者還會刪除 Shadow Copy、清除 Log、關閉備份與監控、停用安全工具,確保滲透痕跡難以追蹤。

六、早期偵測跡象

企業若希望在加密前察覺入侵,可觀察以下異常行為:

- 非工作時段管理帳號登入

- 大量 AD 查詢

- 批次壓縮檔案行為

- Rclone / WinSCP 非正常使用

- Shadow Copy 被刪除

- 備份服務異常關閉

七、企業不可忽視的三大風險

- 合法帳號就是最大破口:尤其是 IT 廠商帳號、第三方維運、VPN 共用帳號及未停用離職帳號。

- 缺乏行為監控幾乎難以察覺:Tengu 多使用合法工具,偵測難度高。

- 潛伏期可長達數週:很多企業直到資料被公開才發現入侵。

八、專家觀察:台灣企業不再只是旁觀者

Tengu 顯示三個趨勢:

- 不依賴零日漏洞

- 自動化與人工操作混合

- 憑證入侵與供應鏈導向攻擊

只要企業存在 VPN、遠端維運或供應鏈連線,就可能成為目標。

九、結論:Tengu 的威脅不在規模,而在潛伏與精準

小型團隊、模組化 RaaS、低門檻入侵、雙重勒索以及人工操作的結合,使 Tengu 成為極具未來威脅的勒索家族。對企業而言,真正的戰場不在勒索訊息出現的瞬間,而在攻擊者尚未加密前的潛伏階段。

未來防禦重點必須轉向:

- 身分與存取行為監控

- 橫向移動偵測

- 資料外洩分析

- 主動式威脅狩獵

因為在 Tengu 的攻擊劇本中,勒索只是最後一步——真正的入侵,早已悄悄展開。