今年農曆春節期間,台灣至少五家企業陸續傳出資安事故。

從圓山大飯店、南光製藥股份有限公司,到機車製造龍頭、醫療機構與國際物流公司——產業橫跨服務業、製造業、醫療體系與供應鏈核心節點。

這不是單一事件。

這是一個趨勢訊號。

而且訊號非常明確。

假期攻擊模式:駭客專挑「防禦真空期」

從多年攻防實務經驗來看,農曆年往往是企業全年「防禦韌性最低」的時段。

這並不是因為企業不重視資安,而是組織運作的自然現象使然——

- IT 與 SOC 輪班縮編

- 關鍵決策主管休假

- 外包與維運支援延遲

- 變更審核與緊急授權流程放緩

當監控強度下降、決策鏈拉長、應變速度變慢時,對攻擊者而言,這就是最佳滲透窗口。

在國際威脅研究領域,這種現象早已有明確名稱——Holiday Attack Pattern(假期攻擊模式)。

無論是聖誕節、跨年假期,還是亞洲的農曆春節,長假期間向來是勒索軟體集團與入侵組織活躍的高峰。

攻擊者很清楚一件事:

他們不挑你最忙的時候,而是挑你最鬆懈的時候。

當企業進入節慶模式,威脅行為者則進入加班模式。

今年春節:多個勒索集團同時點火

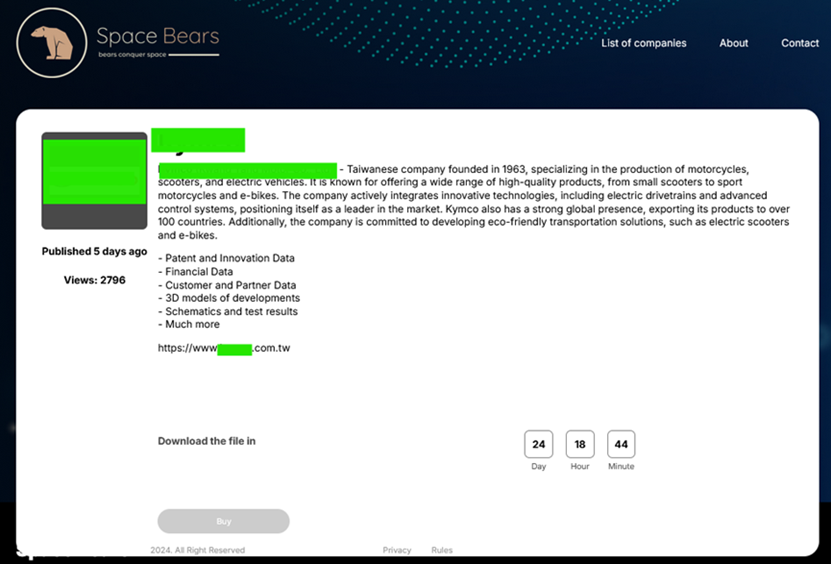

根據竣盟科技 B‑Lab 情資,於 2 月 16 日監測的資料,勒索軟體組織 Space Bears 聲稱已成功入侵台灣某機車龍頭企業,並竊取包括:

- 專利文件

- 財務資訊

- 3D 設計模型

- 測試與研發結果

這類資料若屬實,已不僅是營運問題,而是涉及長期競爭優勢與智慧財產風險。

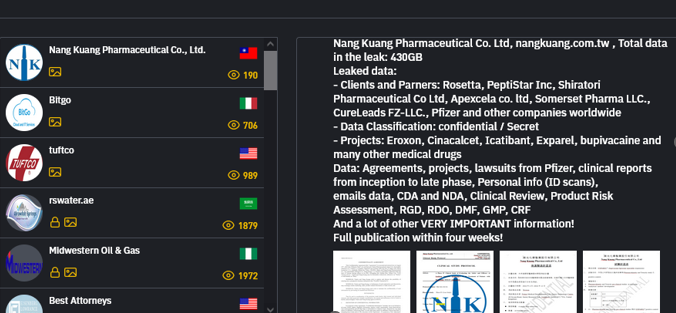

同樣在春節期間,勒索集團 INC Ransom 宣稱南光製藥股份有限公司為其受害者,並聲稱取得 430GB 內部資料,給予 4 週談判期限。

南光於 2 月 21 日發布重大訊息,表示係由合作夥伴通知疑似遭駭,並已啟動相關應變機制。

2 月 17 日,國際物流企業則被勒索組織 The Gentlemen 列入其暗網受害名單,目前尚未公開任何外洩樣本。

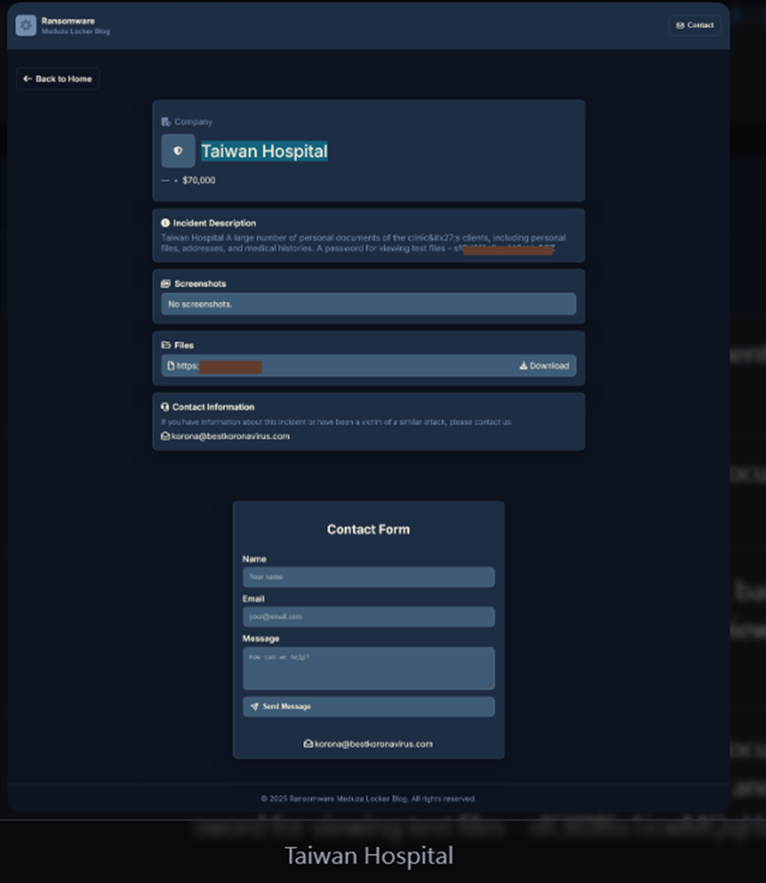

同一天,某醫院亦出現在 Meduza Locker 的勒索名單中。值得注意的是,駭客並未公開該醫院名稱,但開出 7 萬美元(約新台幣兩百多萬元)贖金要求。更耐人尋味的是,3天後該醫院貼文已從其暗網頁面消失——這通常意味著:

- 私下談判成功

- 已支付贖金

- 或雙方達成其他協議

雖無官方證實,但從勒索生態觀察,這種「快速下架」往往不是偶然。

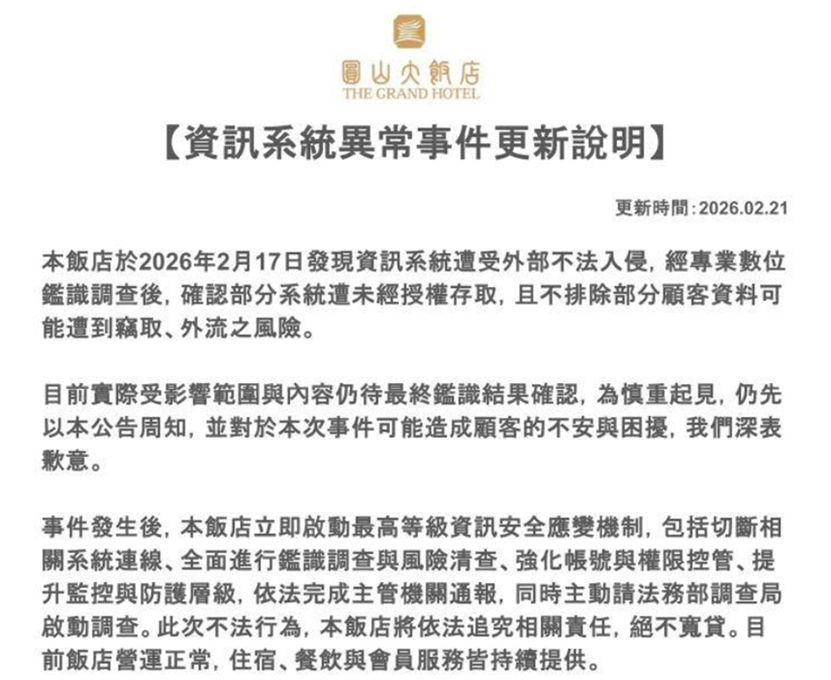

此外,2 月 17 日,圓山大飯店亦對外說明,其資訊系統遭外部不法入侵,已完成通報程序,並主動請求法務部調查局啟動調查,同時提升資安應變機制。

產業分散=攻擊常態化

這波事件最值得警惕的,不是單一企業受害,而是產業分布極度分散:

- 飯店(服務業)

- 製藥(關鍵製造)

- 機車產業(製造龍頭)

- 醫療機構(關鍵基礎設施)

- 國際物流(供應鏈核心)

這代表什麼?

這代表攻擊已經不是「針對特定產業」的精準行動,而是:

- 大規模自動化掃描

- 批次漏洞利用

- 勒索軟體即服務(RaaS)營運模式

- 供應鏈橫向擴散

現代攻擊組織的運作方式更像科技公司,而不是傳統駭客:

- 自動化弱點掃描引擎

- 批量化滲透測試工具

- 模組化勒索部署流程

- 數據外洩 + 雙重勒索策略

換句話說:

你被攻擊,不是因為你有名。

而是因為你有漏洞。

攻擊已經「工業化」,入侵已經「自動化」。

關鍵基礎設施風險升溫

當醫療機構與物流企業出現在受害名單上,事情的層級就不同了。

醫療和物流是兩個關鍵基礎設施領域。若系統發生癱瘓,影響不僅是企業本身,還可能波及:

醫療:病患安全與治療品質、藥品與醫療物資供應

物流:跨國貿易與運輸運作

社會整體:社會信任與穩定

這顯示攻擊目的已從單純資料竊取,轉向營運中斷與勒索最大化。

攻擊者鎖定的不是資料價值,而是「營運不可停擺性」。

因為越不能停機,就越可能付贖。

這波事件,反映出台灣的三個結構性問題

假期防禦設計不足

多數企業的資安架構,仍以「平日營運模型」設計,而非 365 天 24 小時戰備模型。

但攻擊者沒有假期。

SOC 若無持續監控能力、事件通報若無快速升級機制,假期就是風險真空期。

補丁與資產治理落後

許多成功入侵的根本原因,並非高深零日漏洞,而是:

- 過期系統

- 未更新漏洞

- 對外暴露服務未盤點

- 遠端存取權限管理鬆散

資產盤點與弱點管理,仍是台灣企業普遍落差所在。

資安仍被視為成本,而非風險治理

在不少企業治理結構中,資安預算排序仍低於營收與營運投資。

但事實是:

一次重大資安事故的代價——

- 營運停擺

- 客戶流失

- 法規罰鍰

- 品牌信任崩解

往往遠高於多年預防投入的總和。

資安不是 IT 問題,而是董事會層級的風險問題。

更深層的訊號:常態被攻擊時代已經來臨

這波春節連環攻擊透露一個殘酷現實:

台灣企業,已全面進入「常態被攻擊時代」。

問題不再是:

會不會被打?

而是:

什麼時候被打?

真正的差別,只在於:

- 是否有持續監控機制

- 是否有即時通報與決策流程

- 是否演練過勒索軟體應變

- 是否具備董事會層級風險意識

韌性,不是靠運氣。

而是靠準備。

結語

這次春節期間至少五家企業遭駭,反映的不是偶發事件,而是結構性風險:

- 假期風險治理不足

- 防禦成熟度落差

- 攻擊全面常態化

當駭客全年無休時,企業的資安思維也不能再「放年假」。

真正該問的問題不是:

為什麼他們被駭?

而是:

如果換成我們,撐得住嗎?