根據美國聯邦調查局(FBI)和網路安全及基礎設施安全局(CISA)的聯合警告,一個位於俄羅斯的駭客團體正在使用勒索軟體 Snatch 針對農業、資訊技術和國防等領域的組織發動攻擊。

據報告,截至今年六月為止, FBI 和 CISA 一直在調查與這個勒索團體的駭客活動有關的案件。勒索軟體 Snatch 自2018年開始活躍,主要使用位於俄羅斯的伺服器和其他虛擬私人網路(VPN)服務來連接 C2 伺服器發動攻擊。而最近對南非國防部的攻擊幾乎引發了一場國際事件,因為這次攻擊發生在約翰尼斯堡舉行的金磚國家領袖峰會期間。該團體曝光了該國總統的個人電話號碼和電子郵件,以及該國國防系統竊取的1.6TB數據的一部分。南非政府最初否認發生入侵事件,但隨後仍承認了此事件的發生。除此之外,該組織近期也針對了大都會歌劇院以及加利福尼亞州莫德斯托市政府發動入侵攻擊,因而引起相關部門與資安專家的注意。

以下是近年來與 Snatch 相關的勒索攻擊事件:

- 南非國防軍(Department of Defence South Africa)攻擊:Snatch 駭客針對南非國防軍進行了攻擊,竊盜了總計 1.6TB資料,包含軍事合約、內部呼叫和個人資訊並干擾了他們的網路運作。

- 大都會歌劇院攻擊:美國大都會歌劇院也成為了Snatch 勒索軟體攻擊的受害者,導致了其系統無法正常運作,並被揭露了許多機敏資訊。

- 莫德斯托警察局攻擊:美國加州莫德斯托警察局在一次攻擊中受到損害,因為勒索軟體對其IT系統造成了影響,迫使他們恢復使用傳統的紙筆記錄。

- 威斯康辛學區攻擊:Snatch 對威斯康辛州的一個學區進行了攻擊,造成了嚴重的損害和數據損失。

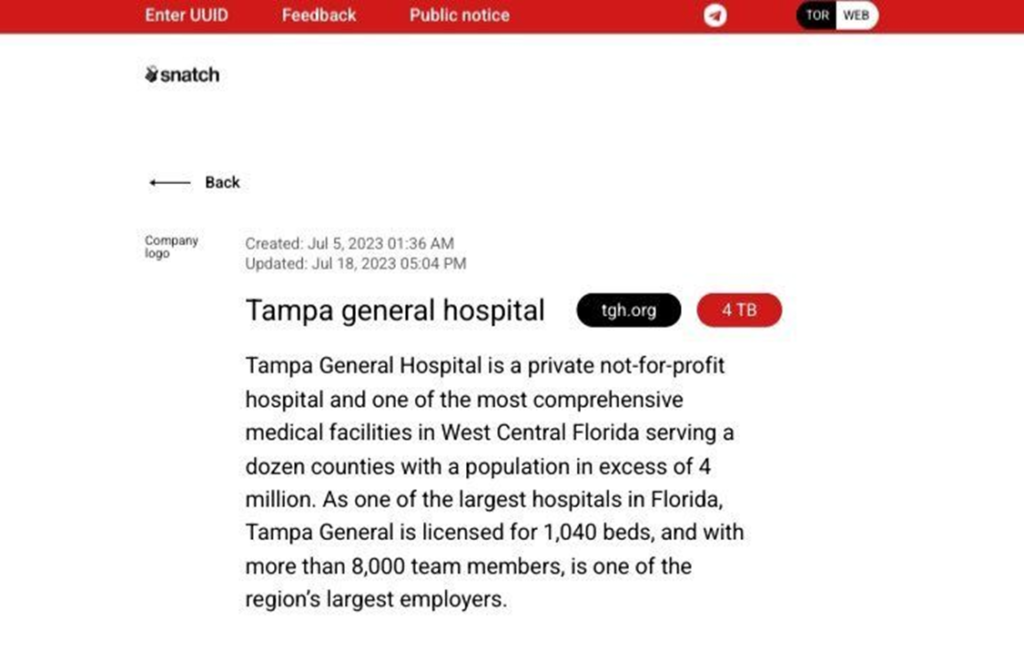

- 佛羅里達醫院攻擊:該組織試圖對佛羅里達最大的一家醫院進行勒索軟體攻擊,超過一百萬名患者的個人資訊可能已被洩露。

該組織除了自己會進行入侵行動外,也被發現購買了其他勒索軟體組織偷竊的數據,藉以勒索受害者支付更多贖金。報告指出,該組織最近在Databreaches.net 發表的評論中,試圖澄清一個名為 Snatch 的 Telegram 頻道並未與該組織相關。

雖然此刻該頻道已被關閉,但這個 Telegram 頻道在今年夏天連續數週洩露了從南非國防部竊取的高度機密文件,該頻道經常吹噓出現在 Snatch 勒索軟體組織的洩漏網站上的攻擊。FBI 指出,該頻道甚至掌握了其他勒索軟體組織如 Conti 和 Nokoyawa 偷竊的資訊。

警告中指出,使用 Snatch 的威脅攻擊者一直在不斷改進他們的戰術,以適應當前的網路安全解決方案,自2019年首次對ASP.NET託管服務商SmarterASP.NET發動攻擊以來,Snatch 的變種已經相當成熟且具有相當程度的破壞性,其特點之一是能夠將受感染設備重新啟動到安全模式,以繞過防毒軟體和端點保護機制。這種獨特的攻擊策略被稱為潛行惡意軟體,是利用許多Windows電腦通常不在安全模式下運行端點保護機制的盲點來避免被檢測,先強制感染的主機重啟進入安全模式,之後才進行一般的加密與竊取等勒索攻擊行為。在許多攻擊中,Snatch 操作者瞄準了遠端桌面協定 (RDP) 中的弱點,以獲得對目標網路的管理員等級存取權並在他們使用竊取或購買的憑證來獲得初步立足點。一旦進入網路,Snatch會花長達三個月的時間在網路中搜尋目標檔案和資料夾。FBI 和 CISA 通報 Snatch 業者在受感染的網路上結合使用合法和惡意工具。其中包括後脅迫工具,例如 Metasploit 開源滲透測試工具、用於後續移動的 Cobalt Strike,以及用於建立、查詢、添加和刪除服務以及執行其他任務的實用程式,例如 sc.exe

該警告包括一份附有與駭客相關的電子郵件地址和網域列表,並呼籲受害者在受到攻擊時聯繫執法機構。

FBI 和 CISA 的聯合警告可從下方連結取得:

更多 Snatch 相關報導:

美國坦帕綜合醫院逃過被勒索軟體加密,120萬名病患敏感資訊卻仍遭駭客盜取

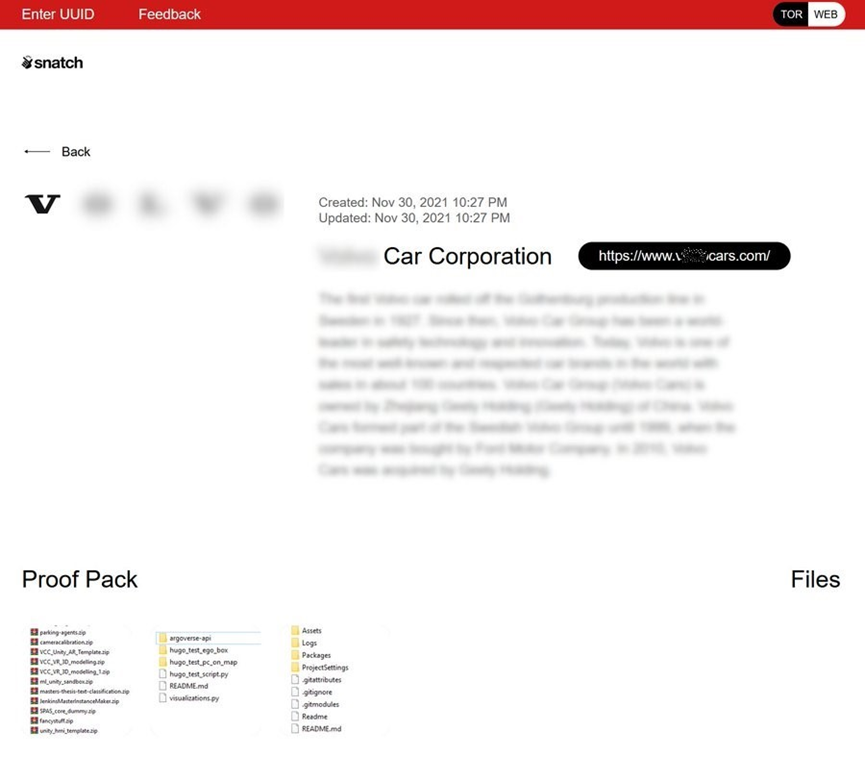

Volvo富豪汽車疑遭加密,Snatch勒索軟體再度回歸

Snatch 勒索軟體的部分入侵指標(Indicator of compromise -IOCs):

0965cb8ee38adedd9ba06bdad9220a35890c2df0e4c78d0559cd6da653bf740f

1fbdb97893d09d59575c3ef95df3c929fe6b6ddf1b273283e4efadf94cdc802d

5950b4e27554585123d7fca44e83169375c6001201e3bf26e57d079437e70bcd

7018240d67fd11847c7f9737eaaae45794b37a5c27ffd02beaacaf6ae13352b3

28e82f28d0b9eb6a53d22983e21a9505ada925ebb61382fabebd76b8c4acff7c

fc31043b5f079ce88385883668eeebba76a62f77954a960fb03bf46f47dbb066