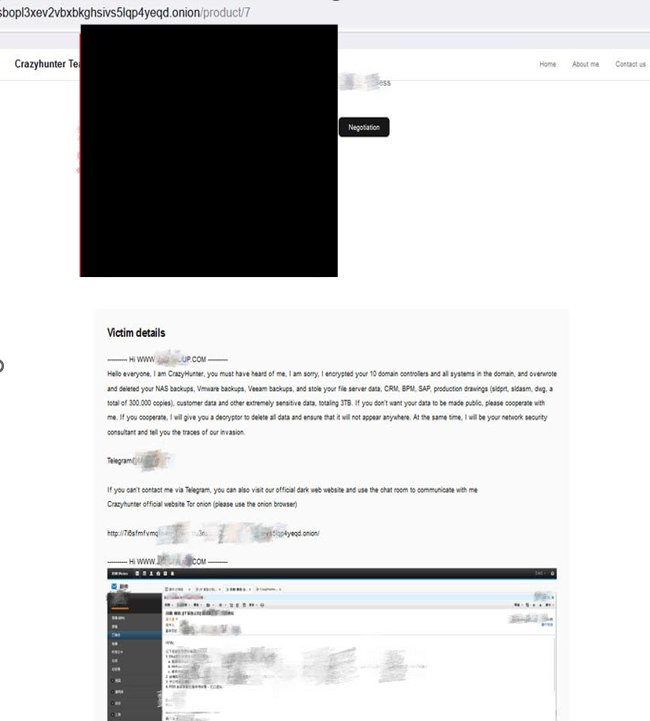

近期,駭客組織 CrazyHunter 再次對台灣企業發動勒索軟體攻擊,受害者為知名上市健身器材製造商。駭客聲稱已成功加密該企業 10 台網域控制站(Domain Controller)及內部系統,並進一步刪除 NAS、VMware、Veeam 等備份數據。此外,攻擊者還竊取了 3TB 機密數據,包括檔案伺服器資料、CRM、BPM、SAP 系統資訊,以及高達 30 萬份的製造設計圖(sidprt、sidasm、dwg)與客戶資料,並威脅若未支付贖金,將公開這些敏感資訊。

這次攻擊事件再次凸顯台灣企業在面對勒索軟體威脅時的脆弱性,尤其是駭客不僅加密關鍵系統,還刪除備份,使企業難以透過傳統復原機制快速恢復業務。為應對此類攻擊,資安專家建議企業應導入欺敵誘捕技術(Deception Technology),以主動方式攔截駭客行為,降低攻擊風險。

駭客攻擊手法解析:CrazyHunter 如何滲透企業網路?

勒索軟體攻擊通常分為四個主要階段,而 CrazyHunter 以其高效且隱匿的技術,使攻擊更具威脅性。

1. 滲透(Initial Access)

攻擊者透過以下方式獲取初始存取權限:

- 釣魚攻擊(Phishing):發送帶有惡意附件的電子郵件,或建立偽造登入頁面誘騙受害者輸入憑證,藉此竊取帳號密碼。

- 漏洞利用(Exploiting Vulnerabilities):針對 VPN、RDP、伺服器未修補的漏洞 發動攻擊,直接入侵企業網路。

- 合法驅動程式濫用(Bring Your Own Vulnerable Driver, BYOVD):攜帶合法但存在漏洞的驅動程式(如 Zemana AntiMalware 的 zam64.sys),繞過端點防護機制(EDR),取得系統控制權限。

2. 橫向移動與權限提升(Lateral Movement & Privilege Escalation)

獲取初始存取權限後,攻擊者利用 橫向移動(Lateral Movement) 進一步控制企業網路:

- 帳號與憑證竊取:使用 Mimikatz 竊取高權限帳戶(如 Domain Admin),取得企業內部更深層的存取權限。

- 濫用 AD GPO(Group Policy Objects):利用 SharpGPOAbuse 操控 Active Directory(AD) 群組原則,快速散佈惡意軟體至企業內部所有受控設備。

3. 加密與資料竊取(Encryption & Data Exfiltration)

攻擊者在成功滲透企業內部網路後,展開雙重勒索策略:

- 數據外傳:使用 FTP、Tor、MEGA 等管道將機密數據外傳,作為額外施壓手段。

- 勒索軟體加密:攻擊者在所有內部系統執行加密,並刪除 快照與備份,確保受害企業無法自行恢復資料。

- 數據毀滅:部分情境下,攻擊者還會利用 多重覆寫技術 來徹底銷毀數據,進一步迫使受害企業支付贖金。

4. 勒索與威脅(Extortion)

當攻擊完成後,駭客向企業發出贖金要求:

- 雙重勒索:若受害者拒絕支付贖金,攻擊者將公開或出售機密數據,施加更大壓力。

- 公開威脅:攻擊者可能在暗網或社群媒體上公開企業受害證據,損害品牌聲譽,進一步施壓支付贖金。

CrazyHunter 的攻擊特點

- 高隱匿性攻擊技術:結合 零日漏洞(Zero-day)、已知漏洞(N-day)及無檔案攻擊(Fileless Attack),繞過傳統防禦機制。

- 快速散佈與自動化攻擊:利用 AD GPO 進行大規模自動化感染,迅速掌控企業內部網路。

- 極端破壞手法:除了加密數據,還可能執行 多重覆寫,徹底破壞數據,提升勒索談判籌碼。

如何利用欺敵誘捕技術提升資安防禦?

欺敵誘捕技術的核心概念在於部署假目標,引誘駭客進入虛擬陷阱,從而即時監測並攔截惡意行為。

1. 佈署欺敵資產(Deceptive Assets),誘導駭客暴露行為

企業可在內部網路設置高互動誘捕資源,如:

- 誘捕帳戶(Deceptive Credentials):於 Active Directory 建立假帳號及密碼,讓駭客誤以為已獲得高權限。

- 假目標伺服器(Decoy Servers):部署虛假的 ERP、CRM、伺服器,誘使駭客攻擊並即時監測行為模式。

- 誘捕備份系統(Decoy Backup Repositories):模擬備份環境,當駭客嘗試刪除時,觸發警報並記錄行為軌跡。

2. 透過行為分析(Behavior Analytics)提升威脅偵測能力

欺敵誘捕技術可與威脅偵測系統(Threat Detection)整合,當駭客試圖存取誘捕資源時,企業可即時:

- 發出警報(Real-Time Alerting),快速應對潛在攻擊。

- 分析駭客手法(Threat Intelligence),調整防禦策略。

- 收集 TTPs(Tactics, Techniques, Procedures),優化資安防禦措施。

3. 配合威脅獵捕(Threat Hunting),主動攔截攻擊

透過欺敵誘捕技術結合威脅獵捕(Threat Hunting),企業能夠主動搜尋網路內部異常行為,確保攻擊在初期即被發現並阻斷。

結論:以主動防禦策略對抗勒索軟體攻擊

健身器材大廠遭 CrazyHunter 駭客攻擊的事件,再次證明企業若僅依賴傳統資安防禦(如防火牆、端點防護)已無法有效抵禦現代勒索攻擊。為降低風險,企業應導入欺敵誘捕技術、行為分析與威脅獵捕機制,建立主動式資安防禦體系。

在未來的資安戰場上,企業不應再只是被動應對攻擊,而是應轉變思維,透過誘捕技術讓駭客成為獵物,確保自身資安防禦能力不斷提升,以有效降低勒索軟體攻擊的影響。

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.tech , 以免觸法”