印尼中央銀行-印度尼西亞銀行(Bank Indonesia-BI )今天證實,上個月勒索軟體攻擊襲擊了其網路。據 CNN Indonesia 報導,在此次事件中,攻擊者竊取了屬於印尼銀行員工的“非關鍵數據”,然後在該銀行網路上的16個系統上部署了勒索軟體有效負載 ,BI發言人 Erwin Haryono表示,我們的網路遭到了襲擊,但到目前為止,我們採取了預期措施,最重要的是Bank Indonesia的公共服務沒有受到影響,此次攻擊的風險已得到緩解,正從網路攻擊中復原。

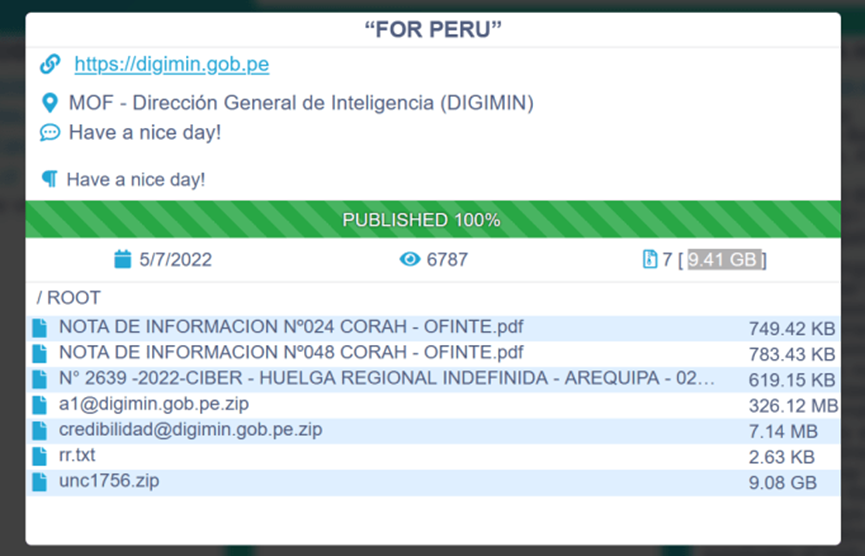

雖然BI發言人 Erwin Haryono 沒有將這次攻擊歸咎於特定的勒索軟體,但Conti在其揭秘網站聲稱成功攻擊了BI並從BI網路竊取了17034份檔案,如果BI不付贖金,該勒索軟體組織將外洩13.88 GB 的數據。

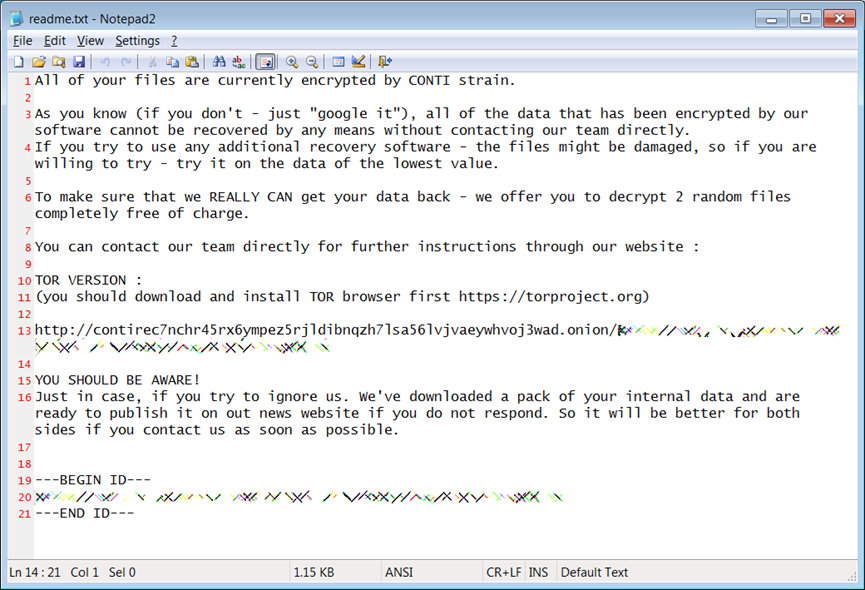

Conti是一項勒索軟體即服務 (Ransomware as a Service-RaaS)操作,與Wizard Spider 俄羅斯網路犯罪組織有關聯,該組織也以其他臭名昭著的惡意軟體而聞名,包括 Ryuk、TrickBot和BazarLoader。在今天FBI發布的新Flash諮詢 公告中,FBI 已正式將 Diavol 勒索軟體 與Wizard Spider組織聯繫起來,表明Wizard Spider在攻擊中會利用Conti和Diavol這兩支勒索軟體。據了解,研究人員在2021年6月初的同一勒索軟體攻擊中看到了Diavol和Conti勒索軟體有效負載部署在網路上。在分析了兩個勒索軟體樣本後,發現了相似之處,例如它們使用異步I / O操作進行檔案加密,以及為相同功能使用幾乎一致的命令列參數,由此可見,Wizard Spider犯罪組織的發展及動態是值得注意的。

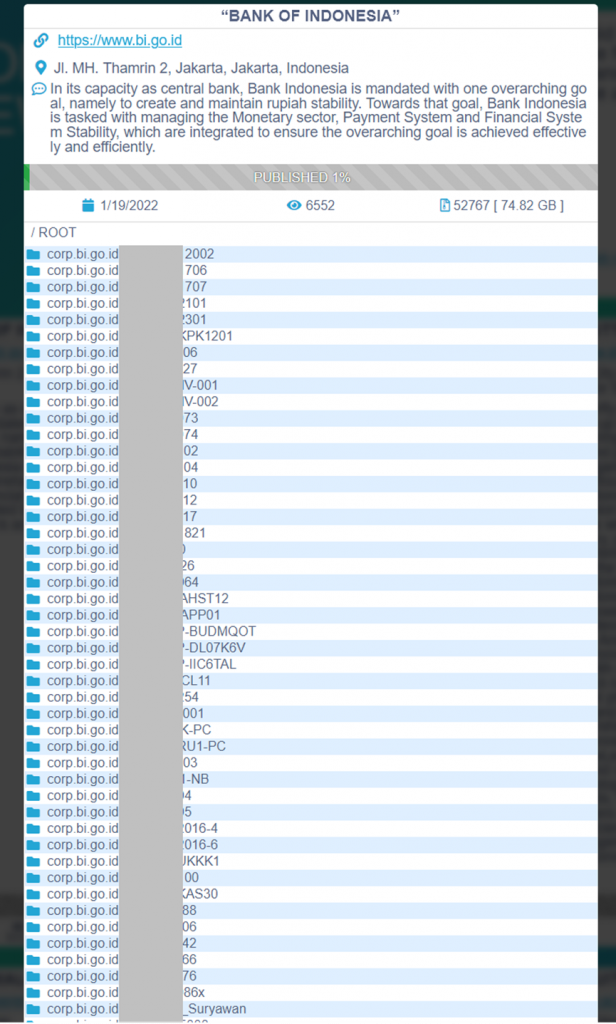

Conti以攻擊知名及企業組織而聞名,在過去其受害者包括台灣研華科技 ,日本JVC KENWOOD ,愛爾蘭衛生健康署 ,遊戲公司卡普空Capcom 等

有關Conti勒索軟體的入侵指標(Indicator of compromise -IOCs):

Domain:

sammitng.com

SHA 256:

c867fbc963c6975918f6744e196e0cc648777c7252ca740254e6eed9918c6fd1

bea4dcabc10ad8b7ef79579a1c511ec42cb98ddd1cf607a5a5ee369b28aa144b

a290ce75c6c6b37af077b72dc9c2c347a2eede4fafa6551387fa8469539409c7

63de40c7382bbfe7639f51262544a3a62d0270d259e3423e24415c370dd77a60

9d63a34f83588e208cbd877ba4934d411d5273f64c98a43e56f8e7a45078275d

5c649554d9ea77e98dbf0df0d4010255075c6c5324fc7526c667a180c06a050a

37b264e165e139c3071eb1d4f9594811f6b983d8f4b7ef1fe56ebf3d1f35ac89

31f8ad3f818ef0635109cecfff8f2e03f5e47a9a62a2fe548bc10393e3318d4f

24f692b4ee982a145abf12c5c99079cfbc39e40bd64a3c07defaf36c7f75c7a9

SHA 1:

e115f1be72f730bf3a7b7d9e2ec9e4b7b7a4b5e7

c07dbec39149a3bb20a54b9eeb2e453a7c5bdd2f

856366815cac27775b944a236ad3a6f523a4136d

bf92ce7c065568c1b893c1ababa04eeffedadcca

7ed8d5a2e09d48ccb84d790abfa7a1556b9d4990

6a31edc3e73957bb25e51abfd4efb4fd5eb51dbc

4ff45fb8003ab1075bdbbc9d044b7c31374f3cdb

092ac6f8d072c4cf045e35a839d5bb8f1360f1ae

MD5

e35df3e00ca4ef31d42b34bebaa2f86e

b656845e2755920db24364b42ce2ea18

abbbd0e30c4e66ad59518b9460dbcdfd

72296b01b37d6baefaecbc5bdecfadb6

29154f55df2171ccfe6316a77496d451

215e0accdf538d48a8a7bf79009e8f9b

a0e9f5d64349fb13191bc781f81f42e1

Yara:

ca8476a53823a9644533a81cb37c52d4eb22750e

901a241c9bbd91aadda3ee7ed4cdc96eaa27d03a

d6a13a17c05f84c20b699785efba7b7af4b8cb7f

e458fa0d1dfe88ada943c9c77c7a17c938f30a2b

IPv4:

82.118.21.1

185.141.63.120

162.244.80.235

162.244.83.216

CVE:

CVE-2021-34527

CVE-2020-1472

1月24日更新:

最新消息,操作Conti的駭客組織持續公開印尼央行的內部資料,由原先的13.88 GB增加到74.82GB, 根據資安業者DarkTracker稱,遭入侵電腦從原本的16台增加到237台。