近期資安研究揭露,一個被追蹤為 Red Menshen 的中國背景駭客組織,已長期潛伏於多國電信網路之中,鎖定政府與關鍵單位進行持續性監控。這起行動最值得關注的,不只是入侵本身,而是攻擊者如何「安靜地存在」,甚至多年不被發現。

從目前掌握的跡象來看,這並不是傳統那種入侵後快速竊取資料的攻擊,而更像是一種長期佈局。攻擊者選擇電信業者作為切入點,因為這裡本身就是資料流動的核心樞紐,一旦成功滲透,就等同站在資訊流的上游,能持續觀察、分析,甚至鎖定特定對象。

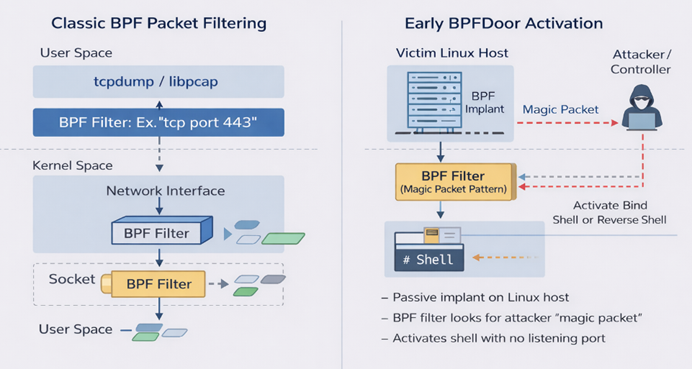

不連線、不開 Port,卻能遠端控制

這次行動的關鍵,在於一個名為 BPFDoor 的 Linux 後門。它之所以特別,在於幾乎完全避開傳統資安偵測邏輯。

一般來說,後門程式會開啟監聽 Port,或主動連回控制伺服器(C2),這些行為都會留下可被偵測的網路特徵。但 BPFDoor 完全不同,它不開 Port,也不主動連線,而是「藏」在作業系統核心裡。

它利用的是一個原本用於封包分析的機制——BPF(Berkeley Packet Filter),直接在核心層監看網路封包。只有當某個特製的「觸發封包」出現時,它才會啟動,讓攻擊者取得遠端控制權。

換句話說,這個後門平常就像不存在一樣,沒有流量、沒有連線,也沒有明顯行為。只有知道「暗號」的人,才能喚醒它。

從邊界設備滲透,一路深入核心

在入侵手法上,Red Menshen 並沒有特別花俏,而是鎖定企業與電信環境中常見的弱點入口,例如 VPN 設備、防火牆,或對外服務的系統。

一旦取得初始存取權限,攻擊者會逐步擴展控制範圍,蒐集帳密、橫向移動,最後在關鍵系統中植入 BPFDoor,建立一個長期穩定的存取點。

這樣的策略其實非常典型:

前期看似普通,但真正的關鍵在後期「留下來」,而且是留下來不被發現。

連電信協議都能監控,風險層級再升高

更值得警惕的是,部分 BPFDoor 變種已支援電信環境常見的 SCTP 協議。這代表攻擊者不只是在企業網路中活動,而是有能力深入電信核心,觀察更底層的通訊行為。

在這種情境下,攻擊者可能做到的事情,包括分析使用者行為、追蹤特定對象,甚至理解整體通訊模式。這種能力,已經不只是單一企業資安事件,而是涉及更高層級的資訊監控風險。

把惡意流量藏進正常流量裡

最新的變種還進一步提升隱匿能力。研究人員發現,攻擊者會把觸發指令藏進看似正常的 HTTPS 流量中,讓它在網路中幾乎無法被區分。同時,也開始利用 ICMP(常見的 ping 封包)作為內部溝通方式。

這些手法的共同點只有一個:讓所有惡意行為看起來都像正常流量。

當攻擊流量與合法流量完全混在一起時,傳統依賴特徵或異常行為的偵測方式,自然就失去效果。

從「入侵系統」走向「潛伏基礎設施」

從資安角度來看,這起事件反映出一個明確趨勢:攻擊者的目標,正在從應用層轉向更底層的基礎設施。

過去我們關注的是惡意程式、帳密外洩或資料竊取,但現在的對手,更傾向直接藏在作業系統核心、網路設備,甚至電信架構裡。只要能在這些位置站穩腳步,就能長期、低調地掌握整個環境。

這也解釋了為什麼這類攻擊往往一潛伏就是數年——因為它們本來就不是為了「快速行動」,而是為了「長期存在」。

真正的問題:你是否已經被觀察?

對多數企業而言,這類威脅最棘手的地方在於,它不會帶來立即性的破壞,也不會明顯影響系統運作。表面上一切正常,但實際上,關鍵系統可能早已被植入隱藏存取機制。

因此,問題不再只是「有沒有被入侵」,而是更現實的一件事:

攻擊者是否已經在你的環境中,而且你完全沒有察覺?