在近期勒索威脅持續升溫的背景下,一項來自 Check Point 的最新調查,揭露了 Gentlemen 勒索軟體行動背後更深層的基礎設施規模。透過分析與代理惡意程式 SystemBC 相關的指揮控制(C2)伺服器,研究人員意外發現,一個橫跨全球、規模超過 1,570 個受害網路的殭屍網路正持續運作中,而這些受害者多數甚至尚未被公開揭露。

這個發現的關鍵,在於 SystemBC 在整個攻擊鏈中的角色。這類惡意程式並不直接執行破壞,而是扮演「隱形通道」的角色,在受害環境中建立 SOCKS5 加密隧道,並透過自訂的 RC4 加密協定與 C2 溝通。換句話說,它讓攻擊者能夠在不被察覺的情況下,長時間維持遠端控制權,同時靈活地下載、投放或甚至直接在記憶體中注入後續惡意載荷。

當這樣的能力被納入 Gentlemen 的攻擊流程,其意義遠遠超過工具本身。自 2025 年中期出現以來,Gentlemen 已迅速成為勒索生態中不可忽視的勢力,採取典型的雙重勒索(double extortion)模式運作,並支援多平台環境,從 Windows 到 Linux、NAS,甚至虛擬化基礎設施皆在其攻擊範圍內。更重要的是,這個組織展現出高度的彈性與商業化特徵,透過 RaaS 模式吸納不同 affiliate,使攻擊手法能快速演進與擴散。

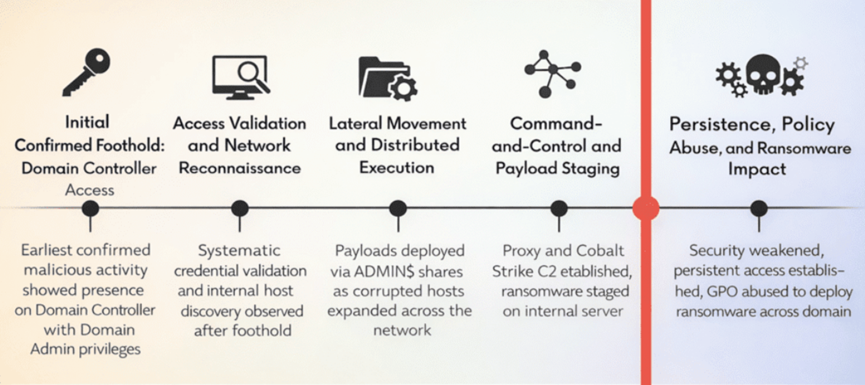

從目前掌握的攻擊跡象來看,Gentlemen 的入侵行為已逐漸標準化。雖然初始入侵向量仍未完全釐清,但普遍認為與對外服務弱點或帳密外洩有關。一旦成功取得立足點,攻擊者便會展開一連串典型的內網操作,包括環境探勘、橫向移動,以及透過 Cobalt Strike 等工具進行載荷部署。在這個過程中,SystemBC 可能被用來建立隱匿通道或進行資料外傳,進一步強化整體行動的持續性與隱蔽性。

值得注意的是,攻擊者在橫向移動過程中,會主動針對防禦機制進行「降級」操作。例如透過 PowerShell 腳本關閉即時防護、調整防毒排除規則、停用防火牆,甚至重新啟用較舊且風險較高的通訊協定(如 SMBv1)。這些動作並非隨機,而是顯示攻擊者對目標環境具有相當程度的理解,並會依據不同防禦產品進行調整。

在最終階段,Gentlemen 會利用群組原則(GPO)在整個網域中同步部署勒索程式,確保加密行動在極短時間內全面展開。針對虛擬化環境,其 ESXi 版本甚至會先關閉虛擬機,確保磁碟可被完整加密,進一步放大營運衝擊。

從更宏觀的角度來看,這起事件也再次印證了一個正在加速的趨勢。根據多家資安廠商觀察,2026 年第一季已出現超過 2,000 起勒索與數位勒索事件,而 Gentlemen 名列活躍群體之一。整體生態正朝向「產業化」發展——攻擊者之間分工明確,共享基礎設施與工具鏈,並透過競爭機制持續優化攻擊效率。

在這樣的環境下,SystemBC 所揭示的不只是單一惡意程式的威脅,而是一個更值得關注的現象:勒索攻擊正在從事件,演變為長期經營的入侵行動。當一個 C2 伺服器背後已經連結上千個企業網路時,真正的風險不再只是「是否被攻擊」,而是「是否早已在不知情的情況下成為其中一部分」。