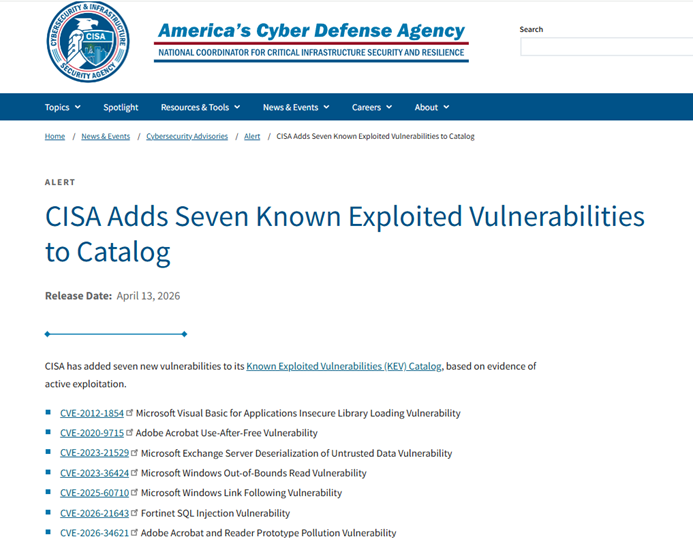

美國網路安全與基礎設施安全局 (CISA) 於 2026 年 4 月 13 日再度更新其「已知遭實際利用漏洞清單」(Known Exploited Vulnerabilities, KEV),一次新增七個已被確認在實際攻擊中遭利用的 CVE。

這不只是一次例行更新,而是再次提醒企業:攻擊者並不等待你修補完成,而是直接使用「已驗證可打穿防線的漏洞」。

在當前攻擊節奏下,KEV 清單某種程度上已經不只是風險通報,而是「正在被武器化的現實攻擊手冊」。

一、本次 KEV 更新的 7 個漏洞一覽

本次新增涵蓋 Adobe、Microsoft 與 Fortinet 三大生態系:

- CVE-2012-1854:Microsoft VBA 不安全函式庫載入漏洞

- CVE-2020-9715:Adobe Acrobat Use-After-Free 漏洞

- CVE-2023-21529:Microsoft Exchange Server 反序列化漏洞

- CVE-2023-36424:Microsoft Windows 越界讀取漏洞

- CVE-2025-60710:Microsoft Windows Link Following 漏洞

- CVE-2026-21643:Fortinet SQL Injection 漏洞

- CVE-2026-34621:Adobe Acrobat / Reader Prototype Pollution 漏洞

這份清單的關鍵不在數量,而在結構:

新漏洞 + 老漏洞 + 跨平台組合攻擊,已成為主流攻擊模式。

二、攻擊者在做什麼:不是單點漏洞,而是「攻擊鏈拼裝」

如果只看 CVE,你會以為這只是零散漏洞集合;但從攻擊視角來看,這其實是一條完整的入侵路徑設計圖。

1. 初始入侵:文件與邊界設備

Adobe Acrobat 的兩個漏洞(CVE-2020-9715、CVE-2026-34621)顯示 PDF 仍然是釣魚攻擊核心載體。

攻擊者通常會利用:

- PDF / Office 文件

- Prototype Pollution 或 Use-After-Free

- JavaScript engine 行為操控

目的只有一個:讓使用者「打開文件就被執行程式碼」

同時,Fortinet(CVE-2026-21643)這類 SQL Injection 邊界漏洞,則常被用來:

- 直接打管理介面

- 取得初始 foothold

- 作為內網跳板

2. 立足點建立:Exchange 與 Windows 成為核心跳板

在 Microsoft 生態系中,Microsoft 的 Exchange 與 Windows 漏洞仍是攻擊鏈中最關鍵的「中段控制層」。

- CVE-2023-21529:Exchange 反序列化 → 常見於郵件投遞後執行 RCE

- CVE-2023-36424:Windows 越界讀取 → 輔助資訊竊取與記憶體操控

- CVE-2025-60710:權限提升 → 從 user → SYSTEM

這一段的本質是:

從「進來」變成「站穩」

3. 老漏洞再利用:攻擊者最愛的低成本突破口

CVE-2012-1854(VBA DLL Hijacking)是一個典型訊號:

即使漏洞已超過十年,仍然出現在 KEV。

這意味著:

- 企業內仍存在未修補 legacy 系統

- 攻擊者掃描的是「現實環境」,不是 CVE 年份

- 技術債 = 永遠存在的入侵入口

三、最關鍵趨勢:漏洞武器化速度正在失控

從本次 KEV 可以看出一個明確變化:

從「月」變「週」甚至「天」

- CVE 公布 → PoC 出現 → 實戰利用

- 現在幾乎壓縮成極短週期

攻擊鏈模組化

攻擊不再依賴單一漏洞,而是:

- PDF(初始入侵)

- Exchange(郵件投遞)

- Windows(權限提升)

- Fortinet(邊界突破)

拼成完整滲透流程

新舊漏洞混合使用

這點最危險:

- 新漏洞打入口

- 舊漏洞做繞過

- 組合提升成功率與隱匿性

四、企業真正該關注的不是 CVE,而是「KEV」

雖然 KEV 主要由 Cybersecurity and Infrastructure Security Agency 用於聯邦機構修補指令(BOD 22-01),但它的意義早已超越美國政府體系。

KEV 本質上代表:

「已經被攻擊者驗證成功的漏洞集合」

因此對企業來說,它的優先級應該高於:

- 一般 vulnerability scan 結果

- 低風險 CVSS 分數漏洞

- 尚未被利用的 PoC 漏洞

五、結語:真正的問題不是漏洞,而是修補速度

這次 KEV 更新再次提醒一件殘酷的事實:

攻擊者的速度,已經快過企業的修補流程。

當漏洞從曝光到武器化的時間越來越短,企業面臨的不是「是否會被攻擊」,而是:

「何時會在未修補的窗口期被打穿」

在這種環境下,KEV 已不只是清單,而是企業最現實的防線壓力指標。