未修補系統恐被遠端接管,數千台設備仍暴露網際網路

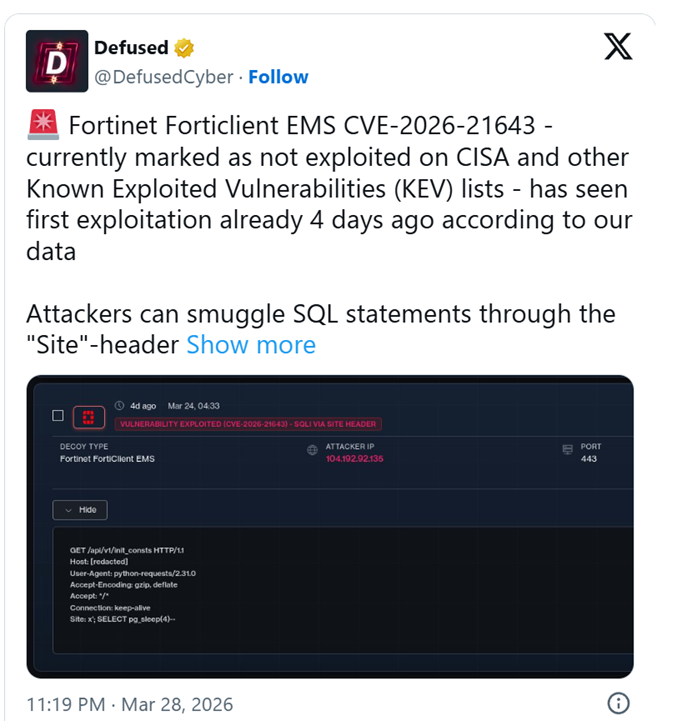

企業端點管理平台再傳重大資安警訊。Fortinet 旗下 FortiClient EMS 被揭露存在一項高風險漏洞(CVE-2026-21643),CVSS 評分高達 9.1,且最新跡象顯示,攻擊者已開始在實務環境中利用該漏洞發動攻擊。

資安研究單位 Defused 指出,該漏洞屬於 SQL Injection 類型,可進一步導致遠端程式碼執行(RCE),對企業內部網路構成嚴重威脅。

未列入 KEV 清單,攻擊已搶先發生

儘管目前尚未被 CISA 納入「已知遭利用漏洞」(KEV)清單,但 Defused 觀測到,相關攻擊行為至少在數日前就已出現,顯示威脅正在快速擴散。

研究人員指出,攻擊手法並不複雜:

攻擊者可透過 HTTP 請求中的「Site」標頭注入惡意 SQL 語句,進而對 FortiClient EMS Web 管理介面發動攻擊。

由於漏洞允許「未經驗證(unauthenticated)」利用,代表攻擊者無需帳密,即可:

- 執行任意系統指令

- 控制後端伺服器

- 作為企業網路入侵的初始據點(initial foothold)

一旦成功入侵,後續可能進一步進行:

- 橫向移動(lateral movement)

- 惡意程式部署(malware deployment)

漏洞根因:典型 SQL Injection 設計缺陷

根據 Fortinet 在 2 月發布的安全公告,該漏洞源於:

未正確處理 SQL 指令中的特殊字元(CWE-89)

這類問題雖屬經典漏洞類型,但在高權限管理平台中出現,風險被大幅放大。

漏洞由 Fortinet 產品資安團隊成員

Gwendal Guégniaud 發現並回報。

影響範圍與修補建議

目前確認影響版本如下:

- FortiClient EMS 7.4.4(受影響)

- FortiClient EMS 7.4.5(已修補)

- 7.2 與 8.0 版本不受影響

企業應立即採取行動:

- 升級至 7.4.5 或以上版本

- 檢查是否已有異常存取紀錄

- 限制 EMS 管理介面對外開放

暴露面風險升高:數千台設備直接對外

除了漏洞本身,外部曝險情況同樣嚴峻。

資安監測機構 Shadowserver Foundation 指出,目前全球約有 2,000 台 FortiClient EMS 實例仍暴露在網際網路上,其中:

- 美國:約 756 台

- 歐洲:約 683 台

此外,搜尋平台 Shodan 顯示,仍有接近 1,000 台設備可被公開識別與掃描。

這類直接對外開放管理介面的環境,極易成為自動化攻擊工具的首要目標。

Fortinet 漏洞持續成為攻擊熱點

Fortinet 產品長期以來都是攻擊者高度關注的目標。

過去案例顯示:

- 多起勒索軟體攻擊透過 Fortinet 漏洞入侵

- 零時差漏洞常在修補前即遭利用

- 關鍵基礎設施與電信產業亦曾受害

例如在 March 2024,CISA 即將另一個 FortiClient EMS SQL Injection 漏洞(CVE-2023-48788)納入 KEV 清單,確認其已遭實際攻擊利用。

資安觀點:兩個不容忽視的趨勢

從本次事件可觀察到兩個關鍵現象:

1. 攻擊速度已超越官方揭露節奏

漏洞尚未被正式列為「已遭利用」,攻擊已經發生,企業不能再依賴公告作為唯一防禦依據。

2. 暴露面管理成為關鍵防線

真正風險不只來自漏洞,而是:

「高權限系統直接暴露在網際網路上」

防禦建議

企業應立即進行以下措施:

- 緊急套用修補(7.4.5+)

- 關閉或限制 EMS Web 管理介面外部存取

- 部署 WAF 或 Zero Trust 存取控制

- 盤點外部曝露資產(EASM / ASM)

- 監控異常 HTTP Header 與 SQL Injection 行為

一句話總結

當漏洞結合「未修補」與「對外暴露」,就不再是風險,而是即將發生的事件。

在攻擊自動化與大規模掃描時代,企業需要的不只是修補漏洞,而是全面掌握自身的暴露面與攻擊入口。