近期資安研究人員揭露,一個與中國有關的進階持續性威脅(APT)組織正在對全球電信產業展開長期滲透行動。該威脅行動被追蹤為 UAT-9244,自 2024 年起持續鎖定南美洲多家電信服務供應商,成功入侵 Windows、Linux 以及網路邊界設備,顯示攻擊者具備高度跨平台滲透能力。

根據 Cisco Talos 的研究報告,UAT-9244 的攻擊手法與工具鏈與兩個已知中國駭客組織高度相似,包括 FamousSparrow 與 Tropic Trooper。研究團隊基於攻擊工具、戰術、技術與程序(TTPs)以及受害者輪廓的高度重疊,對其關聯性提出高度信心的判斷,但仍將其視為一個獨立的攻擊活動群集。

值得注意的是,UAT-9244 的攻擊目標與另一個知名中國電信滲透行動 Salt Typhoon 類似,但目前尚未找到足夠證據證實兩者之間存在直接關聯。

專門為電信環境打造的惡意工具組

研究人員在此次攻擊活動中發現三個過去未被公開的惡意程式家族,顯示攻擊者已建立一套專門針對電信基礎設施的完整滲透工具鏈:

1.TernDoor(Windows 後門程式)

2 .PeerTime(Linux P2P 後門)

3. BruteEntry(暴力破解與代理節點工具)

這些工具彼此搭配,使攻擊者能從初始入侵、橫向移動到建立代理網路,逐步擴大滲透範圍。

TernDoor:利用 DLL Side-Loading 潛入 Windows 系統

TernDoor 是一款專為 Windows 設計的後門程式,攻擊者透過 DLL side-loading 技術部署惡意程式。

其攻擊流程包括:

- 利用合法程式 wsprint.exe 載入惡意 DLL BugSplatRc64.dll

- 解密最終惡意 payload

- 將程式碼注入 msiexec.exe 記憶體中執行

為了提升控制能力,TernDoor 還內建一個 Windows 驅動程式 WSPrint.sys,可用於:

- 終止或暫停系統程序

- 恢復被停止的程序

- 協助惡意程式維持控制權

在持久化(Persistence)方面,TernDoor 會透過:

- Windows 排程任務

- Registry 修改

來確保系統重開機後仍能持續存活,甚至還會刻意隱藏排程任務以降低被發現的機率。

一旦成功植入,攻擊者即可遠端:

- 執行 shell 指令

- 啟動任意程式

- 讀寫檔案

- 收集系統資訊

- 或在必要時自我移除以清除痕跡

PhotoCredit: PeerTime安裝流程圖

PeerTime:利用 BitTorrent 建立隱蔽 C2 通訊

另一個關鍵工具 PeerTime 是一個 ELF 格式的 Linux 後門程式,支援多種 CPU 架構,包括:

- ARM

- AARCH

- PPC

- MIPS

這意味著它不僅針對一般 Linux 伺服器,也可能鎖定路由器、IoT 設備以及電信網路設備等嵌入式系統。

研究人員發現 PeerTime 有兩個版本:

- C/C++ 實作版本

- Rust 語言版本

其中部分工具內部出現簡體中文除錯字串,進一步暗示其開發背景。

更值得注意的是,PeerTime 並未採用傳統的 C2 伺服器模式,而是利用 BitTorrent P2P 協議進行指揮控制。

這種架構具備兩大優勢:

1. 降低單一 C2 被關閉的風險

2. 讓流量更容易隱藏在正常 P2P 通訊中

PeerTime 會從其他節點下載惡意 payload 並執行,同時透過 BusyBox 在主機上寫入檔案,使其能持續擴展功能。

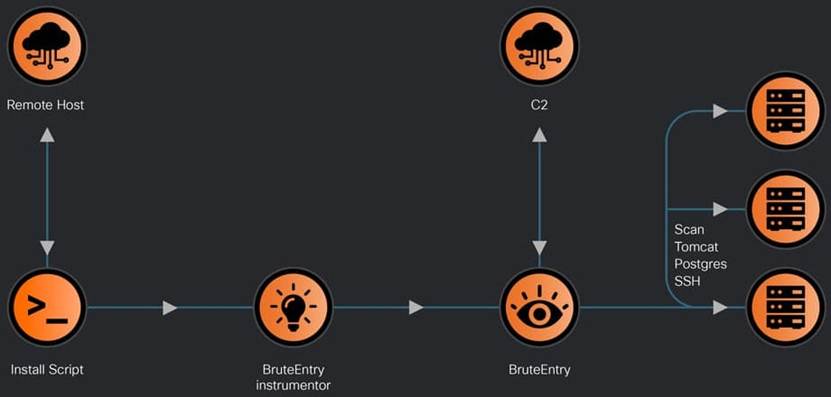

BruteEntry:建立全球掃描代理網路

第三個工具 BruteEntry 則扮演「擴散器」的角色。

它由兩個元件組成:

- Go 語言撰寫的 instrumentor

- 暴力破解掃描模組

被入侵的設備會被轉換為 Operational Relay Boxes(ORBs),也就是攻擊者的掃描代理節點。

透過這些節點,攻擊者可以持續對網路進行大規模掃描與暴力破解,目標包括:

- SSH

- PostgreSQL

- Tomcat

所有登入嘗試結果都會回傳到攻擊者的 C2 伺服器,包含:

- 成功或失敗狀態

- 任務執行進度

- 攻擊備註

這種架構本質上等同於建立一個分散式攻擊基礎設施,能持續尋找新的滲透目標。

專家觀察:電信產業成為國家級網攻核心戰場

從攻擊工具設計可以明顯看出,這並非一般網路犯罪,而是具有高度戰略意圖的長期滲透行動。

電信業者之所以成為關鍵目標,原因在於其掌握:

- 大量用戶通訊資料

- 核心網路流量

- 重要國家基礎設施

一旦被入侵,攻擊者不僅能進行長期監控,甚至可能進一步滲透政府與企業通訊系統。

從近年的趨勢來看,電信基礎設施正逐漸成為國家級網路間諜戰的重要戰場。對於營運關鍵網路設備的組織而言,加強邊界設備防護、強化身分驗證機制,以及持續監控異常流量與橫向移動行為,已成為不可忽視的資安課題。