2026 年 3 月,Microsoft資安研究人員揭露一項針對企業環境的精密攻擊行動。威脅組織 Storm-2561 透過散佈假冒企業級 VPN 客戶端,鎖定使用 Ivanti、Cisco、Fortinet 等主流解決方案的企業用戶,進行大規模帳密竊取。

本次攻擊並非單點針對,而是橫向覆蓋多家 VPN 廠商的供應鏈型攻擊(Supply Chain-style Targeting),顯示攻擊者對企業遠端存取架構具有高度理解。

攻擊入口:SEO 污染劫持企業使用者行為

攻擊者透過 SEO 污染(SEO Poisoning) 操控搜尋結果,針對常見關鍵字如:

- Pulse VPN download

- Pulse Secure client

將惡意網站推升至搜尋結果前段,引導使用者進入偽造的 VPN 官方下載頁面。

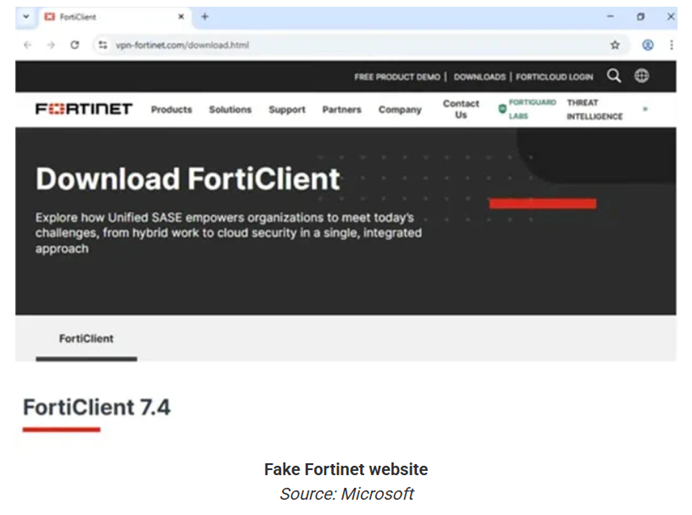

這些釣魚網站高度仿冒合法廠商介面,使使用者在毫無戒心的情況下下載惡意程式。

攻擊範圍擴大:多品牌 VPN 生態系全面受波及

根據威脅情報分析,此攻擊行動涉及的品牌不僅限於 VPN 客戶端本身,還包含多家企業級資安與網路設備廠商,例如:

- Sophos

- SonicWall

- Check Point

- WatchGuard

顯示攻擊者並非鎖定單一產品,而是針對整體企業 VPN 使用族群進行廣泛滲透。

攻擊鏈解析:從假下載到持久化控制

惡意下載來源

受害者被導向 GitHub(已下架)上的 ZIP 壓縮檔,內含偽裝成 VPN 的 MSI 安裝程式。

惡意安裝行為

執行後,系統會出現以下行為:

- 安裝 Pulse.exe 至:

%CommonFiles%\Pulse Secure

- 同步植入:

- dwmapi.dll(Loader)

- inspector.dll(Hyrax Infostealer 變種)

惡意功能:帳密竊取與設定外洩

該假 VPN 客戶端具備高度擬真介面,誘導使用者輸入登入資訊,並執行以下惡意行為:

- 擷取 VPN 帳號與密碼

- 竊取 VPN 設定檔(connectionsstore.dat)

- 將資料回傳至攻擊者的 C2(Command-and-Control)基礎設施

這意味著攻擊者不僅取得帳密,還能掌握企業 VPN 連線設定,進一步提升後續入侵成功率。

信任機制濫用:合法數位簽章繞過防護

該惡意程式使用由 Taiyuan Lihua Near Information Technology Co., Ltd. 簽發(現已撤銷)的合法憑證進行簽章。

其效果包括:

- 繞過 Windows 安全警告

- 降低使用者疑慮

- 提高惡意程式執行成功率

這再次突顯:

數位簽章本身已成為可被武器化的信任機制。

高隱蔽性設計:使用者幾乎無感被入侵

為降低暴露風險,攻擊流程設計了精細的掩護機制:

- 偽 VPN 介面正常運作並收集帳密

- 顯示安裝錯誤訊息

- 引導使用者前往官方網站下載正版 VPN

- 正版 VPN 可正常連線

由於最終 VPN 可成功使用,多數使用者會將初始失敗歸因於「技術問題」,而非資安事件。

持久化機制:確保長期存活

惡意程式會透過 Windows RunOnce 登錄機碼建立持久化機制,使 Pulse.exe 在系統重啟後仍可執行,確保持續控制受害主機。

資安觀點:從帳密竊取到企業滲透的第一步

此類攻擊的真正目標,並非單純的帳密收集,而是:

- 作為企業內網滲透的初始入口(Initial Access)

- 支援後續橫向移動(Lateral Movement)

- 發動資料外洩或勒索攻擊

當 VPN 憑證遭到竊取,攻擊者等同取得「合法進入企業內網的門票」。

結語

Storm-2561 的攻擊行動清楚揭示一個趨勢:

企業最關鍵的防線,正從邊界設備轉向「使用者行為與信任來源」。

當搜尋引擎、開源平台(GitHub)與合法憑證同時被濫用時,傳統防禦模型將難以應對。

在零信任架構下,企業必須重新檢視:

- 軟體取得流程

- 使用者下載行為

- 信任鏈驗證機制

否則,再強固的邊界防護,也可能因一次錯誤下載而全面失守。