2026 年 3 月 4 日,Cisco 發布資安公告,揭露其防火牆管理平台 Secure Firewall Management Center(Secure FMC)存在兩項重大漏洞:CVE-2026-20079 與 CVE-2026-20131。兩者皆存在於 Web 管理介面,且 CVSS 評分高達 10 分,屬於最高等級風險。

然而,真正的問題不在於漏洞本身,而在於——當漏洞被揭露時,攻擊其實早已發生。

漏洞尚未公開,攻擊已經開始

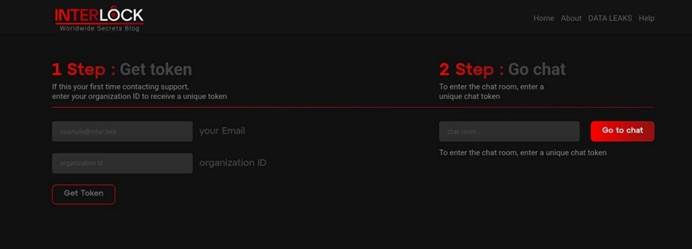

根據資安媒體 The Hacker News 報導,Amazon 威脅情報團隊指出,勒索軟體組織 Interlock 早於 2026 年 1 月 26 日即已開始利用 CVE-2026-20131 發動實際攻擊,較該漏洞的官方揭露時間提前整整 36 天,顯示攻擊者已具備零時差漏洞的實戰運用能力。

這代表什麼?

這不是單純的漏洞利用,而是典型的零時差(Zero-Day)攻擊場景——

- 防禦方無法修補

- 無既有偵測特徵

- 攻擊行為幾乎無法預警

更值得關注的是,Amazon 在調查過程中,因攻擊者基礎設施設定失誤,意外取得 Interlock 的完整工具鏈,進一步還原其攻擊流程、RAT 惡意程式、偵查腳本與躲避偵測的技術細節。

這讓整起攻擊從「事件」升級為「可完整解析的攻擊模型」。

核心漏洞解析:直接取得 Root 的入口

CVE-2026-20131 本質為一個遠端程式碼執行(RCE)漏洞,源自 Java 反序列化機制的不安全設計。

攻擊者可透過 Web 管理介面傳送特製的 Java 序列化物件,一旦觸發漏洞,即可:

- 無需驗證(Unauthenticated)

- 遠端執行任意程式碼

- 直接取得系統 root 權限

這意味著,攻擊者可以在沒有任何帳密的情況下,完全接管 FMC 系統,進而影響整個網路安全架構。

攻擊如何發生:從一個請求開始的入侵鏈

Interlock 的攻擊並非單點 exploit,而是一條設計精密的多階段攻擊鏈。

攻擊始於對 Secure FMC 特定路徑發送的 HTTP 請求。這個請求中包含惡意 Java 程式碼,以及兩個關鍵的嵌入網址:

- 第一個網址:傳送漏洞利用所需的組態資料

- 第二個網址:引導受害系統發送 HTTP PUT 請求,上傳特定檔案,用於回報 exploit 是否成功

這個「回傳機制」讓攻擊者能即時確認哪些系統已成功被攻陷,進而自動化後續攻擊流程。

成功入侵後:真正的攻擊才開始

一旦漏洞成功觸發,受害系統將從遠端伺服器下載 ELF 二進位檔並執行,正式進入第二階段。

接著,Interlock 會部署其完整攻擊工具包,並展開一系列行動:

- 環境偵查(Reconnaissance)

使用 PowerShell 腳本蒐集系統資訊、帳號資料、瀏覽器憑證與網路狀態 - 持久控制(Persistence & C2)

部署客製化 RAT,支援遠端指令執行、檔案傳輸與代理通道 - 橫向移動(Lateral Movement)

建立 SOCKS5 proxy,讓攻擊者可在內網自由移動 - 隱匿與反鑑識(Defense Evasion)

清除系統 log、關閉操作紀錄,甚至使用記憶體型 Web Shell 避免落地檔案

在部分案例中,攻擊者甚至濫用合法工具,例如 ConnectWise ScreenConnect,作為持久存取手段,進一步提高隱蔽性。

這起事件真正的警訊

這起攻擊揭露了一個關鍵現實:

企業防禦的最大盲點,不是漏洞,而是「漏洞被利用的時間差」。

即使企業具備完善的修補機制,也無法防禦尚未公開的漏洞。當攻擊發生在揭露之前,傳統以 Patch 為核心的防禦策略將完全失效。

這也是為什麼「縱深防禦(Defense-in-Depth)」已成為必要條件:

- 單一防線(如防火牆或修補)不再足夠

- 必須結合行為偵測、端點防護與網路監控

- 強化可見性與即時應變能力

趨勢觀察:勒索軟體正轉向邊界設備

值得注意的是,這並非單一事件。根據 Google 的觀察,勒索軟體攻擊正逐漸轉向:

- VPN / Firewall 等邊界設備漏洞

- 減少對外部工具依賴,改用系統內建功能(LOLBins)

- 強化資料外洩與雙重勒索模式

當傳統勒索收益下降,攻擊者的策略正變得更加精準且高效。

結語

Interlock 利用 CVE-2026-20131 的行動,不僅是一場成功的入侵案例,更是一個明確的警訊:

在零時差攻擊成為常態的今天,安全的關鍵不再只是「是否修補」,而是「是否具備在未知威脅下持續防禦的能力」。

當攻擊已經發生,你是否看得見?

當防線被突破,你是否還有下一層防護?

這,才是現代資安真正的戰場。