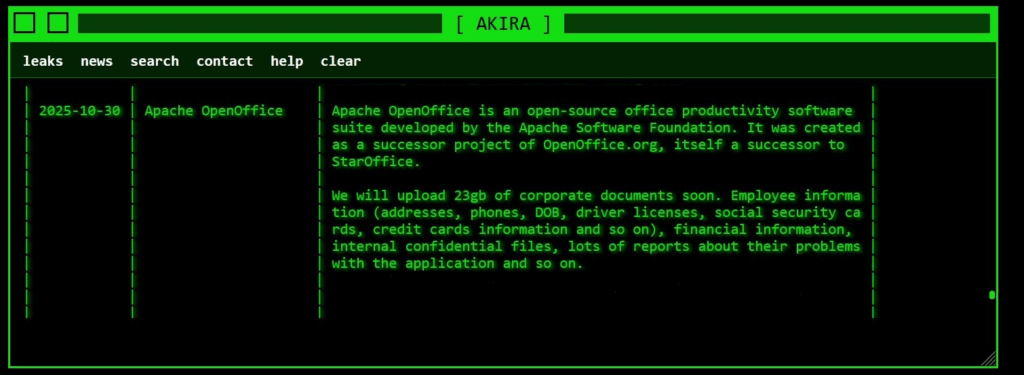

近期,知名勒索組織 Akira 在其暗網洩漏網站上聲稱,已入侵 Apache OpenOffice,並竊取約 23GB 的內部資料,其中包含員工個資、財務資料與機密文件。然而,這項聲稱目前尚未獲得官方證實。

事件概況:Akira 的新目標是開源專案

根據資安媒體 Hackread的報道,Akira 在暗網上貼出訊息,宣稱將公開從 Apache OpenOffice 取得的檔案,內容包括:

「員工個資(地址、電話、出生日期、駕照、社會安全號碼、信用卡資料等)、財務資料、內部文件,以及大量關於應用程式問題的報告。」

Apache OpenOffice 是由 Apache 軟體基金會(ASF) 維護的 自由開源辦公套件,提供與 Microsoft Office 類似的功能,包括:

- Writer(文字文件編輯)

- Calc(試算表)

- Impress(簡報製作)

- Draw(繪圖與流程圖)

- Base(資料庫管理)

- Math(數學公式編輯)

該軟體支援 Windows、Linux 與 macOS,是許多組織與教育單位選擇的免費替代方案。

目前狀況:未獲證實,但值得警惕

截至目前,Apache 軟體基金會尚未證實任何入侵事件。

這項 Akira 的聲稱可能是尚未驗證的新攻擊,也有可能是利用舊資料「重包裝」的假訊息操作。Hackread已向 Apache 官方尋求回應。

值得注意的是,Apache OpenOffice 的 開發伺服器與下載基礎設施分離,即便攻擊屬實,最有可能受影響的是開發端或內部貢獻者資料,而一般使用者的下載來源並未顯示遭入侵跡象。

專家觀點:Akira 的戰略轉移

Akira 自 2023 年崛起以來,已成為知名的 Ransomware-as-a-Service(RaaS) 勒索即服務集團,主要針對歐美企業發動攻擊,累積贖金收入達數千萬美元。

其攻擊手法以「雙重勒索(Double Extortion)」為主:

先竊取資料,再加密系統,迫使受害者付費以防資料外洩。

Akira 的攻擊特點包括:

- 擁有 Windows、Linux 與 VMware ESXi 版本;

- 在暗網社群中使用 俄語溝通;

- 勒索程式會檢查 鍵盤語言設定,避免攻擊俄語地區;

- 近期更被發現 入侵受害者攝影機進行監控(根據 Bitdefender 2025 年 3 月報告)。

此次 Akira 對開源專案下手,可能反映出勒索組織正將觸角從企業環境延伸至開發社群與開源基礎設施,藉此擴大情報獲取面與勒索價值。

開源軟體安全的脆弱點

開源專案的強大在於透明與社群協作,但這也意味著:

- 專案往往缺乏專責的資安防護團隊;

- 志工與開發者遍佈全球,帳號與開發環境安全層級不一;

- 資料儲存與版本控制系統(如 Git、雲端備份)若配置不當,容易成為攻擊目標。

Akira 若真掌握到內部報告或開發文件,將可能暴露出軟體漏洞資訊,對整體開源供應鏈構成潛在風險。

資安建議:保持警覺,僅信任官方來源

目前尚無證據顯示 Apache OpenOffice 使用者的個資或裝置受到影響,但建議用戶務必僅從官方網站(https://www.openoffice.org/)下載安裝程式,

避免從社群媒體、論壇或非官方連結取得版本,以防遭植入惡意程式或假冒更新包。

結語:從 Akira 看見開源防線的壓力

這起事件再次提醒業界:

勒索組織不再只盯上高價企業資料,而是針對任何能撬開更大供應鏈的弱點下手。

開源專案雖以自由與透明為核心,但當全球供應鏈越來越依賴這些基礎軟體,其安全治理就必須具備與企業級相同的韌性。

未來的資安防線,不僅在防火牆後,更在 每一個開源提交、每一個雲端儲存設定、每一個自動化腳本之中。