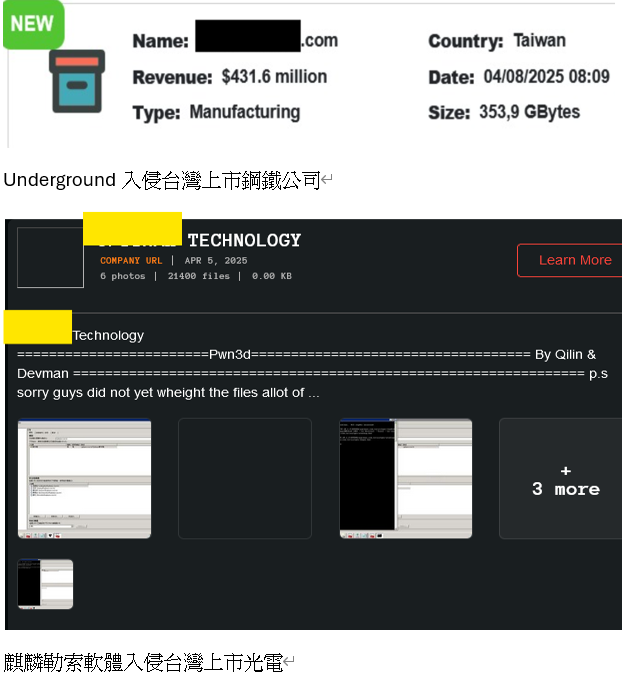

近期,臺灣產業界接連遭受兩大勒索軟體組織的攻擊,引發資安警訊。鋼鐵業大廠遭受新興勒索集團 Underground 入侵,而知名光電元件製造商則被麒麟組織(Qilin)鎖定並加密關鍵系統。這些事件凸顯了我國製造業在資安防護上的挑戰與迫切需求。

Underground:新興勒索集團鎖定鋼鐵業

初始入侵手法(Initial Access):

根據資安專家的分析,Underground 集團透過釣魚郵件(phishing emails)進行初始入侵,誘使員工點擊惡意連結或附件,從而在企業內部網路植入惡意軟體。

戰術與技巧(Tactics, Techniques, and Procedures, TTPs):

橫向移動(Lateral Movement): 利用合法的系統管理工具(如 PsExec)在內部網路中移動,擴大控制範圍。

憑證竊取(Credential Dumping): 使用 Mimikatz 等工具竊取帳號密碼,獲取更高權限。

資料外洩(Data Exfiltration): 在加密前,將關鍵設計圖、供應鏈資料等敏感資訊傳輸至外部伺服器。

雙重勒索(Double Extortion): 除了加密資料外,還威脅公開外洩的敏感資訊,以增加受害者支付贖金的壓力。

麒麟組織(Qilin):老牌勒索集團轉向光電產業

初始入侵手法:

麒麟組織利用暴露在外網且未妥善保護的遠端桌面協議(RDP)服務,透過暴力破解或利用已知漏洞取得初始存取權限。

戰術與技巧:

自訂化勒索軟體(Customizable Ransomware): Qilin 的勒索軟體以 Go 語言編寫,可針對不同目標進行客製化設定,增加攻擊成功率。

跨平台攻擊(Cross-Platform Targeting): 支援 Windows 和 Linux 系統,擴大影響範圍。

隱匿行動(Stealth Operations): 使用進階技術(如 API unhooking)避開資安防護軟體的偵測,延長在受害系統中的潛伏時間。

臺灣產業面臨的資安挑戰

根據 2024 年的統計資料,臺灣的政府服務網絡(GSN)每日平均遭受 240 萬次攻擊,較 2023 年的 120 萬次翻倍成長。 其中,製造業每週平均遭受 4,175 次攻擊,顯示出產業界已成為駭客的主要目標。

當面對日益複雜與頻繁的資安威脅,企業除了應強化傳統防禦措施,更需採取主動式的安全策略。專家建議,企業可從以下幾個關鍵層面進行強化,並納入誘捕與欺敵( Deception)技術,提升整體資安防禦深度:

1. 提升全員資安意識,建立第一道防線

定期舉辦針對**社交工程攻擊(如釣魚郵件)**的資安訓練,提升員工辨識與回報可疑行為的能力,從內部打造敏銳的資安文化。

2. 嚴格控管外部存取權限

全面檢視並關閉不必要的遠端服務(如未加密或未防護的 RDP),對於必需開放的遠端連線,應全面導入多因素驗證(MFA)與存取行為監控機制,防止憑證遭濫用。

3. 建立漏洞管理流程,主動防堵風險

落實定期漏洞掃描,搭配資產盤點與風險評估,確保所有系統與應用程式在第一時間獲得修補。可導入虛擬補丁(Virtual Patching)技術,在漏洞無法立即修補時提供臨時防護。

4. 資料備份與業務持續性規劃

建立多層次的資料備份策略,並定期驗證備份可用性與還原流程,以面對勒索病毒或其他災難性事件時,能迅速恢復關鍵業務。

5. 部署進階威脅偵測與主動式防禦系統

導入結合AI與機器學習的威脅偵測系統(如UEBA、EDR/XDR),即時掌握異常行為。同時,透過Cyber Deception 技術(如蜜罐系統、虛擬資產),在攻擊者滲透初期即誘導其進入假目標環境,有效延緩攻擊並揭露攻擊路徑。

結語:防禦思維,向「偵察對手」邁進

在現今零信任與持續攻擊的時代,唯有結合防禦、偵測與欺敵的多層次策略,才能有效降低資安風險,保護企業營運不受干擾。建議企業導入能融合傳統防護與主動防禦的整合解決方案,從被動守勢走向智慧型資安防禦新格局。