McAfee的報告中稱,這項名為”Operation Diànxùn電信行動”的活動是由於在多個國家/地區禁止在5G推廣中使用中國技術而引起的。據安全廠商稱,活動背後的威脅者正在使用中國APT野馬熊貓(Mustang Panda) 在攻擊中使用的策略和相關手法,研判該行動出自他們之手,該組織先前已被多家安全廠商確認為中國政府資助的駭客。

根據McAfee的研究,攻擊的目標位於美國,歐洲和東南亞,特別針對德國和越南的電信公司。資料顯示受害者會被誘騙到一個偽裝成是華為求職的釣魚網站,從網站上研究員發現了偽裝為Flash應用程式的惡意軟體,這些惡意軟體會連接到受駭客控制下的網域“ hxxp:/ /update.careerhuawei.net”,hxxp://career.huawei.com” 這些惡意網址經過精心設計,看起來像極合法的華為求職網站。研究員在12月還觀察到此行動中使用新的網址:“hxxp://update.huaweiyuncdn.com。”

儘管數十個政府最初對華為和中興等中國公司建立5G感興趣,但近幾個月來,美國和一些歐洲國家已敦促各國對中國政府在一定程度上的封殺,華為被廣泛認為是5G領域的中國領導者,但包括美國、澳洲、日本、英國、法國等在內的國家的政府都禁止使用華為的5G技術,因為擔心華為的5G技術可能包含可以進行廣泛間諜活動的後門,但McAfee也補充說,沒有任何跡象顯示華為與當前的威脅活動有任何關連。

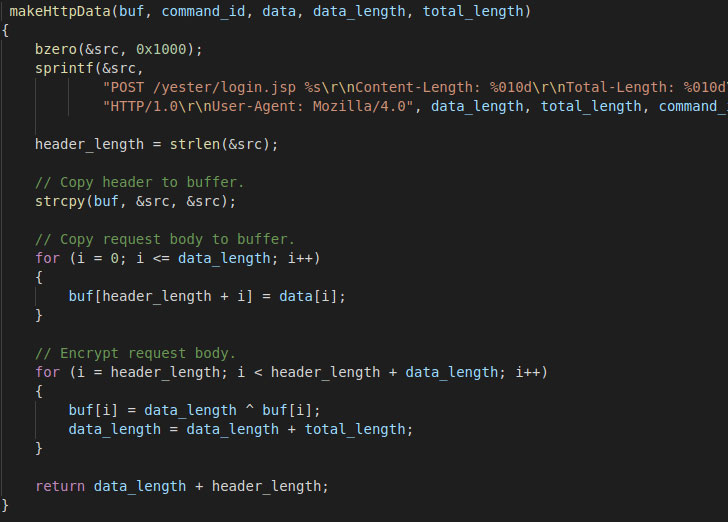

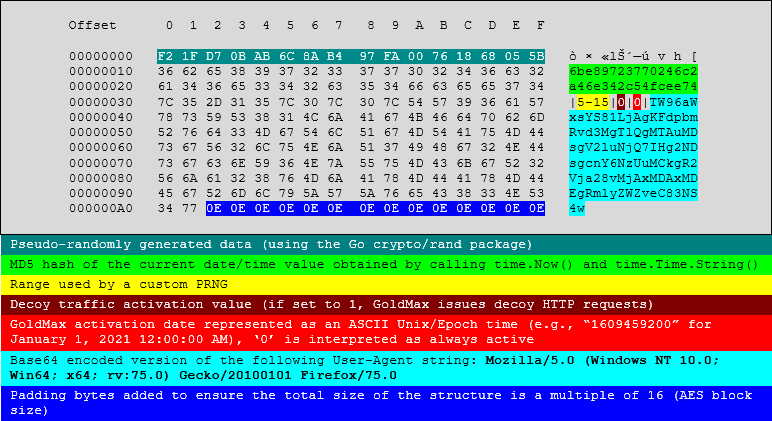

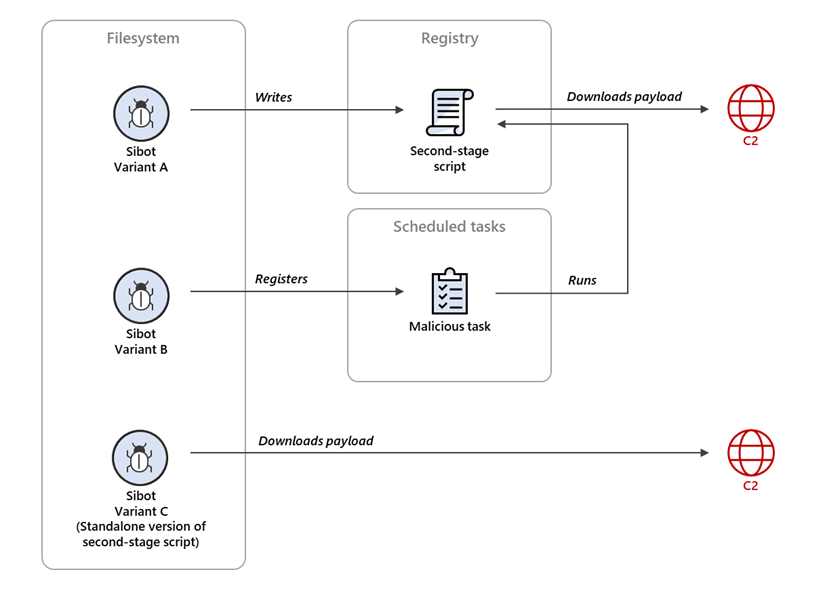

據安全廠商稱,目前尚不清楚攻擊者最初是如何誘騙受害者到釣魚網站的,但受害者一旦連接就會到一個與華為的求職網站非常相似的網頁。攻擊者使用虛假網站下載了偽裝成Flash應用程式的惡意軟體,還精心設計了從中下載的Flash應用程式的網站,使其外觀類似於Flash在中國的官方網頁,該惡意軟體還可以在受感染系統上下載Cobalt Strike滲透工具。

報告稱由於攻擊者利用虛假的華為網站,提供了更多有關行動的線索,相信該行動旨在竊取敏感數據與監視5G技術相關的電信公司,McAfee研究員Thomas Roccia又稱,觀察到大多數組織都是對中國推出的5G技術表示擔心的,這表明電信行動(Operation Diànxùn)與全球部署下一代通信技術(next-gen communications)息息相關。

相關情資:

https://otx.alienvault.com/pulse/6050e65d389812e02dfca3c3

Source:

https://www.mcafee.com/enterprise/en-us/assets/reports/rp-operation-dianxun.pdf