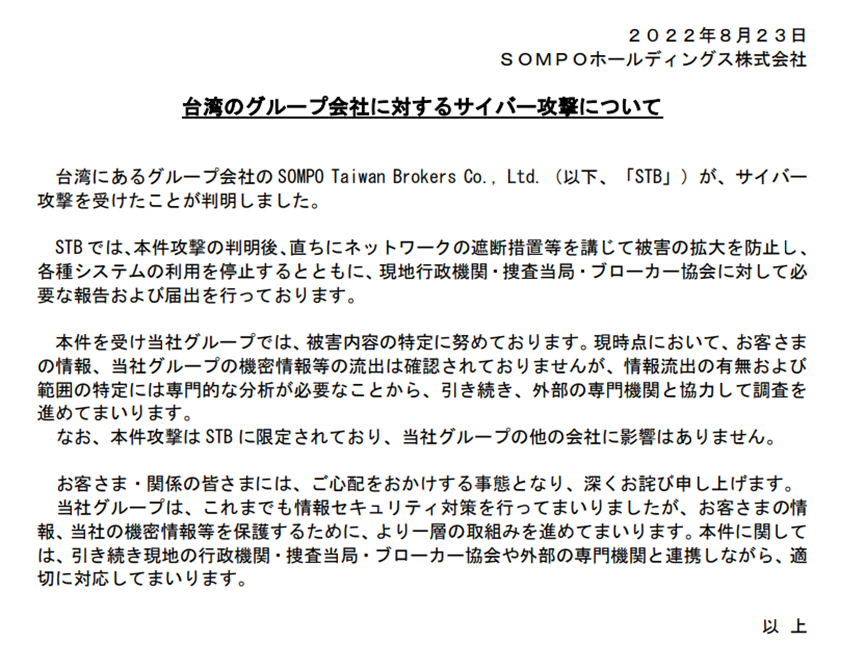

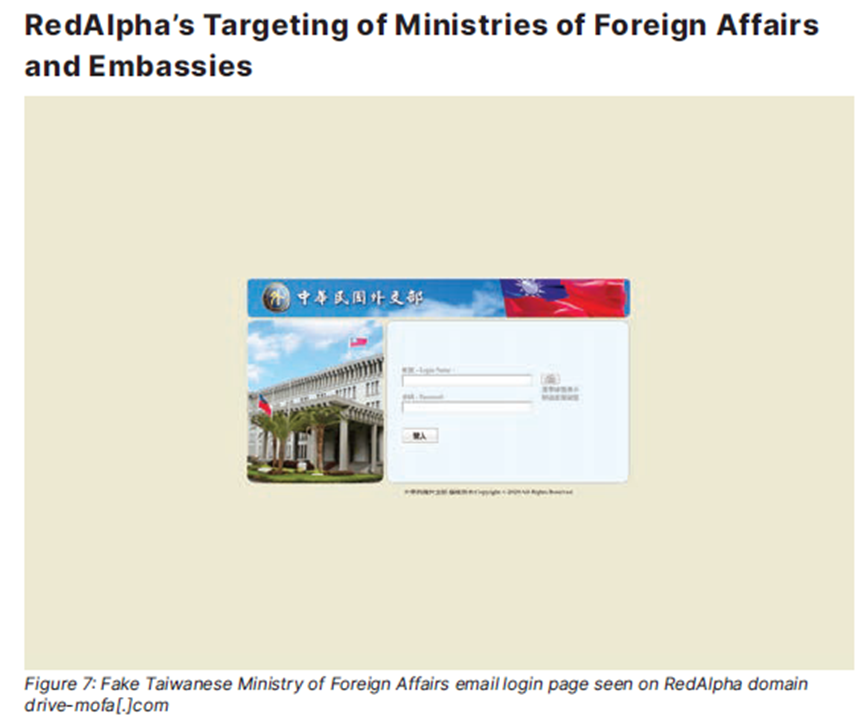

研究稱RedAlpha對台灣非常關注,包含民進黨、美國在台協會、 國防安全研究院和外交部等都是其目標。此APT駭客組織擅長利用假冒但逼真的登入網頁進行釣魚攻擊,達到竊取帳號憑證的目的。

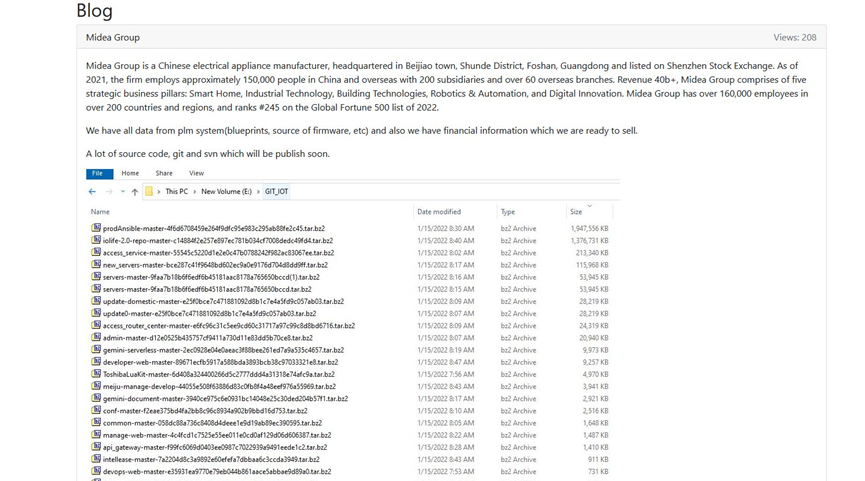

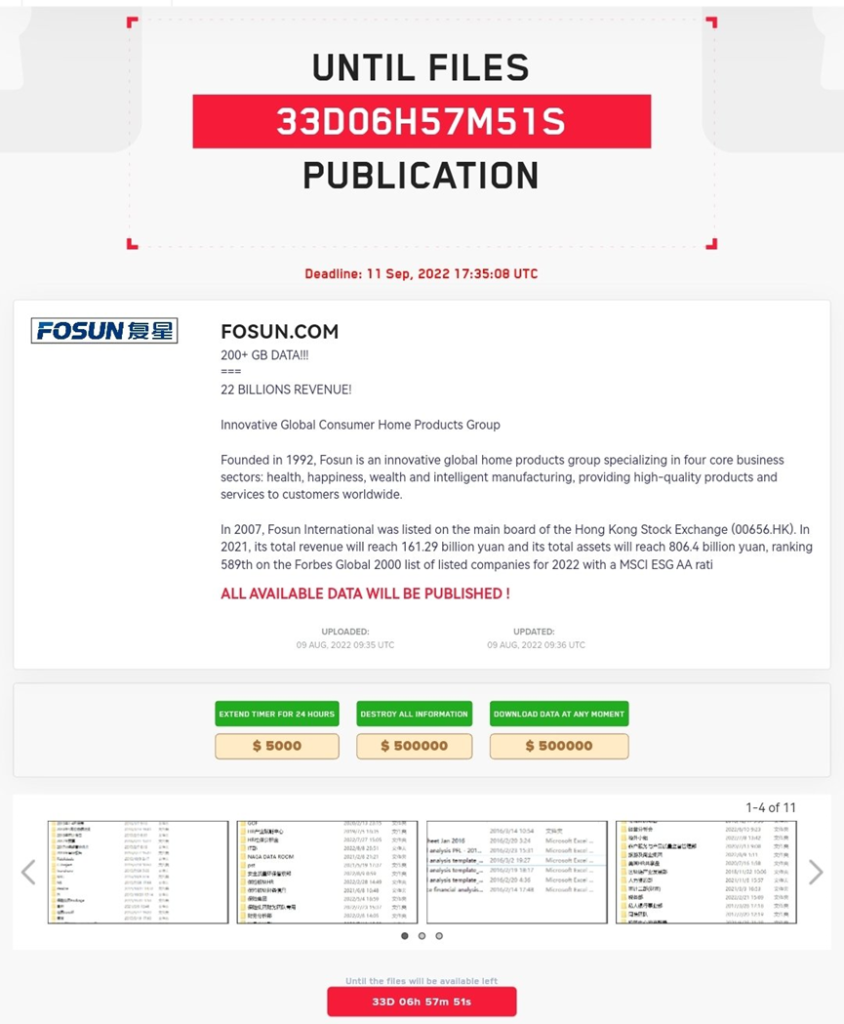

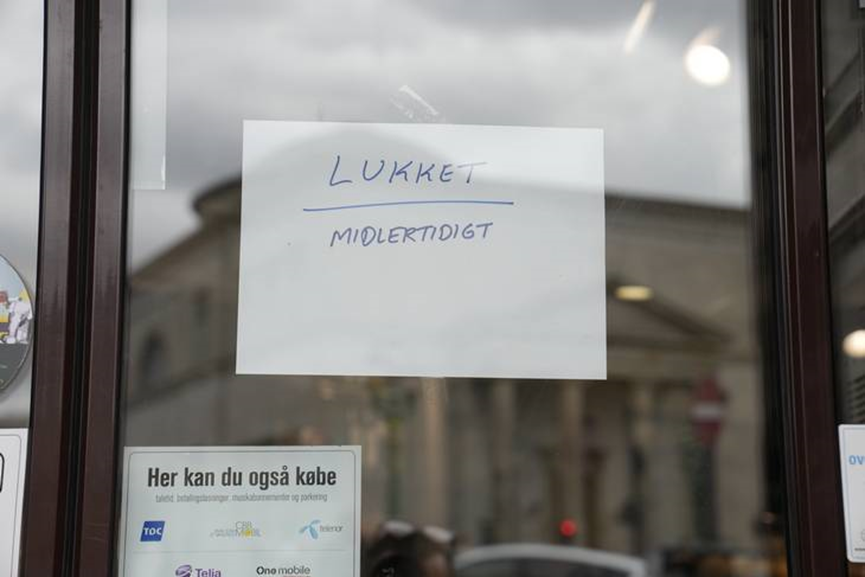

RedAlpha製做假冒我國外交部的登入網頁進行釣魚攻擊 Photo Credit: Insikt Group 根據Recorded Future旗下Insikt Group的研究指出 ,中國APT客組織RedAlpha至少自 2015 年以來一直以”高速”運作,但直到 2018 年才引起資安全人員的注意,RedAlpha專門從事大規模憑證收集,通過令人信服的網路釣魚電子郵件和附加的 PDF檔案來實現,將受害者導入假冒但逼真的登錄頁面,以竊取用戶名和密碼等登陸憑證。分析師稱,自 2019 年以來該活動進一步增加,在過去三年中,觀察到 RedAlpha 註冊和武器化350個網域名,以進行網路間諜活動,欺騙各大組織,利用大量網域名仿冒人道主義、智庫和政府組織當中包括:

自由亞洲電台(Radio Free Asia)

德國墨卡託中國研究所( Mercator Institute for China Studies)

大赦國際(Amnesty International)

國際人權聯合會International Federation for Human Rights

美國商會(包括台灣美國商會)American Chamber of Commerce( including AmCham Taiwan)

普渡大學(Purdue University )

印度國家資料中心(India’s National Informatics Centre)

台灣民進黨(Taiwan’s Democratic Progressive Party)

美國在台協會(American Institute in Taiwan)

全球多個國家的外交部(Ministries of foreign affairs in multiple countries globally)

值得注意的是,報告 指出,隨著在過去一年美中在台灣問題上關係日益緊張,RedAlpha對台灣的機構特別感興趣,包含民進黨、美國在台協會,國防安全研究院和外交部等都是其目標。此外還發現,RedAlpha還對巴西、越南和葡萄牙的外交部以及印度國家資料中心進行了憑證盜竊攻擊,RedAlpha使用以下與台灣組織有關的假冒網域名:

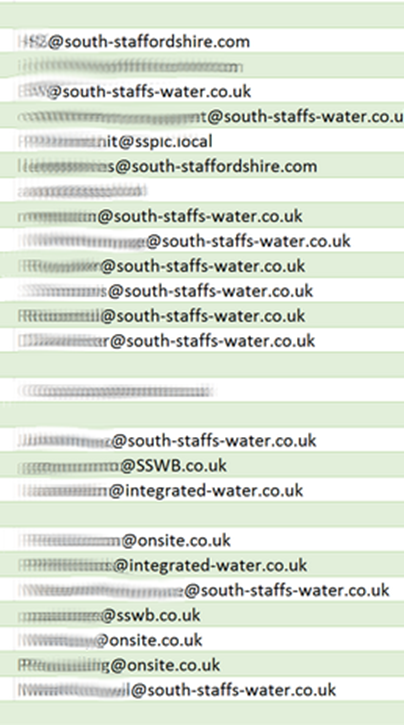

Photo Credit: Insikt Group 根據Insikt Group的分析 ,RedAlpha維護著龐大的運營基礎設施,目的是針對與這些組織直接相關的個人,而不是簡單地模仿這些組織來針對其他第三方。據信RedAlpha與一家名為江蘇君立華域信息安全技術股份公司(前身為南京青苜信息技术有限公司)的中國信息安全公司有關聯,RedAlpha用來註冊假冒的惡意域名的一個電郵地址與此公司有關聯,而江蘇君立華域信息公司正與多家中國政府所有的企業有業務往來,突顯了RedAlpha 活動與中國政府有關聯。

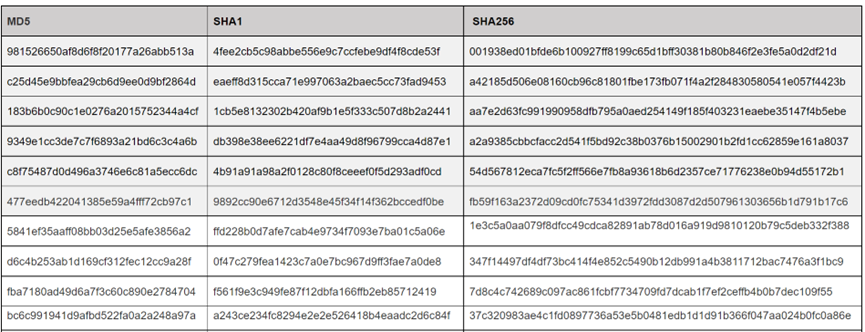

有關RedAlpha的”部分”入侵指標(Indicator of compromise -IOCs):

SHA 256

ff1b335b8c25f5879935933b05a4ae0d3a424f3c6f797dbe9b3d93f5e67cc055

fe93dc40b80e7a5f5ca35f5efdeefe043caffe20befaa3345ffe3560fe54518d

f3384e36784f88f2c83ff524f99accbc7bb3b2804a936c0d9cf10da749eca10d

d1deb6661df0414663012dac208bda9db1a6ed964d6da022ab8b4763cbb37f48

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”