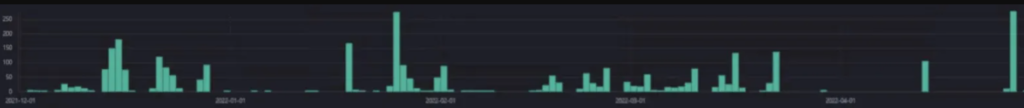

8月2日,美國聯邦眾議院議長裴洛西(Nancy Pelosi)抵台前夕,多家本地媒體報導,總統府官網遭受到境外DDoS(阻斷服務攻擊)攻擊,攻擊流量為平日的200倍,導致官網一度無法顯示,經緊急處置,20分鐘內恢復正常,總統發言人張惇涵在其官方Facebook帳號證實此攻擊。除此之外,政府入口網站以及外交部網站2日疑似同樣遭到攻擊癱瘓,一度無法連上。

外交部在聲明中指出,這兩個網站都收到「來自中國、俄羅斯等地大量IP」每分鐘多達850萬次流量的請求。

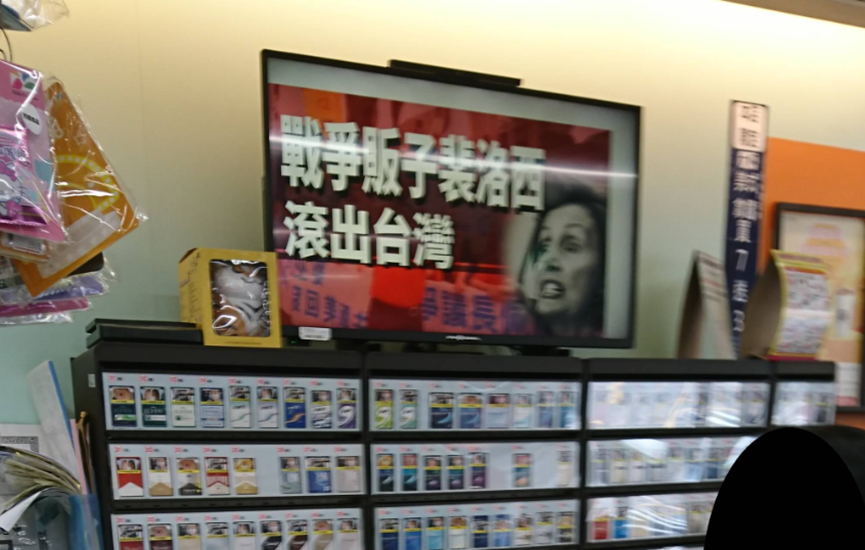

8月3日,上午全台有多間7-11門市電視螢幕顯示「戰爭販子裴洛西滾出台灣」消息一出,統一超商回應,廠商受不明來源干擾播放訊息,已立即請廠商修復,門市營運正常。

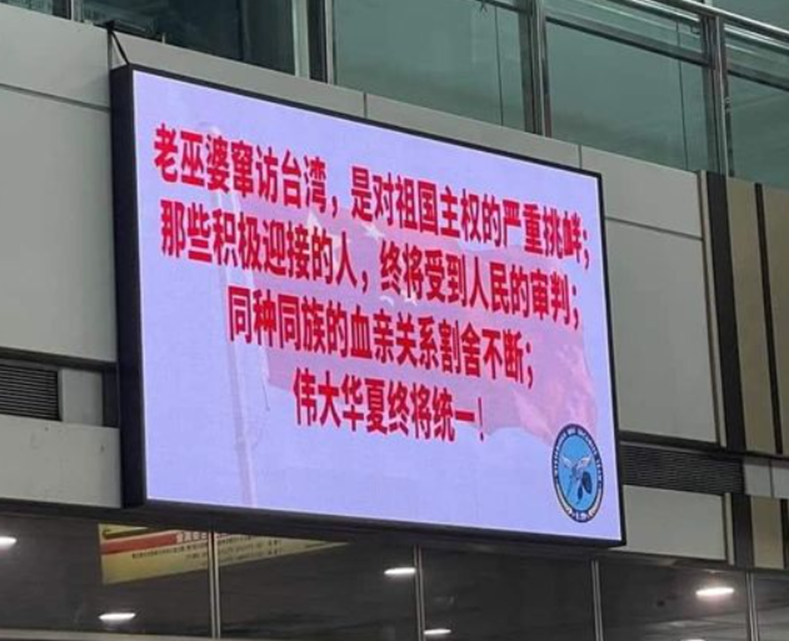

此外,中國駭客還瞄準了台鐵電視螢幕,畫面上可見竟以簡體字寫著,「老巫婆竄訪台灣,是對祖國主權的嚴重挑戰;那些積極迎接的人,終將受到人民的審判;同種同族的血親關係割捨不段;偉大華夏終將統一」的惡意假訊息。

對此,台鐵表示,此為高雄新左營站售票大廳的電子看板,為資產開發中心出租廣告看板,出租出去後,3日上午10時突然被駭客入侵,同仁發現後,第一時間就先切掉線路,馬上斷電處理,並通知廠商做後續防護。

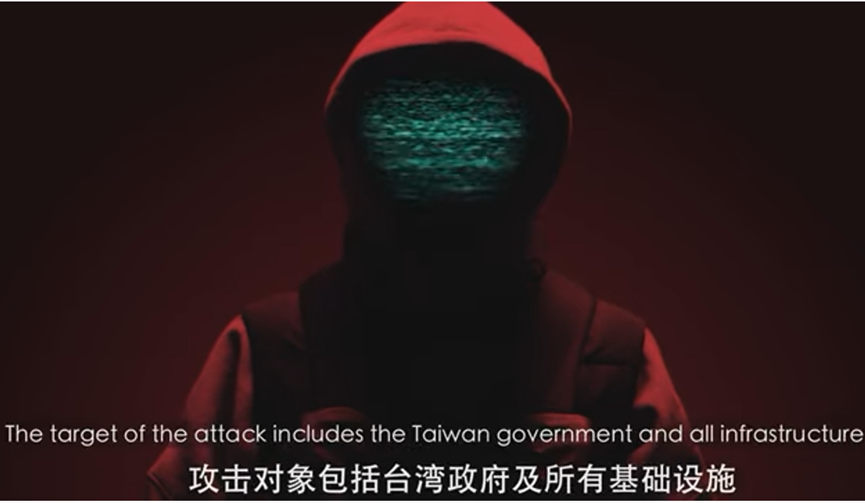

8 月 3 日同一天,疑為中國駭客APT 27,在Twitter上建立了一個名為APT27_Attack的帳號,高調地公開1支影片宣布對台灣發動特別網路行動,影片中蒙面男生以英文說:「全世界的公民你們好,我們是APT 27。最近我們注意到,裴洛西不顧中國和台灣同胞的反對造訪台灣,台灣自古以來都是中國的領地,為了反制挑釁,我們將對台灣發動一個特別網路行動,攻擊對象包括台灣政府和所有基礎設施。讓我們拭目以待,祝你們好運!」影片字幕為簡體字。

https://twitter.com/APT27_Attack/status/1554773005586157568

此外,該用戶聲稱已經入侵六萬臺物聯網(iOT)設備,並在另1個推文寫道:「我們不屬於政府,我們來自全球各國,至於有人把我們和惡名昭彰的APT 27比較,我們要說的是,我們是27 Attack,也可以叫我們27,我們已經完成任務了。」

8 月 4 日晚,高市環保局網站遭駭客入侵,首頁遭惡意植入中國五星旗,環保局表示先行關閉網站,將持續積極修復。

直到目前為止,環保局網站仍未修復完畢,網站顯示「本網站維護中暫停服務,造成不便,請見諒!」

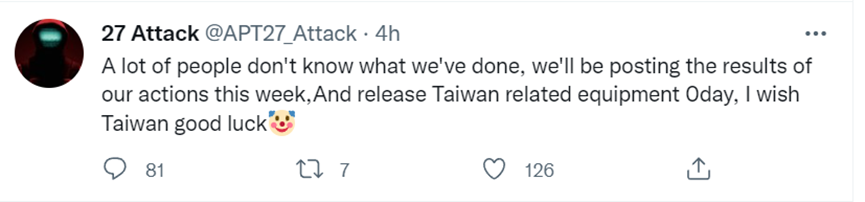

8 月 5日,Twitter用戶APT27_Attack聲稱將公佈他們對台灣發動過的攻擊,並發布台灣相關設備的零時差漏洞。

面對持續發生的駭客攻擊事件,組織應加強資安維運暨系統防護,持續監控,內、外網都應做好防範措施。

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”