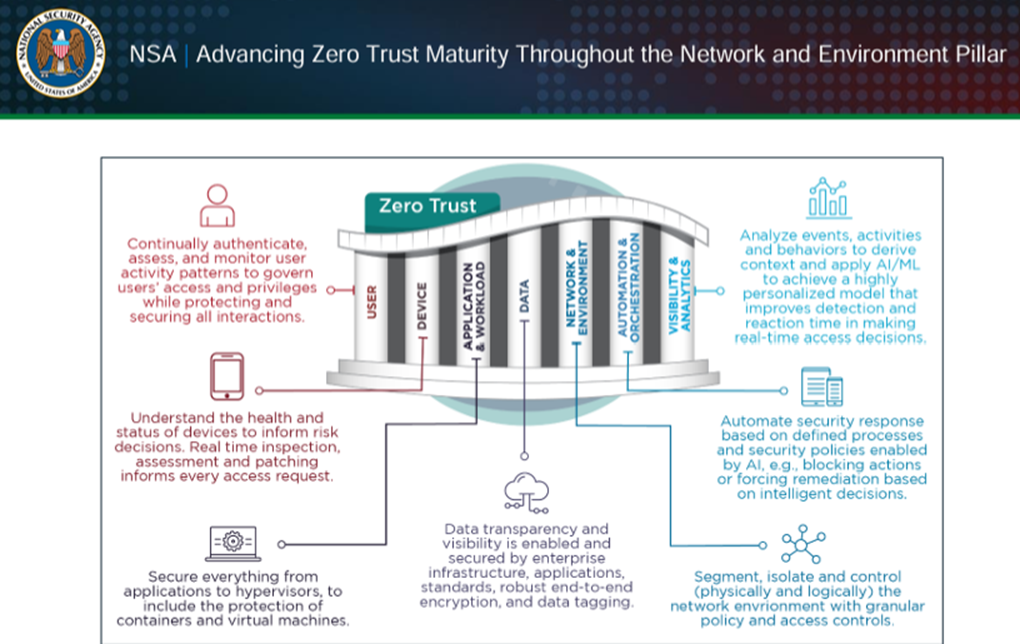

3月6日,美國國家安全局(National Security Agency, NSA)分享新的指導方針,以幫助組織通過採用零信任框架原則來限制駭客在內部網路上的移動。零信任安全架構要求對網路上的資源進行嚴格控制,無論是在物理邊界內還是外部,以減少遭到入侵的影響。相較於傳統的IT安全模式,零信任是一套安全模型,在這套模型中,不能直接信任任何裝置、使用者或網路區段,而是應將其視為潛在威脅。該設計假設存在威脅,並不允許威脅在網路內自由活動。透過處理駭客可能利用的各種組件或支柱,逐步推進零信任成熟度。美國國家安全局今天釋出了有關網路和環境組件的零信任指南,該組件包括所有硬體和軟體資產、非人實體以及互通協定。零信任模型透過資料流程圖、宏觀和微分割以及軟體定義網路提供全面的網路安全。對於每個組件,組織必須達到特定的成熟度水平,以便按照零信任原則繼續建立。

美國國家安全局稱,網路和環境通過定義網路訪問、控制網路和數據流、分割應用程式和工作負載,以及使用端對端加密,將關鍵資源與未經授權的訪問隔離。

資料流程圖始於識別數據的存儲和處理位置和方式。在這種情況下,組織具有完整的庫存和流程的可見性,並能夠防範所有當前、新的或異常的路徑,則達到了先進的成熟度。

通過宏觀分割(Macro-Segmentation),組織可以通過為每個部門的使用者創建網路區域,限制網路上的橫向移動。

例如,會計部門的某人除非明確需要,否則不需要訪問專用於人力資源的網路段,因此對於駭客而言,攻擊面是受限的。

透過微分割 (Micro-Segmentation),將網路管理細分為較小的組件,並實施嚴格的存取政策以限制橫向資料流動。

美國國家安全局進一步解釋,微分割涉及將使用者、應用程式或工作流程隔離到個別的網路段,以進一步減少攻擊面並在發生入侵時限制影響。

透過軟體定義網路(SDN)組件,可以更細緻地控制微分割,提供可自訂的安全監控和警報。

SDN允許從中央控制中心控制封包路由,提供對網路的更佳可見性,並允許強制執行所有網路段的政策。

在零信任架構的網路和環境支柱中的每個組件,美國國家安全局描述了從準備階段到高級階段的四個成熟度水平,其中實施了廣泛的控制和管理系統,以實現最佳的可見性、監控並確保網路的成長。

設計和建立零信任環境是一項複雜的任務,需要系統性地經歷成熟階段。若處理得當,結果將是一個企業架構,可以抵抗、識別並應對試圖利用弱點的威脅。

此前,美國國家安全局於2021年2月發布了零信任框架的第一個指南(擁抱零信任安全模型 Embracing Zero Trust Security Model),該指南描述了該模型及其背後原則的優勢。在2023年4月,該機構發布了有關在零信任框架中達到使用者組件成熟度的指南,通過用戶支柱推進零信任成熟度。

欲了解更多,請參考: