根據AnyDesk於2024 年 2 月 2 日發表的公開聲明,「作為預防措施,我們 (AnyDesk) 撤銷我們入口網站 my.anydesk.com 的所有密碼,如果使用相同的憑證,我們建議使用者更改密碼。」根據許多(BleepingComputer和The Hacker News等)資安媒體報道,攻擊者竊取了原始碼和程式碼簽署憑證;不過,AnyDesk未證實這項消息,只確認該事件並非勒索軟體攻擊。

AnyDesk 對此事件做出回應,撤銷了所有與安全相關的憑證和系統,替換或修復了其系統。它還計劃使用新的二進位檔案撤銷先前的程式碼簽署憑證。據 AnyDesk 稱,他們的調查顯示,沒有證據表明網路攻擊導致任何可用於存取最終用戶設備的私鑰、令牌或密碼被盜。此外,該公司已確認,目前沒有跡象表明漏洞對任何最終用戶設備產生了任何影響。

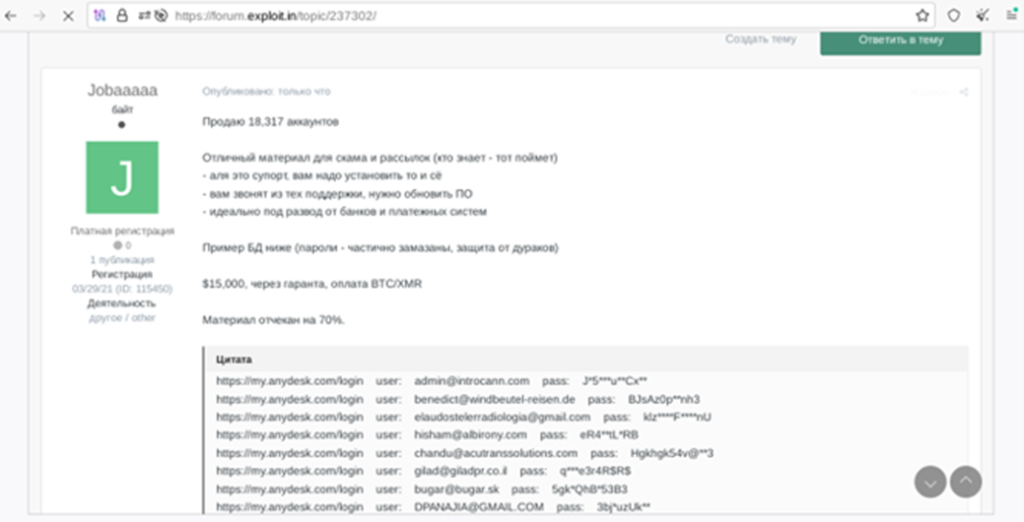

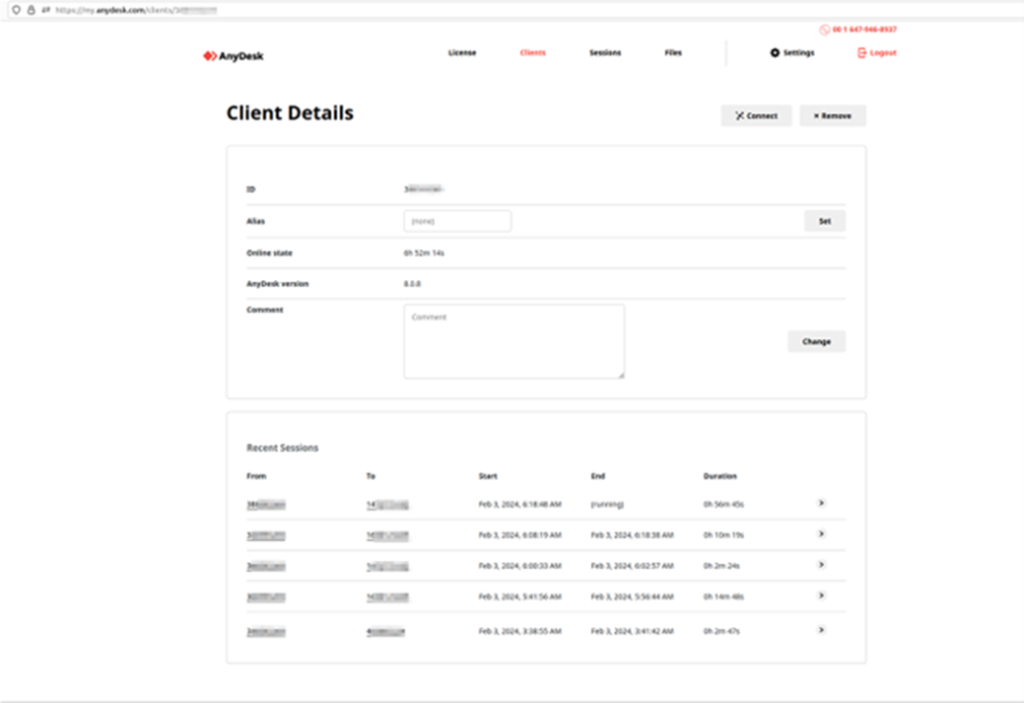

然而在2 月 4 日,根據資安公司Resecurity有駭客者暗網上出售大量 AnyDesk 客戶憑證,網路犯罪分子獲得的此類資訊可能會成為新攻擊的催化劑,包括有針對性的網路釣魚活動。有了有關特定客戶的更多背景資訊,成功入侵的可能性可能會顯著增加。例如,一種可能的情況可能涉及這些詳細資訊被用於代表軟體供應商、託管服務提供者(MSP) 或IT 外包公司發送的惡意電子郵件,其目的是獲取敏感資訊- 在這種情況下,下游商的入侵可重要了。獲取此類數據的來源和方法可能會有所不同,並且取決於特定駭客的策略、技術和程序 (TTP)。透過訪問AnyDesk 的portal ,駭客可以了解有關客戶的有意義的詳細資訊,包括但不限於使用的license密鑰、活動連接數量、會話持續時間、客戶ID 和聯繫資訊、與帳號關聯的電子郵件以及啟動遠端存取管理軟體的主機總數,及其線上或離線狀態和 ID。

目前尚不清楚這些憑證是如何獲得的,但 Resecurity 表示,鑑於密碼可以重置,網路犯罪分子可能會急於利用可用的客戶憑證來獲利。因為他們知道 AnyDesk 可能會採取主動措施來重置其憑證。此類資料對於初始存取代理程式和熟悉 AnyDesk 的勒索軟體團體來說可能非常有價值,AnyDesk 經常被濫用為成功網路入侵後的工具之一。據了解,暗網上大多數外洩的帳號都沒有啟用 2FA。

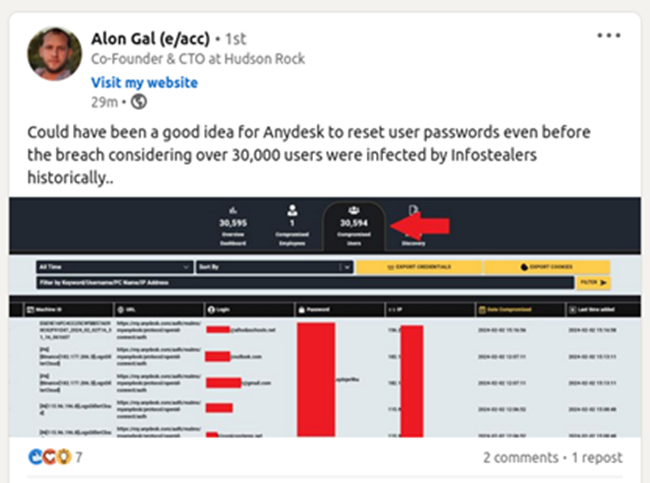

Hudson Rock聯合創辦人兼首席技術長 Alon Gal 等其他網路安全專家也注意到了這起事件,並向社群發出了警報。據 Gal 稱,由於資訊竊取者的活動,超過 30,000 個用戶憑證可能在暗網上流通。

AnyDesk 的活動發生在 Cloudflare宣布成為攻擊目標及微軟和慧與科技也揭露了俄羅斯國家駭客所實施的網路安全事件之後。值得一提,Resecurity 已通知 AnyDesk其多個消費者和企業憑證已在暗網上被公開。