Key Points:

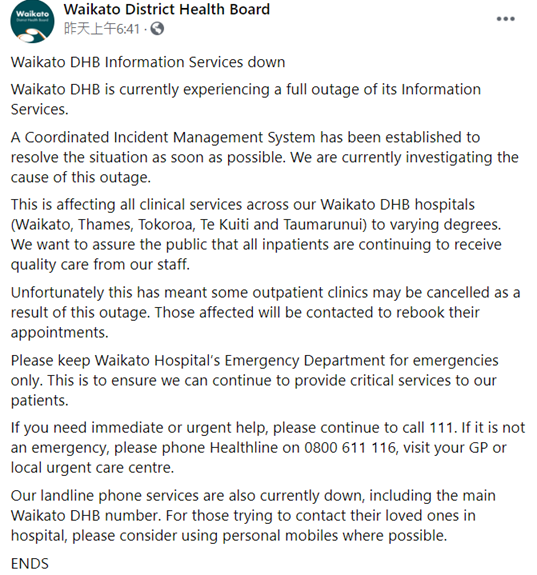

*這家日本公司週三表示,它在 6 月 1 日晚上發現到遭勒索軟體攻擊的可能性,並採取措施暫停所有受影響的系統。

*富士軟片控股公司 (FUJIFILM)正在調查從公司外部的非法第三方存取其伺服器的資安事件

*FUJIFILM表示正在努力確認未經授權存取的規模

根據東京路透社6 月3日報導——FUJIFILM在6 月2日宣布,由於1日午夜發現到勒索軟體攻擊的可能性,確認其使用的伺服器涉嫌被外部非法存取,正在調查資料是否外洩。FUJIFILM為了防止損害擴大,關閉網路並與外部通信斷開連接,目前無法通過電話或電子郵件回覆客戶,系統恢復時間也未定。

FUJIFILM這家跨國公司最出名的是照相機和底片製造商——最近也生產高科技醫療設備,包括用於快速處理 Covid-19 測試的設備。

根據新西蘭先驅報,FUJIFILM當地合夥人收到的電郵上說,“FUJIFILM將關閉網路和伺服器環境,因此將無法接收和履行訂單,我們意識到這對業務產生了重大影響,但目前尚不清楚這種情況會持續多久。”

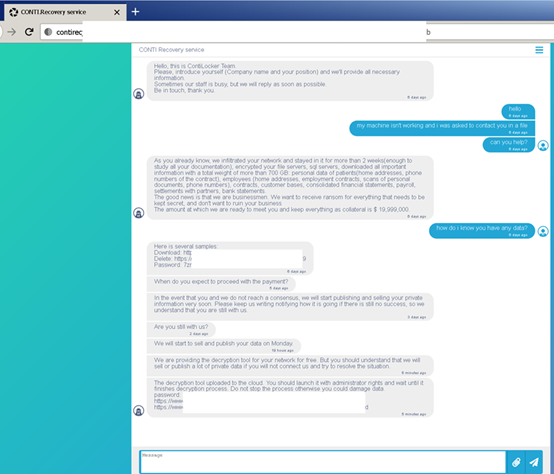

雖然 FUJIFILM 沒有說明遭到哪個勒索軟體組織的攻擊,但資安公司Advanced Intel的CEO Vitali Kremez 告訴 BleepingComputer,他們追踪到FUJIFILM 在上個月(似乎5 月 15 日)感染了Qbot 惡意軟體,QBot是一種木馬,用於資料竊或潛入網路,並被REvil 勒索軟體的幕後駭客廣泛利用。

FUJIFILM全球員工超過 37,000 名,在2020 年的收入超過 200 億美元,無疑是網路犯罪分子有利可圖的目標。