資安研究員觀察到一個中國網路間諜組織利用VMware ESXi零時差漏洞進行權限提升,廣泛使用一系列攻擊者腳本來獲取 vpxuser憑證、枚舉 ESXi 主機及其來賓虛擬機,並操縱連接的 ESXi 主機防火牆規則以竊取數據。

6 月 14 日,資安公司Mandiant 警告稱,一個追踪為 UNC3886 的中國駭客間諜組織被發現利用 VMware ESXi 零時差漏洞來提升客戶虛擬機的權限。UNC3886 最初於 2022 年 9 月詳細介紹,一直在使用惡意 vSphere 安裝服務包(VIB)(通常用於維護系統和部署更新的軟體包)在 ESXi 管理程式上安裝後門並獲得命令執行、檔案操作和反向 shell 功能。該組織的惡意行為會影響 VMware ESXi 主機、vCenter伺服器和Windows 虛擬機 (VM)。

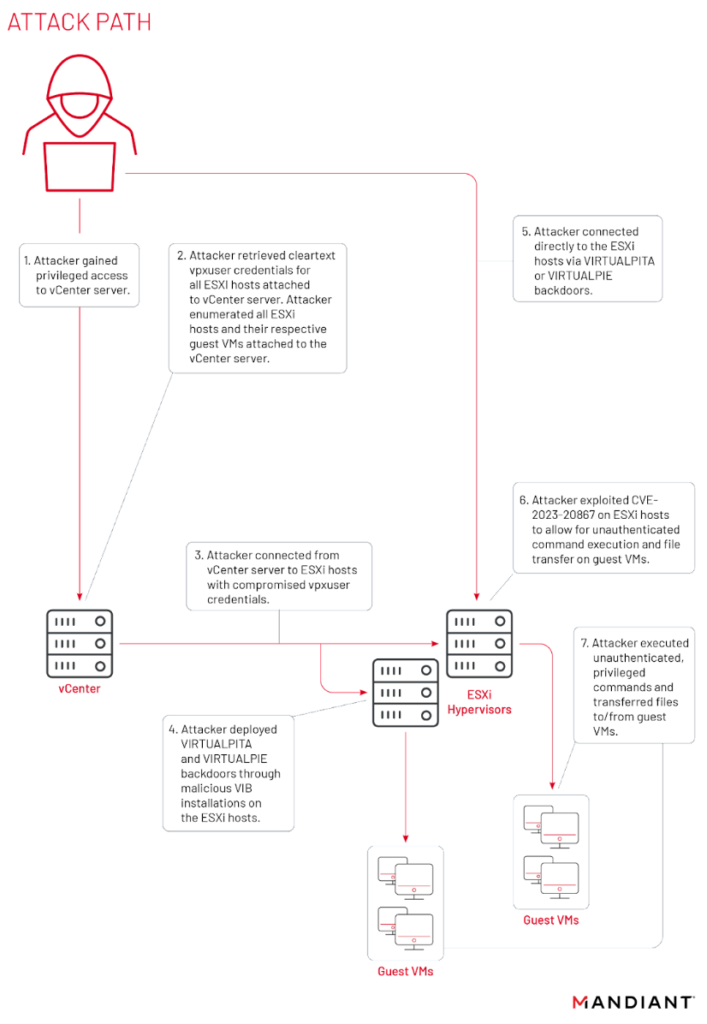

在最近的攻擊中,UNC3886從 vCenter Server 獲取所有連接的 ESXi 主機的憑證,使用 VMCI套接字(一種用於虛擬機通信介面的網路套接字API)部署後門以實現橫向移動和持久性,以及修改和關閉受感染系統上的日誌記錄服務。此外,該組織一直在利用 VMware Tools 中的零時差漏洞繞過身份驗證並在 Windows、Linux 和 PhotonOS (vCenter) 來賓虛擬機上執行特權命令。該漏洞編號為 CVE-2023-20867,具有低嚴重性評級,因為它的利用需要攻擊者擁有對 ESXi 伺服器的root存取權限。VMware 在一份公告中表示,受感染的 ESXi 主機可能會迫使 VMware Tools 無法驗證主機到客戶的操作,從而影響客戶虛擬機的機密性和完整性,並在VMware Tools的12.2.5版本中解決了該漏洞,建議用戶進行修補。

根據 Mandiant 的說法,UNC3886 被發現使用腳本通過連接的 vPostgreSQL 數據庫從受感染的 vCenter伺服器獲取憑證,枚舉所有 ESXi 主機及其來賓虛擬機,並修改所有連接的ESXi主機的允許IP清單。

UNC3886組織還使用安裝腳本將惡意安裝服務包(VIB)部署到主機,並利用 CVE-2023-20867 執行命令並將檔案從受感染的 ESXi 主機與來賓 VM 來回傳輸,而無需身份驗證且不留痕跡。

Mandiant進一步說,當從 ESXi 主機執行命令時,利用 CVE-2023-20867 不會在來賓虛擬機上生成身份驗證日誌事件。Mandiant還觀察到該組織使用 VMCI 套接字部署了兩個後門(VirtualPita 和 VirtualGate)以實現橫向移動和持續持久性,以確保他們的惡意活動不被發現。該惡意軟體為攻擊者提供了新級別的持久性(通過存取 VM 重新獲得對受感染 ESXi 主機的存取權限),還允許網路分段繞過和逃避對開放偵聽端口的安全審查。

Mandiant 指出,與 CVE-2023-20867 結合,將重新獲得對 ESXi 主機的存取權限允許攻擊者在該 ESXi 主機下運行的任何虛擬機上使用最高特權帳戶執行未經身份驗證的操作。如果 vCenter 作為 ESXi 主機下的虛擬機存在,攻擊者可以繼續連接到 vCenter 的所有 ESXi 主機獲取所有連接的 vpxuser 憑證,並繼續在環境中橫向移動。Mandiant 補充道,UNC3886以集中攻擊美國和 APJ 地區的國防、政府、電信和技術部門的組織而聞名。他們最喜歡的目標是沒有端點偵測與回應(EDR)功能的防火牆和虛擬化平台中的零時差漏洞,組織必須保持警惕,確保他們不僅在操作系統層監控網路,而且還要繼續修補和維護。