Cl0p 勒索軟體利用MOVEit Transfer中的的零時差漏洞竊取個資,危害了全球數百家公司。MOVEit Transfer 是一種MFT檔案共享系統,它允許企業使用 SFTP、SCP 和基於 HTTP 的上傳在業務合作夥伴和客戶之間安全地傳輸檔案。該零時差漏洞CVE-2023-34362是一個SQL注入漏洞,未經授權的攻擊者可利用該漏洞對MOVEit Transfer的資料庫進行未經授權的存取,竊取個資。最近傳出勒索軟體組織駭入MOVEit,攻擊BBC、英航和加拿大政府等企業。6月6日,微軟表示是次MOVEit Transfer的攻擊由勒索軟體組織Cl0p策劃。

Progress公司在發布的公告中表示,在 MOVEit Transfer Web 應用程式中發現了一個 SQL 注入漏洞,該漏洞可能允許未經身份驗證的攻擊者獲得對 MOVEit Transfer 數據庫的未經授權的存取。根據所使用的數據庫引擎(MySQL、Microsoft SQL Server 或 Azure SQL),攻擊者除了執行更改或刪除資料庫元素的 SQL 語句外,還可能推斷出有關數據庫結構和內容的資料。

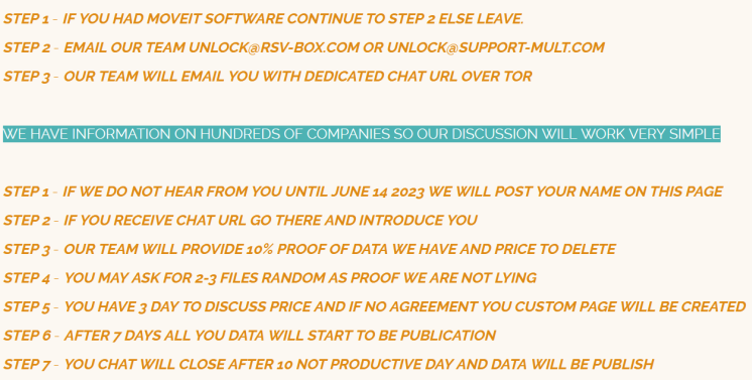

該漏洞影響所有MOVEit Transfer版本,不影響雲端產品。Progress亦已在5月31日發佈修補程式,但是已經有用戶受害。6月7日,Cl0p在其暗網網站Cl0p News上聲稱已入侵數百家企業,暗示到6月14 日他們必須向其聯絡付贖金,滿足他們的需求,否則他們將把受害公司機密資訊公佈於網上。

目前無法確定遭Cl0p利用 MOVEit Transfer 漏洞入侵的組織的確切數量和是否存在台灣企業遭受此漏洞的影響。

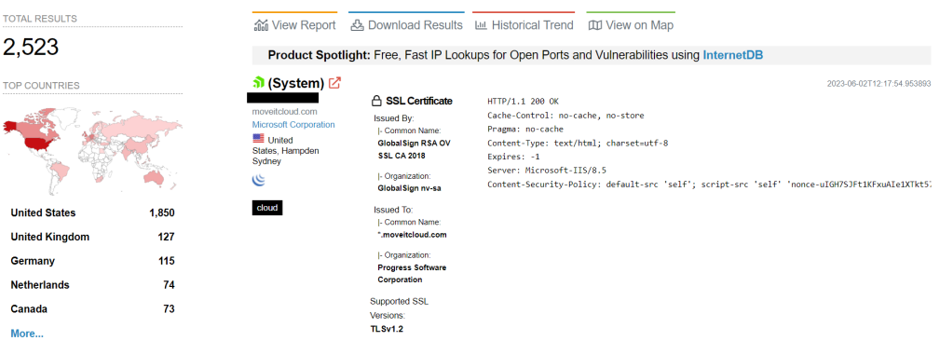

5 月 31 日,資安公司Rapid7 專家發現了大約 2,500 個可在互聯網上公開存取的 MOVEit Transfer 實例 ,其中很大一部分位於美國。

Rapid7稱到目前為止,其團隊已經在多個客戶環境中觀察到相同的 webshell 名稱,這可能表明存在自動利用。遭到零時差漏洞CVE-2023-34362攻擊的組織之一是薪資服務提供商Zellis,為英國數百家公司提供薪資支援服務,Zellia透露他們的MOVEit Transfer伺服器遭駭,部分客戶受到波及包含BBC 和英國航空公司員工的出現資料外洩的情況。另外,英國保健和美容零售商及藥店連鎖店 Boots 也證實受到了此次襲擊的影響。該公司尚未確定受影響員工的人數。另一家受影響的公司是愛爾蘭航空公司,該公司證實我們的一些現任和前任員工資料已被披露。

Progress 已及時提供緩解措施,通過將 MOVEit Transfer 更新到其中一個修補版本來幫助防止利用此漏洞。如果更新到上述修補對您的組織不可行,建議禁用 MOVEit Transfer 的 HTTP(s) 流量。

這並非Clop第一次經由檔案傳輸服務製造軟體供應鏈安全危機。該組織分別在2020和 2021年以檔案傳輸服務Accellion及2023年的GoAnywhere 造成大規模感染攻擊。