Key Points:

*BlackMatter聲稱結合了Darkside、REvil和LockBit勒索軟體的最佳功能

*攻擊目標為收入超過 1 億美元或以上的公司

*願意支付高達十萬美元購買大型企業的網路存取權

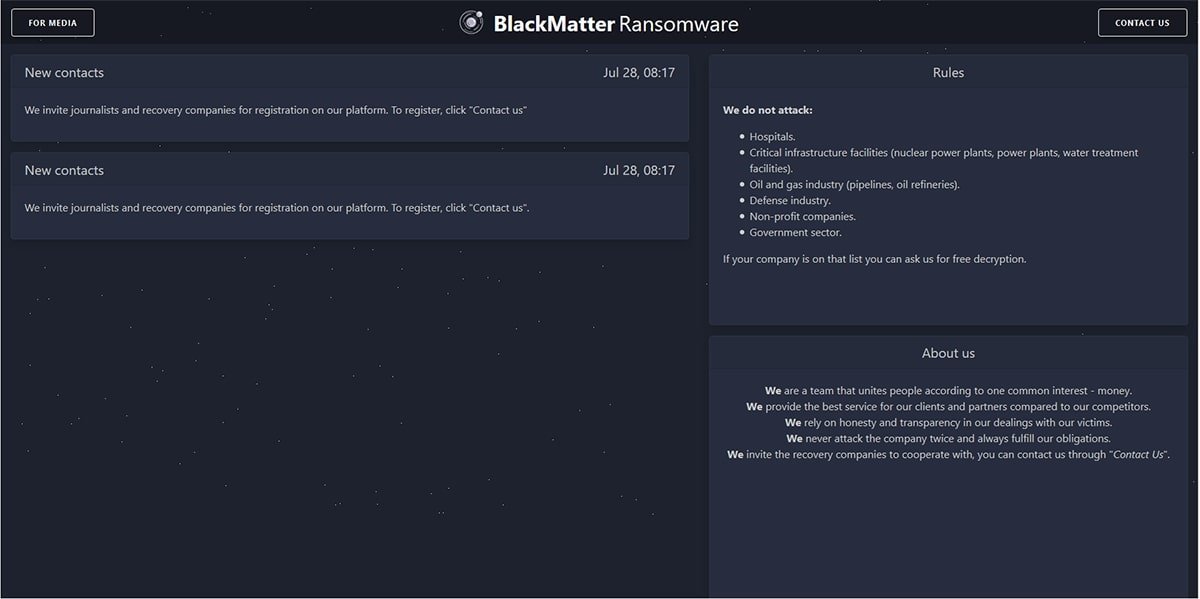

*BlackMatter表示不會攻擊醫院、關鍵基礎設施、非營利組織和政府組織

在DarkSide 和 REvil消失後,又一個新的勒索軟體出現了,名為BlackMatter的勒索軟體的誕生是由 Recorded Future 的研究人員發現,BlackMatter將自己宣傳為DarkSide和REvil的精神延續,雖稱其唯一的興趣是錢,但聲稱不會攻擊屬於以下六個行業:

* 醫院

* 關鍵基礎設施(核電站、發電廠、水處理設施)

* 石油和天然氣工業(管道、煉油廠)

* 國防工業

* 非營利公司

* 政府部門

並承諾如果這些行業的任何公司受到他們的攻擊,將免費向受害實體提供解密工具。

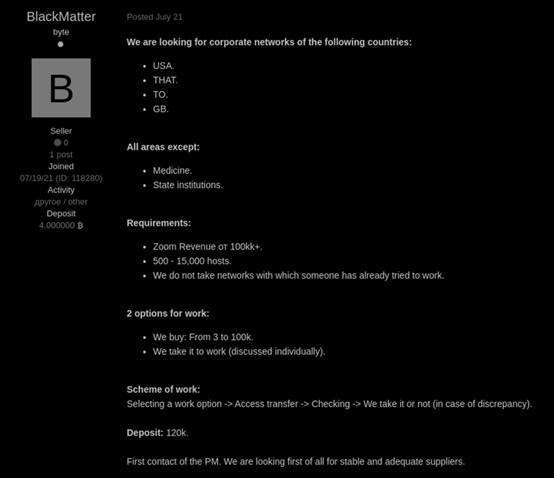

據報導,BlackMatter的背後駭客已在兩個俄羅斯駭客論壇Exploit 和 XSS上發布招募會員的廣告。儘管自5月以來兩個論壇上都禁止了勒索軟體的廣告,但 BlackMatter並未直接以勒索軟體即服務(RaaS)做廣告,而是發布了招募Initial access broker的駭客服務廣告,Initial access broker用於描述擁有被駭企業網路存取權的人,BlackMatter 提供 3,000 至 100,000 美元的價格買企業的網路存取權。一旦獲得此類網路存取權限,BlackMatter將接管目標的內部系統以運作其檔案加密的payload。

根據廣告,BlackMatter想與可以提供企業網路入侵初期(Initial Access)存取權的經紀人(broker)合作,條件是目標企業的年收入須為 1 億美元或以上,目標網路須有 500 到 15,000 台主機,並且位於美國、英國、加拿大或澳洲。

據報導BlackMatter的背後駭客吹噓他們能夠加密不同的操作系統版本和架構。這包括 Windows 系統(via SafeMode)、Linux(Ubuntu、Debian、CentOS)、VMWare ESXi 5+ 虛擬端點、NAS設備(如 Synology、OpenMediaVault、FreeNAS 和 TrueNAS)等。根據Recorded Future的研究人員觀察到的證據,認為 BlackMatter 與 Darkside 之間存在關聯,但BlackMatter是否也與REvil有的關聯,仍需要更多的時間去調查和研究。