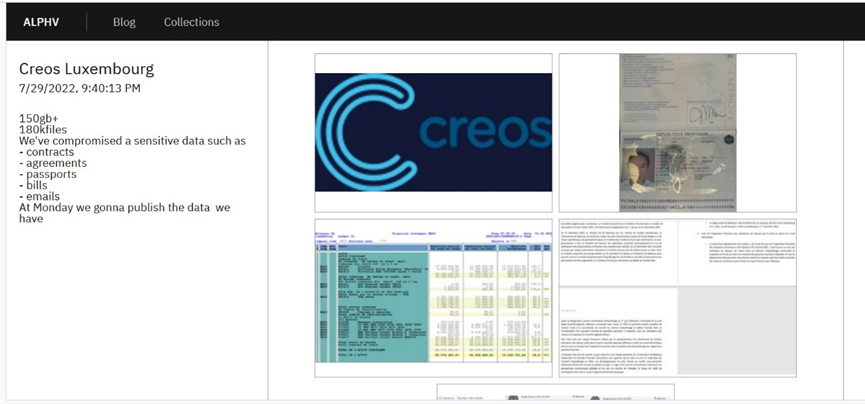

根據多家資安外媒報導,總部位於盧森堡的兩家公司正在努力應對上周開始的勒索軟體攻擊,這是涉及歐洲能源公司的一系列事件中的最新一起。在 7 月 25 日Encevo Group 表示 ,其2間主要子公司Creos(管理電力與燃氣網)和Enovos Luxembourg(負責向盧森堡和德國的多元化投資組合客戶出售能源)是7 月 22 日晚,網路攻擊的受害者。Encevo Group指出此次攻擊中斷了兩家公司的客戶入口網站,但未影響電力和天然氣的供應,Encevo Group是由盧森堡政府和包括中國南方電網國際在內的其他幾家公司所有。Encevo Group在五個歐洲國家(盧森堡、德國、法國、比利時與荷蘭)擁有能源供應業務,是盧森堡最大的能源公司,為超過 285,000 名客戶提供電力,為 47,000 名客戶提供天然氣。

Creos在上週的一份聲明 中證實,其電話線路及客戶管理系統無法使用,沒有進一步說明其他細節,然而其母公司Encevo Group在 7 月 28 日 的新聞稿中寫道,“一定數量的數據從電腦系統中外洩露或因駭客攻擊無法存取。” 目前 Encevo Group無法估計影響的範圍,懇請客戶耐心等待調查結束,屆時將個別通知客戶,Encevo Group表示建立了一個專門的網頁 ,用於發佈消息,將隨著Creos 和Enovos發展的情況進行更新。Encevo保證用戶的供應不會因攻擊而中斷,但建議客戶盡快重置他們的登錄詳細資料。

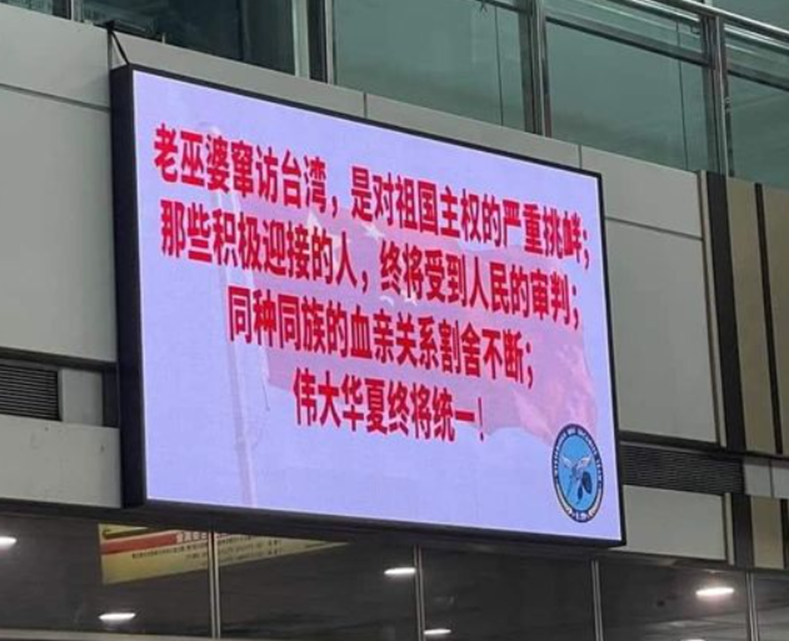

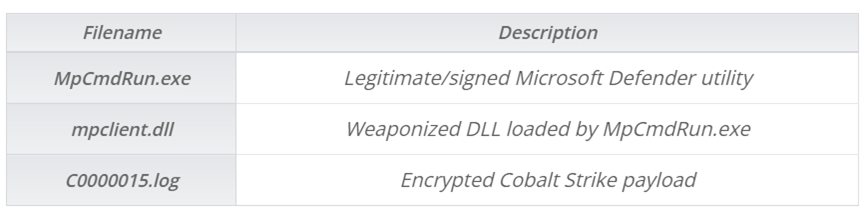

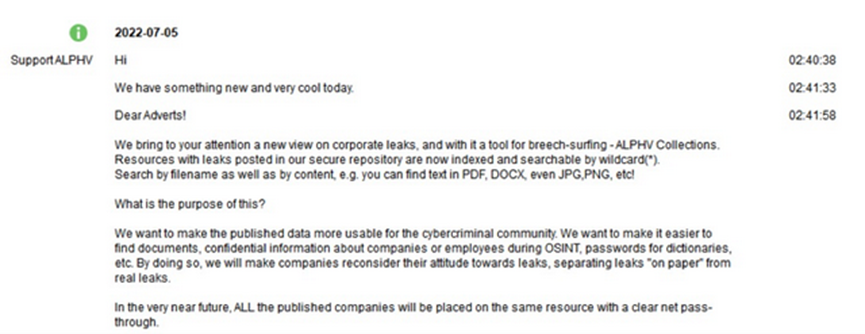

現在,資安公司Emsisoft威脅分析師 Brett Callow 表示,攻擊者是BlackCat勒索軟體組織-也稱為 Alphv,據熟悉,BlackCat竊取了 150 GB 的數據,共18萬個檔案,從截圖顯示這些數據包括合約、護照、賬單和電郵等,BlackCat聲稱在周一(8 月1日) 公開所有數據,但截至目前,尚未公佈任何數據。

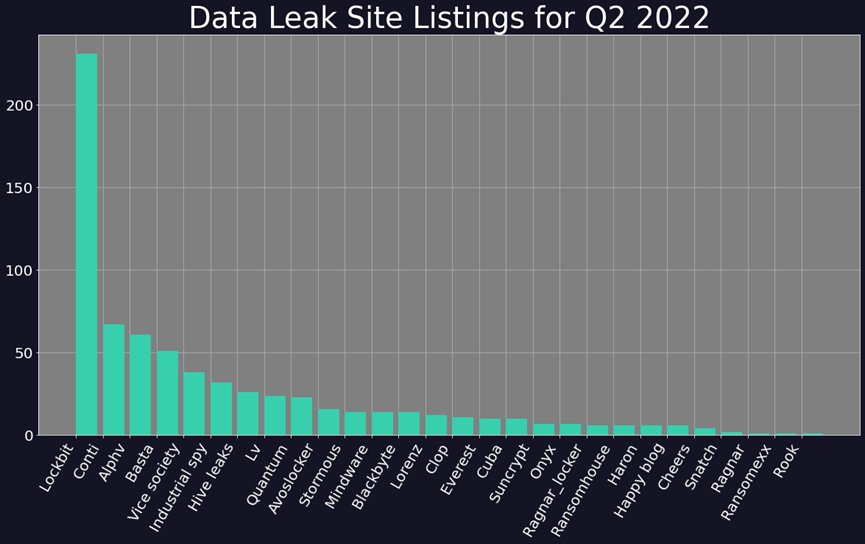

BlackCat/Alphv 揭秘網站 歐盟網路安全局在週五(7/29)發布了一份報告 ,其中分析了 2021 年 5 月至 2022 年 6 月期間在歐盟發生的 623 起資安事件。報告發現,在勒索軟體攻擊期間,每月有 10 TB 的數據被盜和外洩,而超過 60 % 的組織可能已經支付了贖金。

針對 Encevo Group 旗下實體的攻擊是最近針對歐洲能源公司的眾多攻擊之一,這些攻擊在去年顯著增加。德國風電場運營商 Deutsche Windtechnik 於 4 月因網路攻擊而癱瘓,而德國風力渦輪機製造商 Nordex 在 3 月 31 日遭受網路攻擊後被迫關閉其多個地點和業務部門的 IT 系統。Nordex 事件是在對衛星通信公司 Viasat 的網路攻擊之後發生的,該攻擊導致德國 5,800 台 Enercon 風力渦輪機無法使用。

2 月,歐洲檢察官和網路安全官員開始調查影響幾個主要石油港口碼頭的勒索軟體攻擊,目標是比利時、荷蘭和德國的組織,包括該地區一些最大的港口。

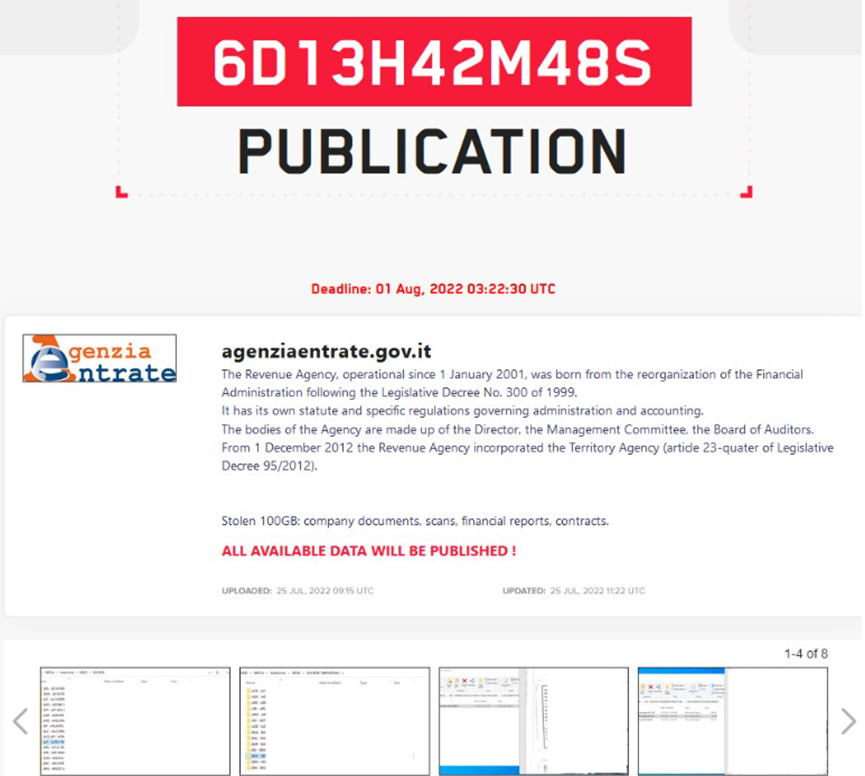

德國物流集團 Marquard & Bahls 旗下的石油公司 Oiltanking 和 Mabanaft在 2 月份遭受了網路攻擊,導致其裝卸系統癱瘓。Oiltanking表示,這是不可抗力的攻擊事件,迫使殼牌將石油供應改道至其他油庫。德國報紙 Handelsblatt稱,由於這次襲擊,德國各地的 233 個加油站現在不得不手動運行一些流程。德國聯邦資料安全辦公室的一份內部報告 稱,BlackCat 勒索軟體組織是對石油公司的網路攻擊的幕後黑手。

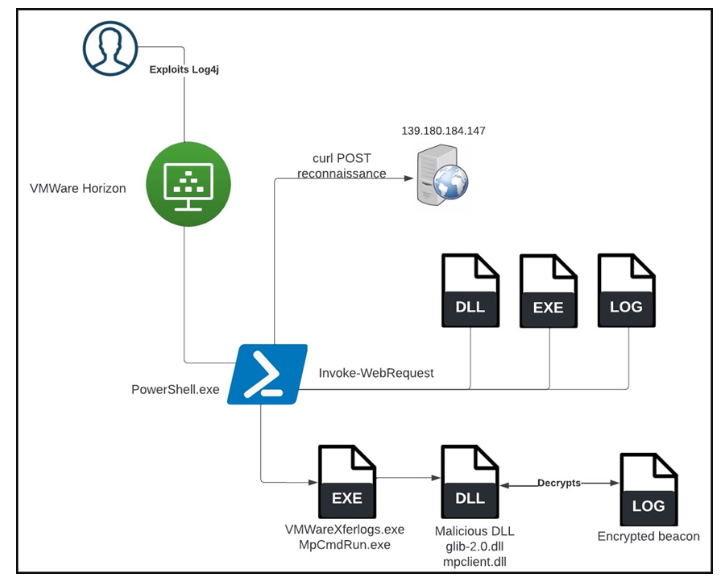

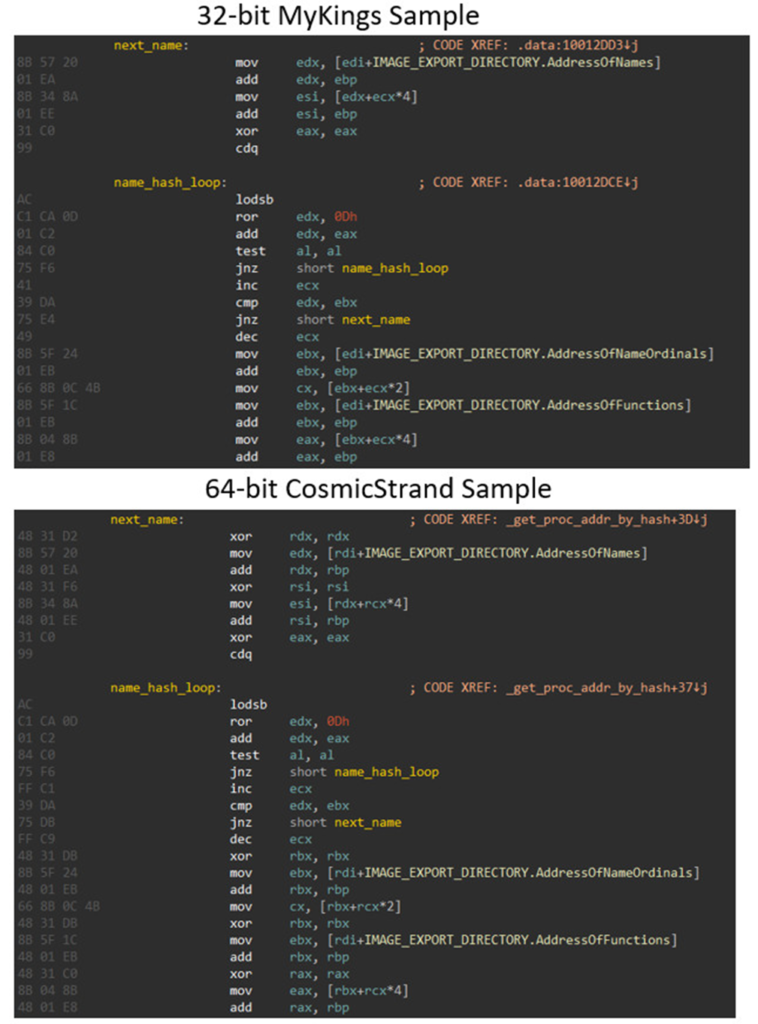

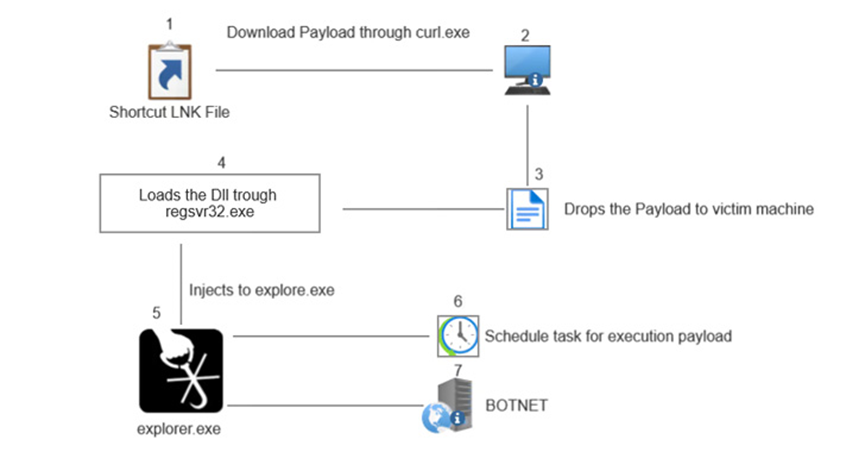

美國FBI 在 4 月發布的警報稱 ,截至 3 月,執法機構已追踪到 BlackCat 組織發起的至少 60 次勒索軟體攻擊。 根據警報,BlackCat是第一個使用 RUST 成功攻擊這麼多受害者的勒索軟體組織,RUST是一種許多人認為比使用其他編程語言更安全的程式語言。

資安公司Emsisoft 表示,BlackCat 很可能是被稱為 BlackMatter 的勒索軟體組織的改名(Rebrand),而BlackMatter又是 DarkSide 的改名,該組織因去年攻擊美國美運油供應商 Colonial Pipeline 而臭名昭著,更導致美國總統拜登 宣布全國進入緊急狀態。

有關BlackCat勒索軟體的”部分”入侵指標(Indicator of compromise -IOCs):

Domain:

sty5r4hhb5oihbq2mwevrofdiqbgesi66rvxr5sr573xgvtuvr4cs5yd.onion

id7seexjn4bojn5rvo4lwcjgufjz7gkisaidckaux3uvjc7l7xrsiqad.onion

SHA 256:

f8c08d00ff6e8c6adb1a93cd133b19302d0b651afd73ccb54e3b6ac6c60d99c6

f815f5d6c85bcbc1ec071dd39532a20f5ce910989552d980d1d4346f57b75f89

f837f1cd60e9941aa60f7be50a8f2aaaac380f560db8ee001408f35c1b7a97cb

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”