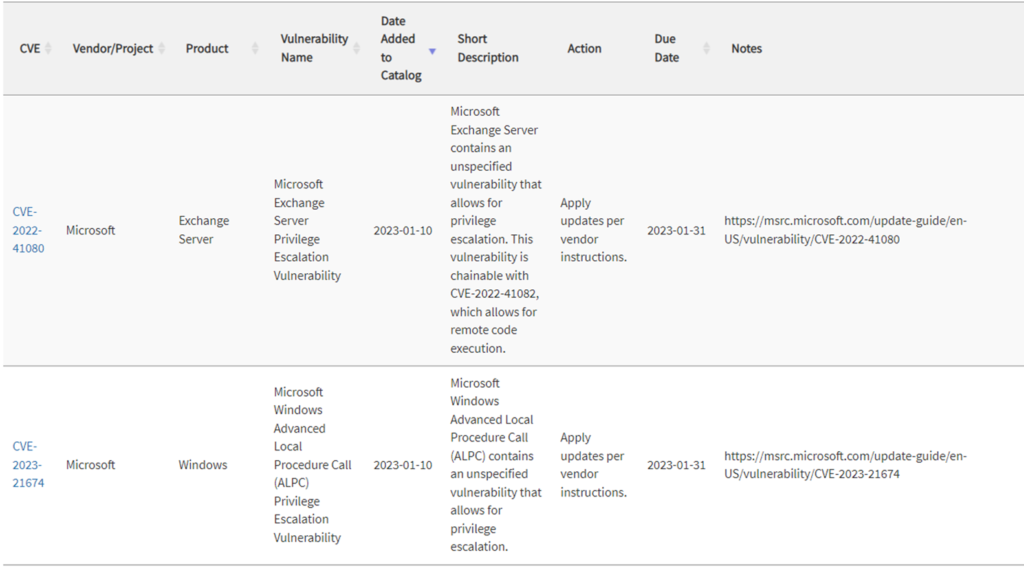

美國網路安全暨基礎設施安全局(CISA)在1月10日在其已知濫用資安漏洞(Known Exploited Vulnerabilities)清單中又增加了兩個漏洞。

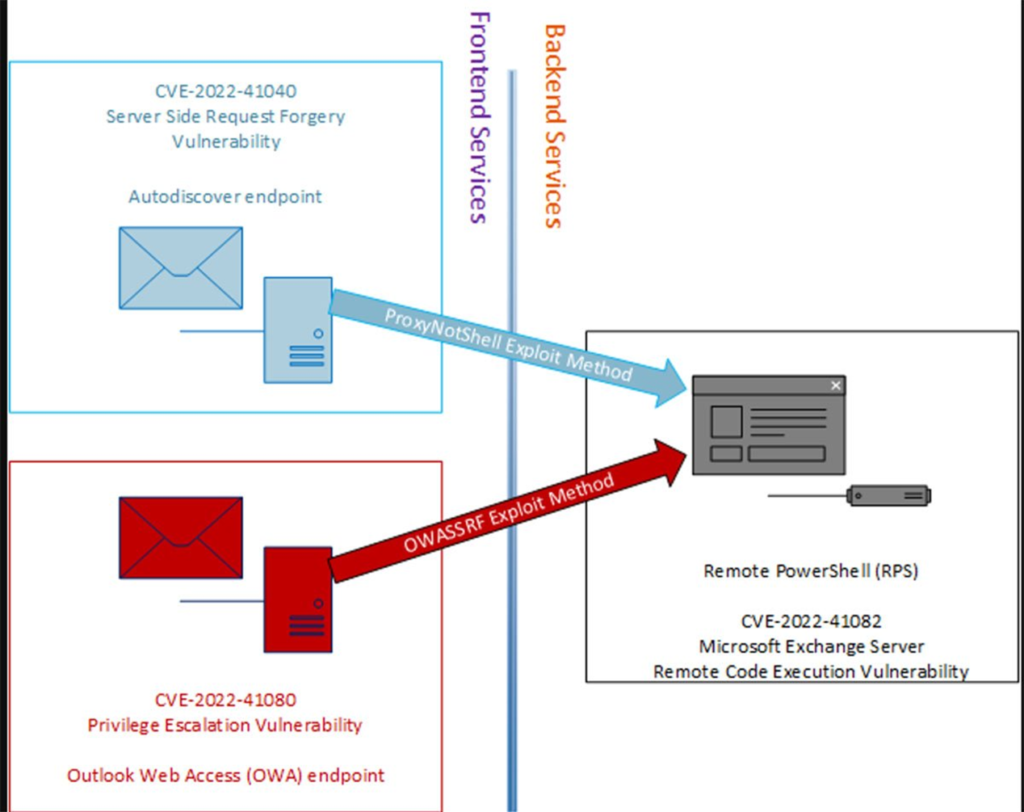

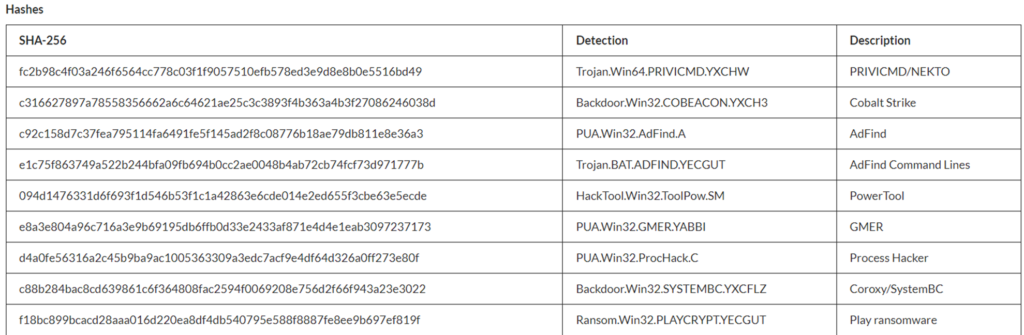

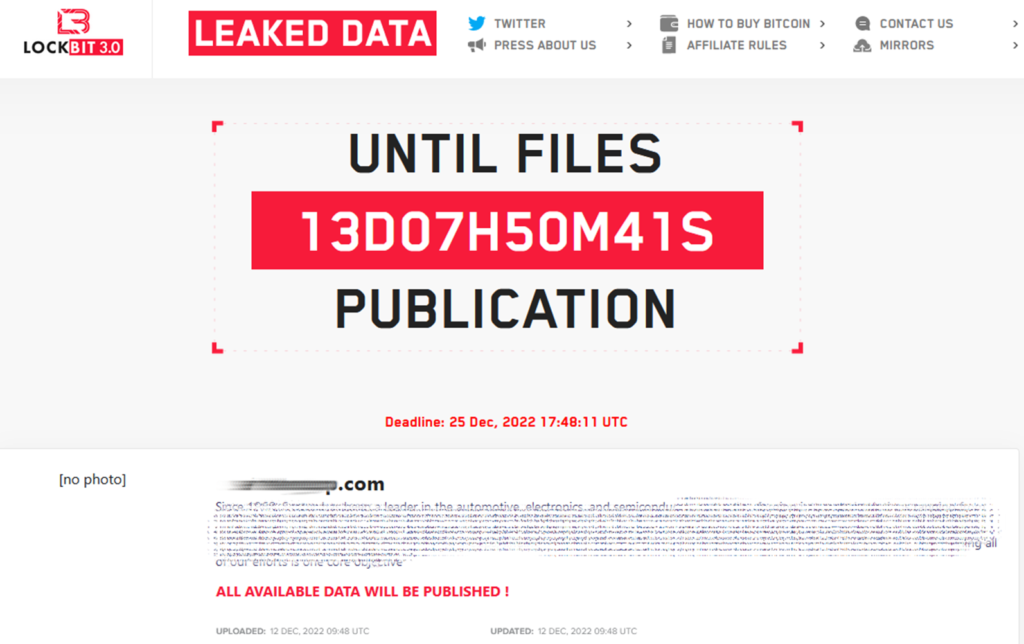

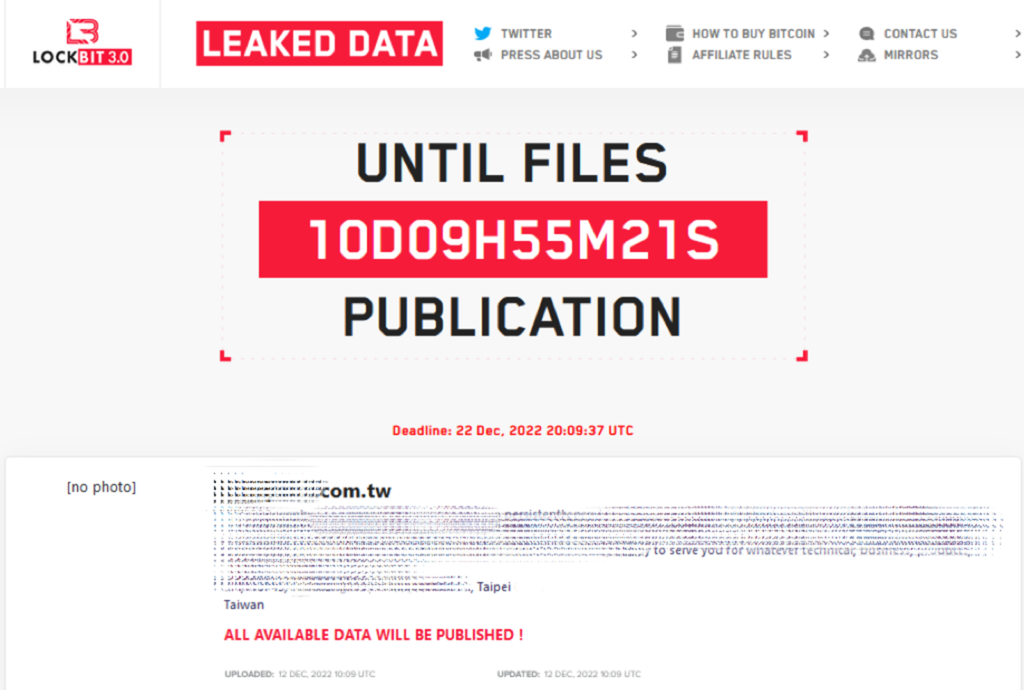

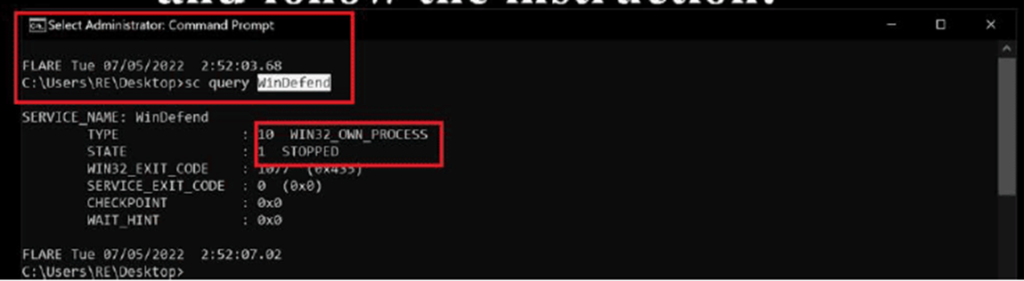

第一個漏洞為CVE-2022-41080, 屬於Exchange伺服器特權提升的漏洞,可與ProxyNotShell漏洞(CVE-2022-41082)連結起來實現遠端執行任意程式碼。根據總部位於德州的雲端服務業者 Rackspace一周前的證實,Play軟體集團利用它作為零時差漏洞來繞過Microsoft的ProxyNotShell URL 重寫緩解措施從而濫用網頁版郵件管理介面Outlook Web Access(OWA)來遠端執行任意程式碼來攻擊Exchange。資安公司CrowdStrike 將此漏洞利用手法稱為“OWASSRF”,在成功入侵後,駭客便利用遠端存取工具Plink、AnyDesk來維持存取,並在Exchange伺服器上執行反取證技術以試圖隱藏他們的擊行動,這可使其他網路犯罪分子更容易建立自己自訂義的漏洞利用程式或根據自己的目的調整 Play 勒索軟體的工具,從而增加了盡快更新和修補漏洞的緊迫性。

CISA建議擁有落地Exchange 伺服器的組織立即部署最新的 Exchange 安全更新或禁用網頁版郵件管理介面(OWA),直到他們可以應用 CVE-2022-41080 修補。

CISA 新增到其已知濫用資安漏洞清單中的第二個漏洞是Windows 進階本機程序呼叫(Advanced Local Procedure Call,ALPC)中的特權升級時差漏洞 ( CVE-2023-21674 ),被標記為已在攻擊中被利用,微軟在本月安全更新Patch Tuesday釋出修補,CISA下令聯邦機構必須在 1 月底之前完成修補。CISA 於 2021 年 11 月發布具有約束性作業指引:降低已知被開採漏洞的重大風險(Binding Operational Directive (BOD) 22-01: Reducing the Significant Risk of Known Exploited Vulnerabilities),為了聯邦民事執行機構 (Federal Civilian Executive Branch) 的網路免受添加已知濫用資安漏洞的侵害,可約束其在特定時間內完成修補。此次CISA給予 FCEB 機構三週的時間,直到 1 月 31 日,以修補這兩個安全漏洞並阻止針對其系統的潛在攻擊。CISA 警告說“這些類型的漏洞是惡意網路參與者的常見攻擊媒介,並對聯邦企業構成重大風險。

雖然該指令僅適用於美國聯邦機構,但 CISA 還強烈敦促所有組織修補這些漏洞以避免受到攻擊。自 BOD 22-01 指令發布以來,CISA 在其被在其已知濫用資安漏洞清單中增加了 800 多個安全漏洞,要求聯邦機構以更緊迫的時間表解決這些漏洞,以防止潛在的安全漏洞。

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”