聯邦調查局 (Federal Investigation Bureau-FBI) 表示,操作Ranzy Locker 勒索軟體的駭客已經入侵了 30 多家美國公司。FBI在CU-000153-MW的Flash Alert警報中提及,直到2021 年 7 月,使用 Ranzy Locker勒索軟體的未知網路犯罪分子已經入侵了 30 多家美國企業,受害者包括關鍵製造業的建築部門、政府設施部門的學術部門、IT部門和交通部門等。

根據FBI的警報, 操作Ranzy Locker的駭客擅長通過暴力破解遠端桌面協議 (RDP) 利用易受攻擊的 Microsoft Exchange伺服器或使用在網路釣魚攻擊中竊取的憑證來入侵目標的網路。一旦進入受害者的網絡,操作Ranzy Locker的駭客還會在加密受害者公司網路上的系統之前竊取未加密的檔案,這同時是大多數其他勒索軟體使用的策略。一般來說,駭客威脅洩露的檔案包含客戶資料、個人身份資料 (PII) 和財務記錄等敏感資料,迫使受害者支付贖金以恢復其檔案並防止數據外洩。

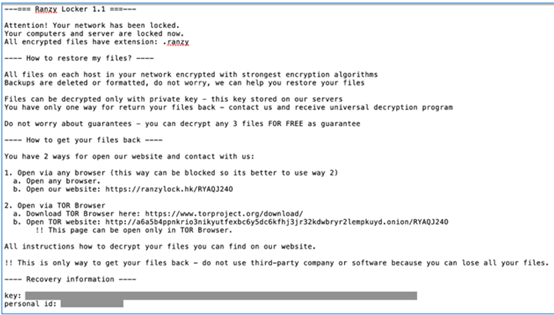

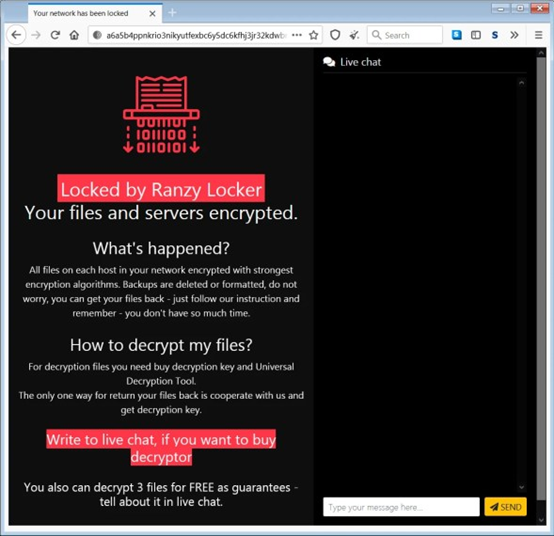

Ranzy Locker勒索信

據了解,Ranzy Locker揭秘網站的網域曾被 Ako 勒索軟體使用,而 Ako 隨後改名為 ThunderX,然後又再改名為 Ranzy Locker,相信從 Ako 到 ThunderX 再到 Ranzy Locker只是勒索軟體品牌重塑的一部分。ThunderX於 2020 年 8 月啟動,由於它的加密機制存在缺陷,在啟動後的一個月內, 被資安公司 Tesorion 發現了其加密的弱點,並建立了一個免費的解密器,不久之後,駭客修復了這些錯誤,並以 Ranzy Locker 的名義發布了更新版本的勒索軟體。

此次聯邦調查局的警報是與 CISA 協調發布的,旨在提供資料以幫助安全專業人員檢測和防範此類勒索軟體攻擊的企圖,以下有關Ranzy Locker勒索軟體的入侵指標:

Hostname:

URL:

https://www.tutorialjinni.com/ranzy-ransomware-sample-download.html

SHA 256:

c4f72b292750e9332b1f1b9761d5aefc07301bc15edf31adeaf2e608000ec1c9

bbf122cce1176b041648c4e772b230ec49ed11396270f54ad2c5956113caf7b7

ade5d0fe2679fb8af652e14c40e099e0c1aaea950c25165cebb1550e33579a79

90691a36d1556ba7a77d0216f730d6cd9a9063e71626489094313c0afe85a939

776261646d696e2044454c4554452053595354454d53544154454241434b5550

393fd0768b24cd76ca653af3eba9bff93c6740a2669b30cf59f8a064c46437a2

SHA 1:

9a77e2f8bf0da35f7d84897c187e3aff322f024d

43ccf398999f70b613e1353cfb6845ee09b393ca