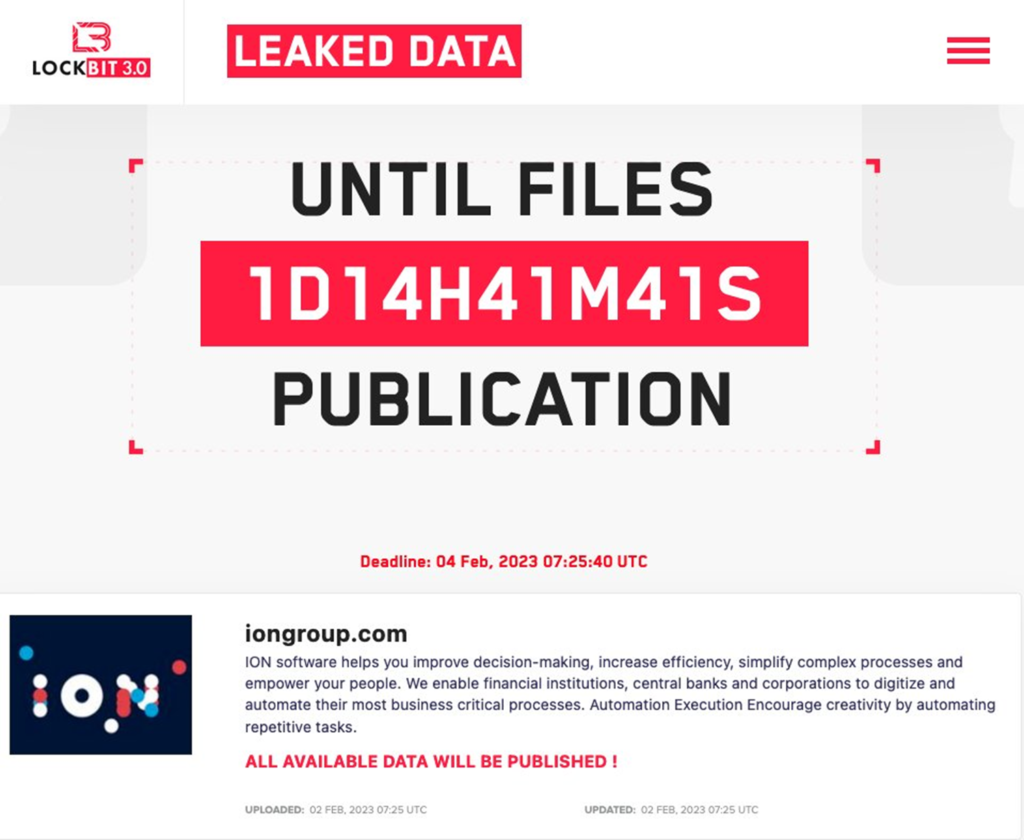

被設置需支付約台幣1仟5佰萬元方可將數據銷毀或獨家下載

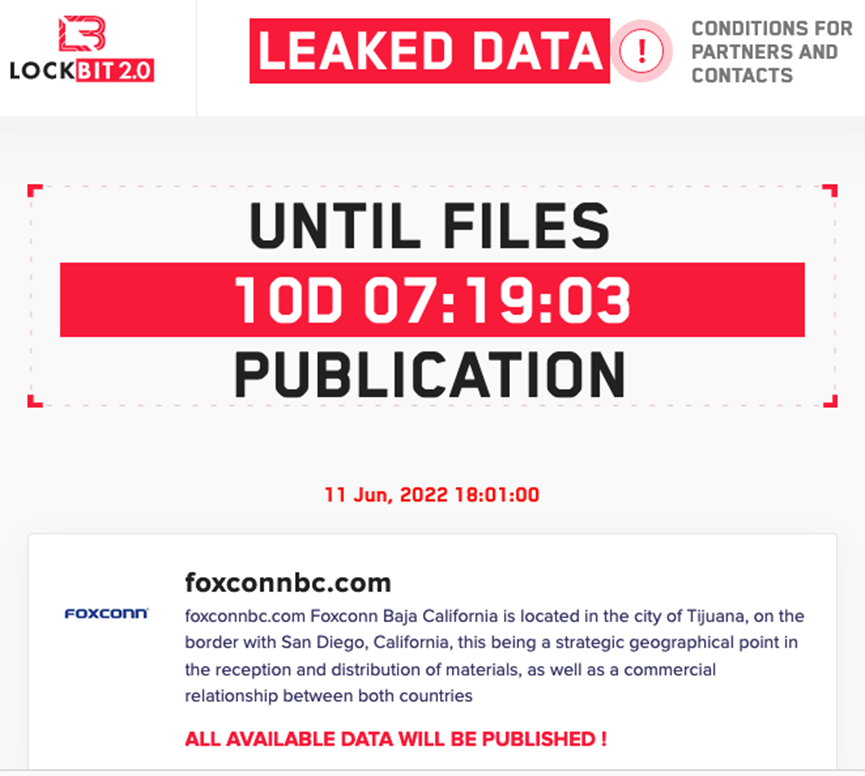

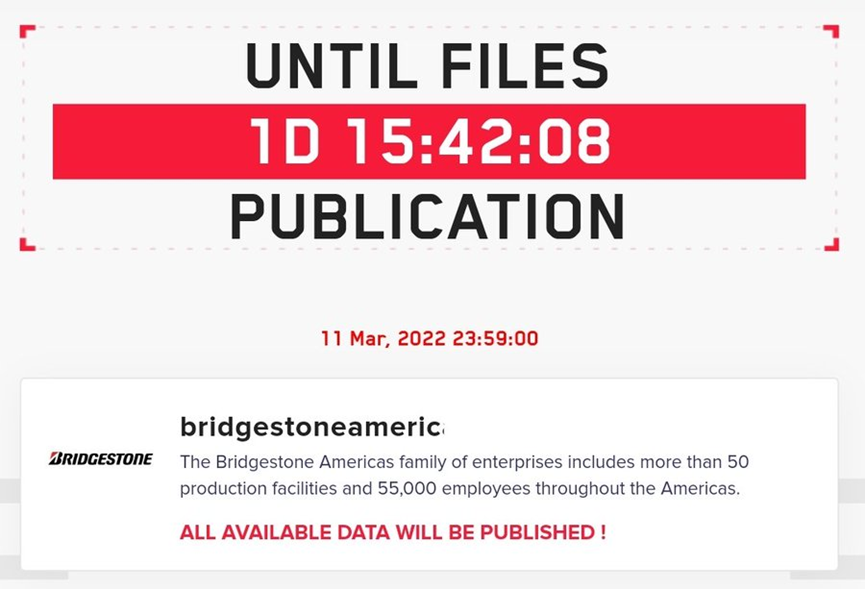

根據英國資安新聞網站TechMonitor於2月10日的報導,勒索軟體集團LockBit在其揭秘網站上發布了據稱屬於全球電源產品製造商某某科技的頁面,LockBit表示,若總部位於台灣的某某科技未於付贖金截止日期 2 月 19 日前付款,將發布從該公司哪裡盜來的所有數據。某某科技為電子設備和電動汽車 (Electric vehicles) 生產電源和充電器,並供應給世界各地的客戶,在美國、越南、日本、歐洲等地設有分公司。

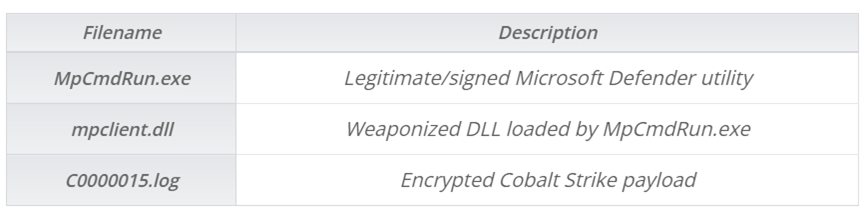

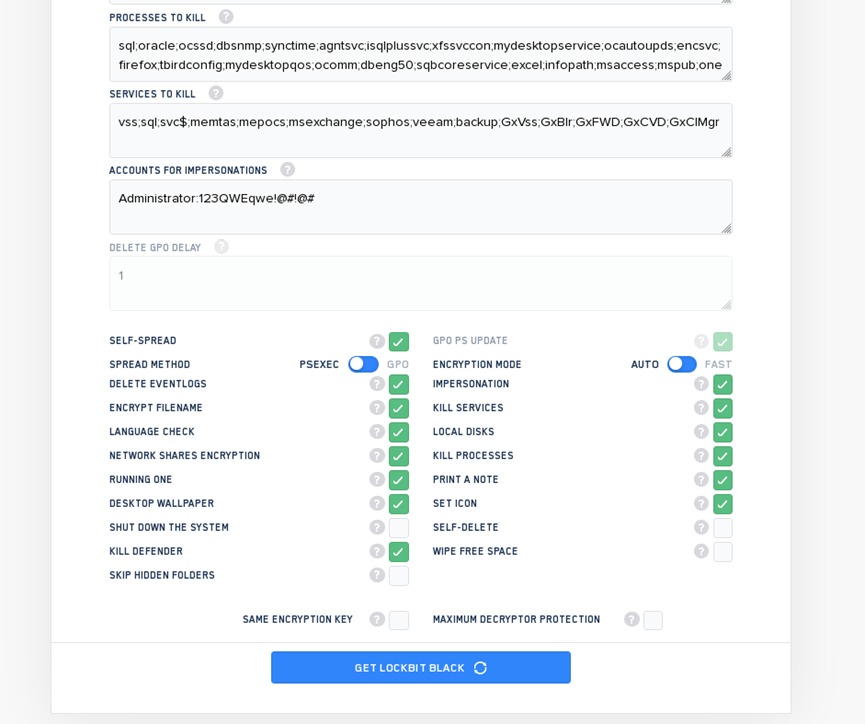

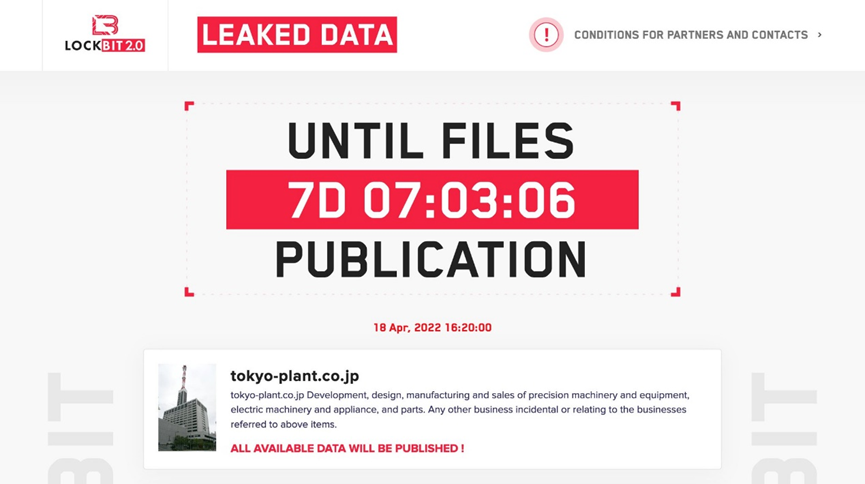

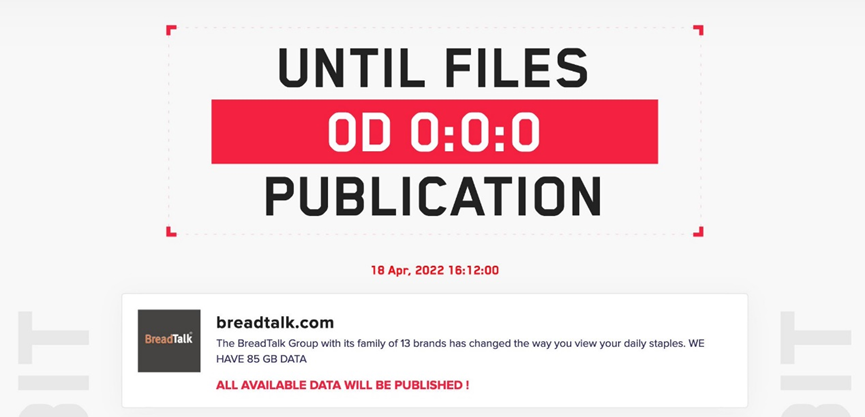

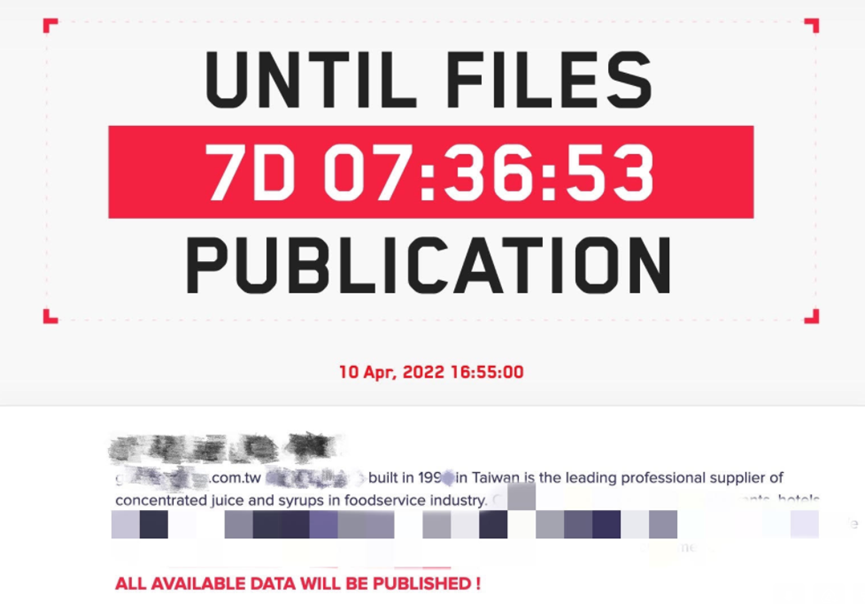

LockBit聲稱掌握了該台灣公司大量重要的公司數據,員工和客戶的個人身份資料,此外更進一步指出,取得了比如與客戶的合同協議、銷售數據、出廠產品的項目檔案、財務檔案,以及大量的數據庫。然而,LockBit並未揭露所盜的數據量。TechMonitor稱已就所謂的攻擊聯繫該公司,但尚未收到回覆。值得指出的是根據流出的樣本,LockBit在該台灣公司頁面提供了三個方案:

*支付1千美金,計時器將再延長 24小時

*支付499999美金(約台幣1仟5佰萬元),有關該公司的所有數據將被銷毀,並且從揭秘網站LockBit Leaked Data中刪除

*支付499999美金,獲得獨家下載該公司數據的權限

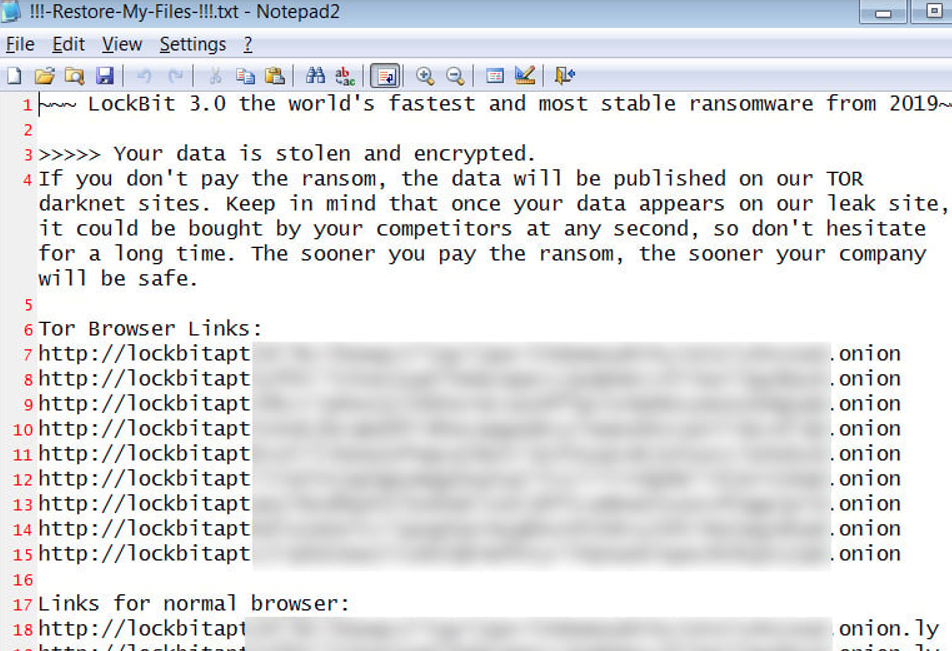

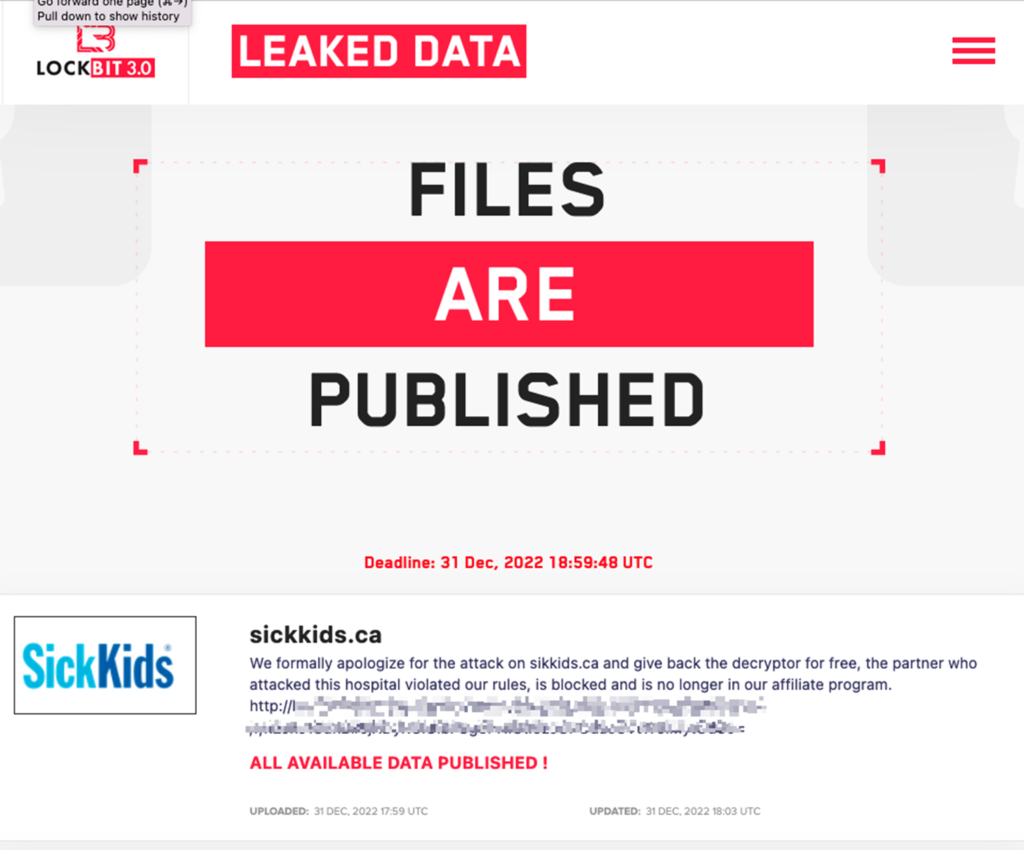

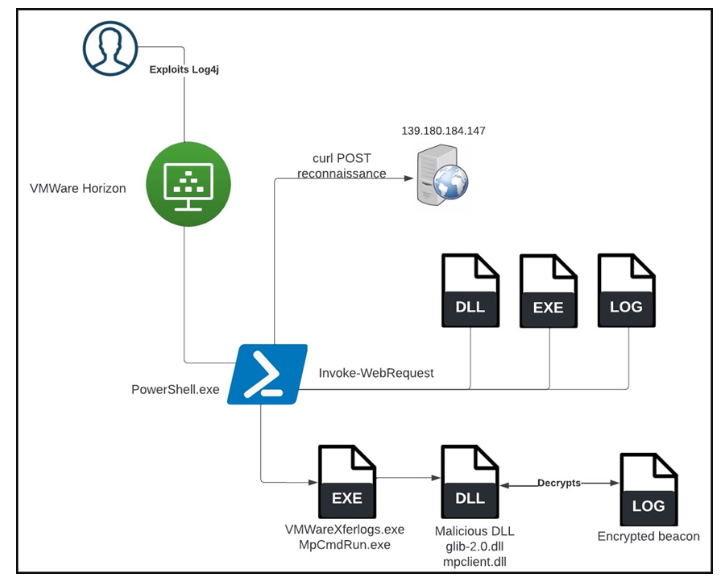

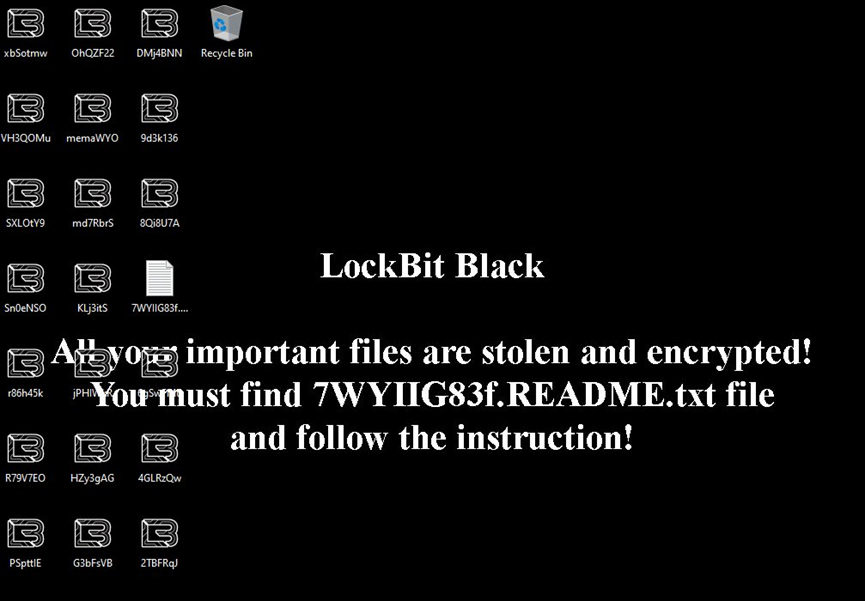

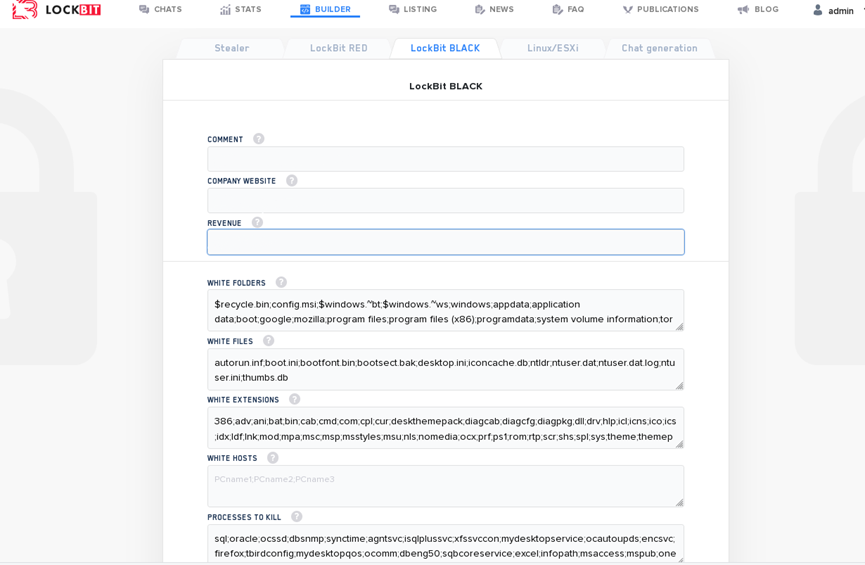

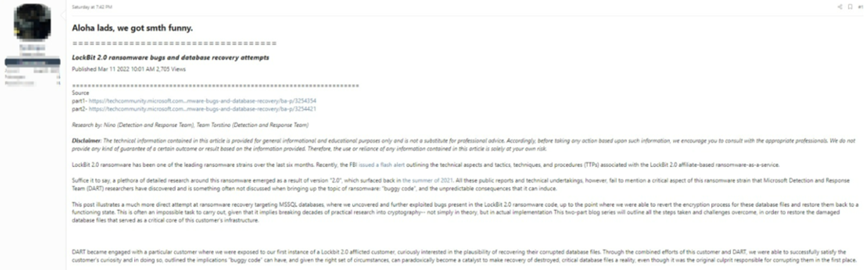

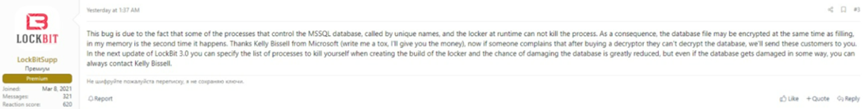

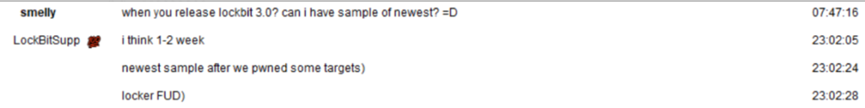

LockBit勒索軟體自2019年推出以來,經歷數次改版,最新版本為LockBit Green,LockBit Green使用了已關閉的勒索軟體Conti外洩的原始碼。由於未有勒索信流出,目前無法判斷該公司是否成為了台灣首家LockBit Green的受害者,LockBit Green的勒索信與 LockBit Black相同;但勒索信檔案名稱則更改為!!!-Restore-My-Files-!!!.txt,經LockBit Green加密的檔案則出現隨機的副檔名,而不是標準的 .lockbit的副檔名。

有關LockBit Green的部分入侵指標(Indicator of compromise -IOCs):

SHA 256:

924ec909e74a1d973d607e3ba1105a17e4337bd9a1c59ed5f9d3b4c25478fe11

MD5:

ea34ac6bf9e8a70bec84e37afeea458a

aacef4e2151c264dc30963823bd3bb17

37355f4fd63e7abd89bdc841ed98229f

730f72a73ff216d15473d2789818f00c

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”