最近,LockBit勒索軟體集團使用了其他勒索軟體的加密程式,這是繼LockBit Red 和 LockBit Black 之後的最新版本,此版本稱為”LockBit Green”。 據悉,LockBit RaaS 的會員可以使用LockBit portal 上的構建器功能獲得 LockBit Green版本,LockBit Green旨在將基於雲端服務納入其目標,新版本的發布得到了資安研究團隊VX-underground的證實:

VX-underground注意到 LockBit 修改了他們針對ESXI的變種,以繼續將其用作企業網路的入口點,ESXI是VMware開發的一款裸機虛擬化管理程式,用於部署和服務虛擬機。另外,據分析新版本的研究人員CyberGeeksTech稱,通過對樣本進行逆向工程,發現100% 的LockBit Green是基於Conti勒索軟體外洩的原始碼,但令人困惑的是,LockBit已經擁有屬於自己的加密程式,卻還要選擇基於Conti 建立的有效負載,是否為了於降低開發成本和時間,從而使LockBit RaaS運營商能夠最大限度地提高發布速度以吸引新的會員?!

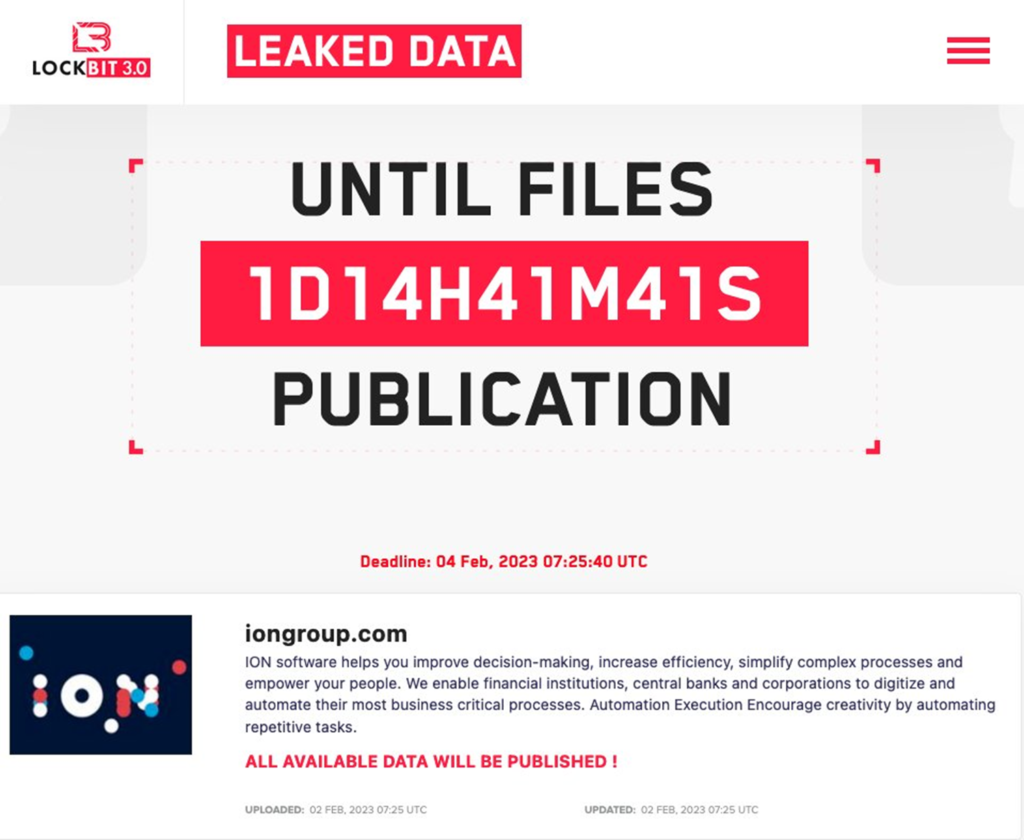

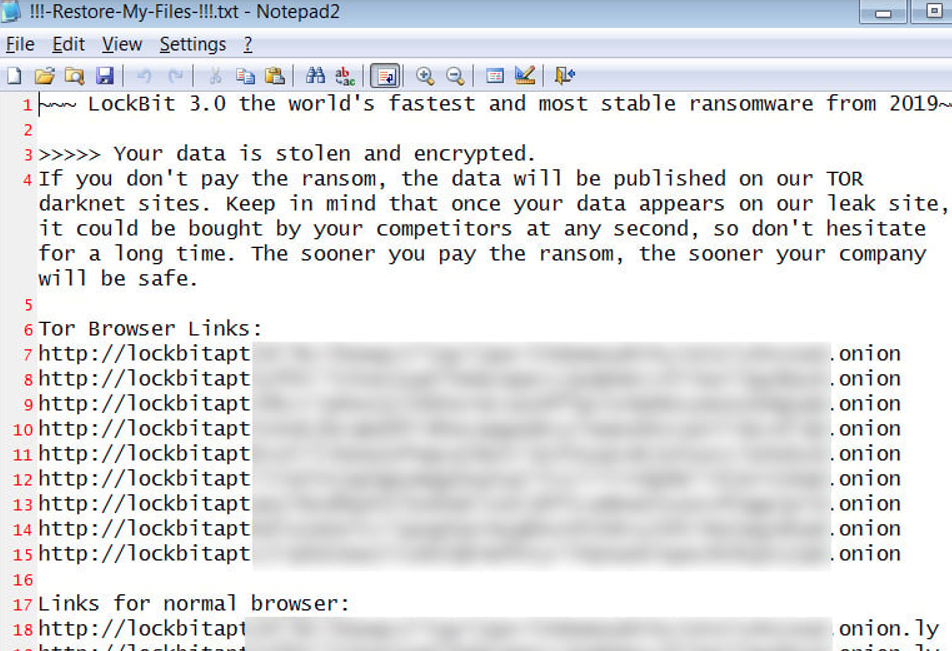

根據資安公司PRODAFT分享了他們發現的四個 LockBit Green 樣本的 MD5 哈希值和包括可以檢測新變種的 Yara rules,發現LockBit Green使用與以前的 Conti 加密程式相同的命令行參數,並可以確認勒索信已修改為LockBit 3.0的樣式,而不是Conti 的格式。PRODAFT進一步指出,目前至少有5名受害者受到了LockBit Green變種的攻擊,當中包括英國軟體公司ION Trading UK,導致處理清算衍生品的伺服器癱瘓,2023 年 1 月 31 日,ION Trading UK在一份聲明中披露了這一事件,稱其影響了 ION Markets 的一個部門 ION Cleared Derivatives。這次攻擊迫使該公司的美國和歐洲的42 家大客戶轉向手動處理交易,造成嚴重延誤。

值得指出的是LockBit Green 變種使用隨機的副檔名,而不是標準的 .lockbit的副檔名。另外,PRODAFT觀察到Conti勒索軟體集團前會員特別在LockBit Green發布後,呈向使用此版本的LockBit勒索軟體,很有可能是LockBit是基於Conti的變種,使前成員們在使用更如魚得水。

有關LockBit Green的部分入侵指標(Indicator of compromise -IOCs):

MD5:

ea34ac6bf9e8a70bec84e37afeea458a

aacef4e2151c264dc30963823bd3bb17

37355f4fd63e7abd89bdc841ed98229f

730f72a73ff216d15473d2789818f00c

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”