近期,法國國家資訊系統安全局(ANSSI)揭露,一個與中國有關的駭客組織,透過武器化的 Ivanti Cloud Services Appliance(CSA)零日漏洞,對法國多個關鍵產業進行大規模滲透行動,涵蓋政府、電信、媒體、金融與交通等領域。此事件不僅突顯零日漏洞持續成為國家級攻擊主力,也顯示中國駭客對歐洲多部門目標的滲透活動已達高度成熟且多樣化的戰術水準。

背後攻擊集團:Houken 與 UNC5174

根據 ANSSI 調查,這波攻擊活動可追溯至 2024 年 9 月初,攻擊來源歸因於一支編碼為「Houken」的入侵組織,該團體與 Google Mandiant 所追蹤的UNC5174(又名 Uteus 或 Uetus)有部分技術與基礎設施重疊。

特徵分析:

- 武器化漏洞使用: 利用多個 Ivanti CSA 的零日漏洞進行橫向滲透與後門植入。

- 高階工具搭配開源模組: 同時使用複雜的 rootkit、Behinder、neo-reGeorg 等常見中國社群開發的開源工具。

- 基礎設施分散: 攻擊架構包括商業 VPN、專屬主機等,具備長期部署特性。

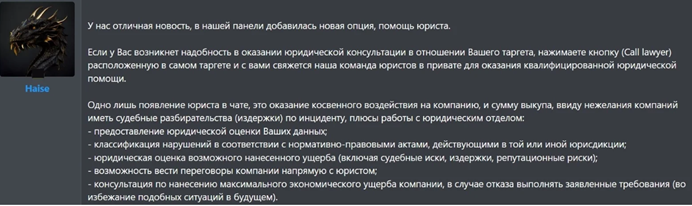

值得注意的是,該組織從 2023 年開始,疑似以**「初始入侵經紀商(Initial Access Broker)」**形式運作,先滲透企業網路,取得入侵據點後再販售給其他國家級或犯罪型駭客集團使用,形成多層次的攻擊合作鏈。

利用的 Ivanti 零日漏洞與攻擊手法

在此次行動中,攻擊者利用了 三個尚未公開的 Ivanti CSA 零日漏洞(CVE-2024-8963、CVE-2024-9380、CVE-2024-8190) 進行攻擊,成功取得管理權限與持久存取權。攻擊手法包括:

- 部署 PHP 網頁後門(web shell)

- 修改現有 PHP 腳本,注入後門功能

- 安裝 Linux 核心模組(Rootkit):sysinitd.ko

此外,攻擊者會安裝名為 sysinitd 的核心模組與執行檔,此模組會攔截所有 TCP 封包,劫持連入封包並執行任意指令,以 root 權限取得完整控制權。此模組最早於 2024 年 10 月由 Fortinet 偵測到,並於 2025 年初再度出現。

補充攻擊工具清單:

- Behinder、neo-reGeorg: 常用於中國駭客圈的 Web Shell 工具

- GOREVERSE / GoReShell: Golang 編寫的隱匿通道後門

- GOHEAVY: 用於資料外傳的 Golang 隧道工具

- suo5: HTTP Proxy 通訊工具

作業時區與後門清除行為

根據時間戳記與行為分析,ANSSI 指出攻擊者活動時區為 UTC+8,對應為中國標準時間,進一步強化其地理來源的可信度。

更值得注意的是,攻擊者在成功入侵後主動修補這些漏洞,以阻止其他競爭駭客重新利用同樣的漏洞 —— 這類行為屬於典型「封門式滲透」,代表其目標為長期潛伏與情報壟斷。

國際攻擊範圍與目標分析

根據目前掌握的情資,這波滲透行動的攻擊目標不僅限於歐洲,更涵蓋:

- 東南亞地區的政府與教育單位

- 中國(含香港與澳門)境內的 NGO

- 歐美的國防、媒體、教育與電信單位

此外,有報導指出其中一波攻擊甚至鎖定某歐洲主流媒體集團,代表其除了情報蒐集,也可能具有**輿論操控或混合戰(Cognitive Warfare)**意圖。

金融動機與加密貨幣活動

雖然 Houken 與 UNC5174 被歸類為國家背景駭客集團,但在部分案例中,攻擊者使用入侵資源部署加密貨幣挖礦程式,顯示這些行動背後可能是「半國家、半商業化」的運作模式 —— 一邊販售入侵權限與數據給國家級客戶,一邊自行牟利。

ANSSI 表示:「該組織可能為私人資安承包商,受多方國家支持或雇用,進行兼具經濟回報與政治意圖的複合型滲透。」

專家觀點:這次攻擊提醒我們該如何行動?

從這次駭客利用 Ivanti 漏洞的大型滲透事件中,我們觀察到幾個關鍵警訊,對企業與政府單位來說,這些都是不能再忽視的風險指標:

1. 零信任不是選項,是現在就要開始的基本功

企業內部網路不能再「預設信任」。無論是總部或分點,建議立即落實以下做法:

- 不同部門網路分段,避免一破全倒

- 強化登入驗證,採用多因子驗證(MFA)

- 確保使用者權限最小化,避免超權帳號成為突破口

2. 別再小看「開源工具」的威脅

攻擊者不再從零寫程式,他們偏好使用 GitHub 等開源工具包,像是 Behinder、Cobalt Strike 或 neo-reGeorg 等,都能幫助駭客潛行、橫移甚至遠端控制。

這代表什麼?企業需要有能夠辨識工具行為特徵的監控機制,像是 EDR、UEBA 等行為分析系統,要真的開啟、調校好,不能只是部署了就放著。

3. 小心「潛伏型入侵」— 有人可能只是來「賣門票」

現在很多駭客不自己動手,而是滲透成功後,把這個入侵點當商品轉賣給勒索集團或其他國家支持的攻擊單位。

這種角色叫做「初始入侵經紀商(IAB)」。他們不會馬上動手,但留下一個後門,讓下一波攻擊隨時可能發生。

建議企業建立針對「無明顯行動、但已滲透」的偵測機制,例如異常連線、憑證存取頻率變化等。

4. 關注你的邊界設備,它們是最常被打的第一道門

本次事件再次證明:Ivanti、F5、Palo Alto 等邊界設備,是最容易被當作突破口的關鍵裝置。

你需要的不只是打補丁,還包括:

- 定期掃描漏洞(含尚未公開的0-day監控)

- 觀察這些設備有無異常行為(如連接目的地異常、系統資源異常增長)

- 主動訂閱國際資安通報,提早反應新威脅

5. 把敵人變成情報來源:部署欺敵技術(Deception Technology)

針對像 UNC5174 / Houken 這類深度滲透型 APT,光靠被動偵測還不夠。

欺敵技術的好處是:

- 在內網放上假的帳號、檔案、伺服器等誘餌

- 駭客一碰就會被偵測

- 不僅能提早發現入侵,也能收集對手工具、手法與目標意圖

這類技術特別能補足 EDR、SIEM 等偵測死角,是未來防禦架構中不可或缺的一環。

結語:這不是單一事件,而是資安新常態的縮影

這起 Ivanti CSA 零日漏洞攻擊,揭示了一個更大的趨勢——我們所面對的,不再是單一駭客,而是一整個跨國、跨組織、跨目的的資安攻擊產業鏈。

這些攻擊者有的來自國家背景、有的尋求商業利益、有的只是替人鋪路。他們擅長整合漏洞、開源工具、暗網資源,目標是長期潛伏與最大化利益。

無論你是企業、政府、學校還是非營利機構,未來的資安風險將持續升高。現在是時候超前部署,從系統架構、偵測能力、應變流程全面強化,才能真正降低損害、守住核心價值。