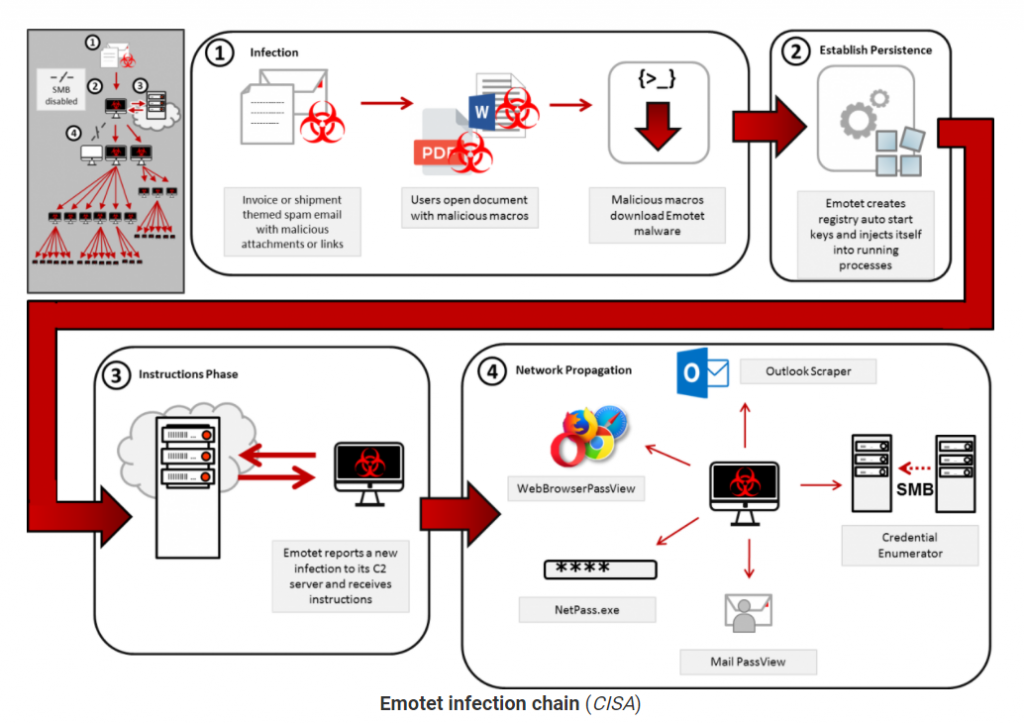

Emotet是一種常見的銀行木馬,最近廣泛被用作竊取憑證,被視為勒索軟體攻擊的先兆並在近年來已發展成為一個殭屍網路,TA542駭客組織使用該殭屍網路在受感染的設備上傳送第二階段惡意軟體的payloads。

Emotet木馬將在受感染的電腦下載並安裝其他惡意軟體,如TrickBot和QakBot。 眾所周知,這些木馬會引起Ryuk,Conti和ProLock的勒索軟體駭客組織所攻擊及利用。

根據在週二發布的警報: CISA和MS-ISAC(多州資料共享與分析中心)收集到的資料,Emotet自2020年7月以來復活,

另美國國土安全部(DHS)解釋說,在此期間,“ CISA觀察到Emotet在針對性的攻擊活動中分階段性執行。

自8月以來,CISA和MS-ISAC 發現“利用Emotet網路釣魚電子郵件,針對州和地方政府的惡意網路參與者的數量已大大增加”。CISA補充說:“這種增加使Emotet成為最普遍的持續威脅之一。”

Emotet的廣泛使用是結合了許多技巧的結果,其中包括:

*能夠傳播到附近的Wi-Fi網路

*多型(polymorphic),意味著它不斷地改變其可識別的特徵,使其很難被檢測為惡意。

*無檔案感染(例如Powershell腳本)使感染後的檢測變得困難

*蠕蟲般的功能,它們竊取管理密碼並使用它們在整個網路中傳播

*電子郵件線程劫持Email thread hijacking”是指它從一台被感染的電腦上竊取電子郵件鏈,並使用欺騙性的身份來回應,欺騙線程中的其他人打開惡意文件或點擊惡意連結。

在2020年7月開始,CISA注意到Emotet的活動有所增加,其EINSTEIN入侵檢測系統可保護聯邦,民用行政部門網路已檢測到約16,000個相關警報。

為了保護網路和設備免受Emotet攻擊,CISA和MS-ISAC建議管理員和用戶在打開可疑附件時,要謹慎並使用防病毒軟體和阻止可疑IP。

Source: https://us-cert.cisa.gov/ncas/alerts/aa20-280a

*****竣盟科技快報歡迎轉載,但請註明出處