台灣汽機車機電系統整合大廠及觸控面板大廠疑遭駭

12月12日LockBit勒索軟體集團一口氣列出十家遭其入侵的企業,以國家來劃分,當中台灣、日本、墨西哥及越南各佔了兩家,委內瑞拉及美國各佔一家,可見LockBit已有鎖定亞洲的趨勢。

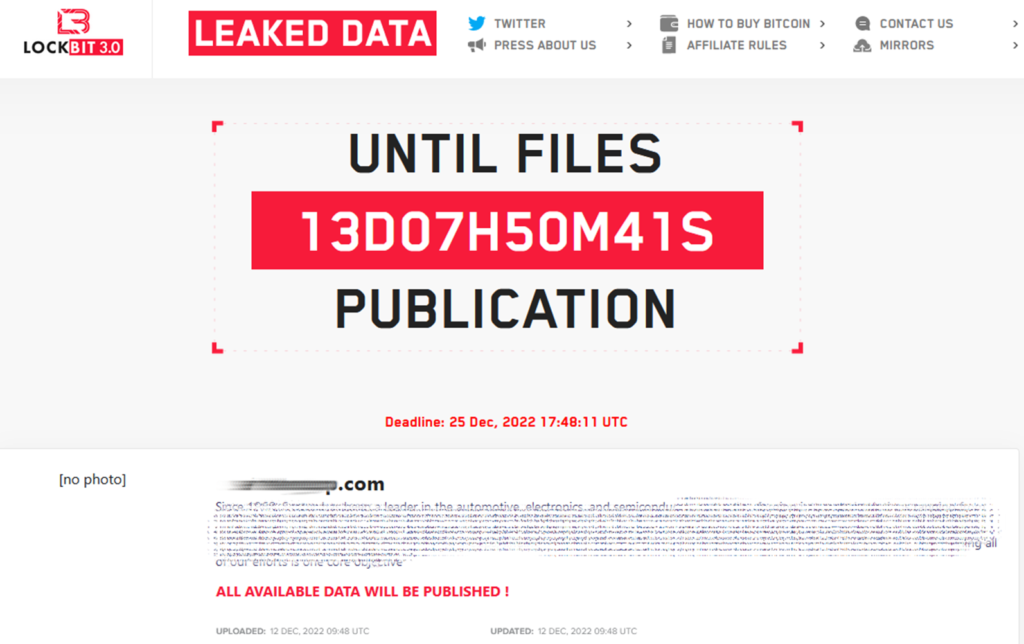

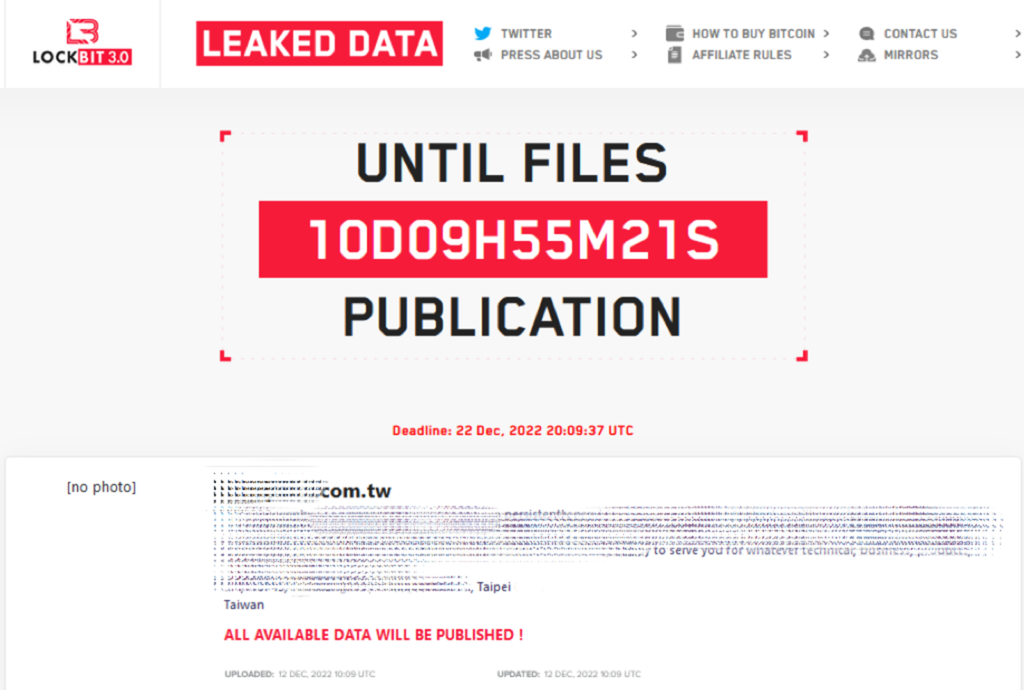

據LockBit的聲稱,台灣某汽機車機電系統整合大廠為其12/12公布的受害企業之一,該整合大廠為國內外提供排放控制解決方案、機電一體化(OEM)代工服務等服務,工廠遍布福建、上海、印度、越南及桃園等地。LockBit給與13天的談判時間,如雙方沒達到合作成共識,受害企業的數據將在聖誕節當天被公開。另外,另一受害企業為觸控面板大廠,生產電容式觸控面板、薄膜按鍵觸控面板,電阻式觸控面板等, LockBit聲稱將在12月22日公布觸控面板大廠的相關資料,目前尚未不清楚這兩家公司有多少數據被盜。

根據竣盟科技的統計,從2022年6月LockBit的版本升級至3.0以來,我國出現超過十家遭LockBit.30攻擊的受害公司,製造業為最常被攻擊的目標。

LockBit 3.0的版本的顯著功能,包括:

*逃避 Anti-virus 和 EDR 系統的反檢測機制

*啟動時都需要一個獨有的 32 個字符的密碼,這可產生反分析功能

*LockBit 3.0 要求在執行時提供參數作為存取權杖

*新版本比舊版本更具規避性,速度更快

*增加了新的anti-debug功能

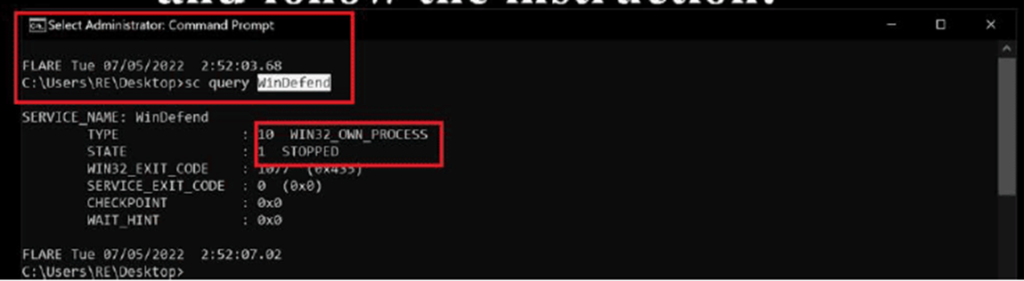

*還存在用於禁用 Windows Defender 和調試 Windows 事件日誌的機制。

執行後,LockBit 3.0 會嘗試禁用 Windows Defender 以防止其檢測,如上所述。

竣盟科技建議您:

*使用多因素身份驗證來保護員工的帳戶

*執行每日備份並保持離線狀態以避免丟失數據

*通過建立獨立的網段、清晰的訪問層次結構以及活動目錄、網域管理員和本地域的額外安全性來破壞網路移動/調查——從而使 LockBit 3.0 的操作複雜化。

*佈署威脅偵測機制,如 SIEM、HIDS、封包檢測及進階誘捕系統等產品,可以早期發現,並防止威脅擴散。

*除了基本的防火牆外,還要積極佈署具備篩選功能的代理伺服器、閘道過濾、電子郵件閘道防護,以及終端電腦的弱點更新、防毒碼更新等安全防護佈署。

*對於重要的交易系統,可以佈署執行程序限制方案,防止惡意程式的執行。

*透過教育訓練與各種攻擊演練,加強終端用戶的資安防護意識。

LockBit 3.0 的”部分”入侵指標(Indicator of compromise -IOCs):

Hashes~

cf1f380d736c035793581d87868952efe789520a

1d8596310e2ea54b1bf5df1f82573c0a8af68ed4da1baf305bcfdeaf7cbf0061

77c5fb080bf77f099c5b5f268dcf4435

f019495a1d4feecc07769dc1fbecccb871634cc707c43befe1ea7aa2c629e337

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”