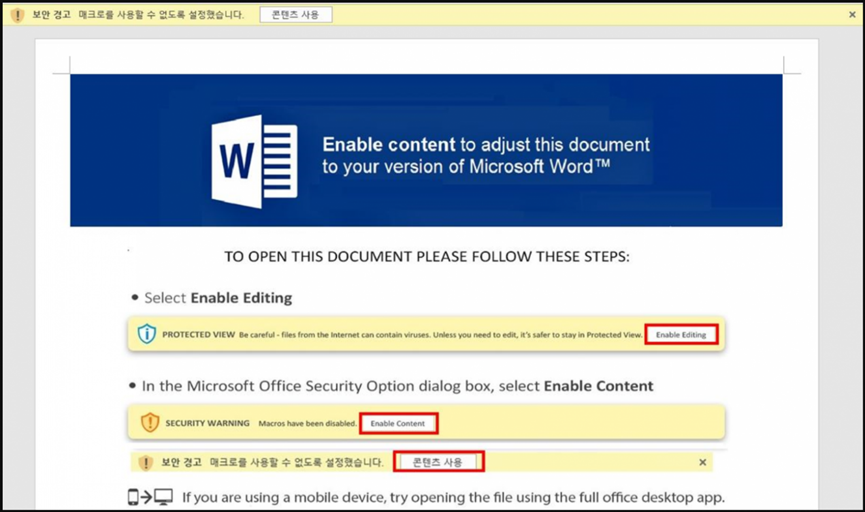

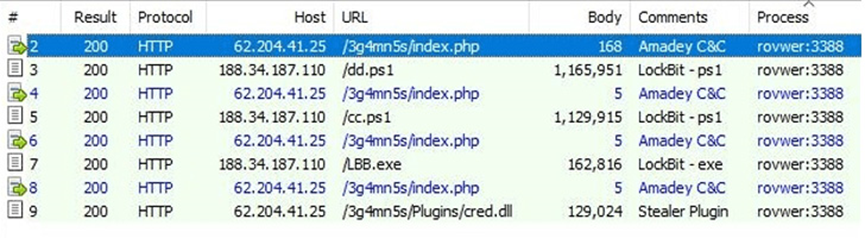

根據韓國資安公司 AhnLab,已確認攻擊者正在利用 Amadey Bot惡意軟體續進行 LockBit。研究人員表示用於安裝 LockBit 的惡意軟體 Amadey Bot 正在通過兩種方式分發:一種是使用惡意 Word 文檔文件,另一種則是偽裝成 Word 檔案圖示(icon)的可執行檔案,從電子郵件主題來看,攻擊是針對公司的,以工作申請或版權侵權通知作為誘餌,進行網路釣魚。

Amadey Bot於 2018 年首次被發現,是一個殭屍網路資料竊取工具(Infostealer),可在地下犯罪組織中以 600 美元的價格購買,Amadey的主要功能是從受感染的主機中收集敏感資料,並進一步兼作傳遞下一階段的渠道,如執行網路系統偵察、資料洩露和payloads的載入,今年 7 月初,被發現用於散布 SmokeLoader 惡意軟體。

在10月初,AhnLab的研究人員發現Amadey Bot惡意軟體以KakaoTalk(一種在韓國流行的即時通訊服務)為幌子傳播,作為網路釣魚活動的一部分。

第二個案例發生在 10 月下旬,發現使用帶有名為“Resume.exe”(Amadey Bot) 的檔案的電子郵件附件,該檔案並偽裝成 Word 檔案圖示,誘使收件人打開,兩種分發路徑都會導致使用相同C2網址受Amadey Bot的感染。

AhnLab的最新分析基於 2022 年 10 月 28 日上傳到 VirusTotal 的 Microsoft Word 檔案(“ 심시아.docx ”),該檔案包含一個惡意 VBA 宏,當受害者啟用該宏時,它會運行 PowerShell 命令下載並運行 Amadey Bot。

在另一個攻擊鏈中,Amadey 偽裝成一個看似無害的Word 檔案圖示的文件,但實際上是一個通過網路釣魚傳播的可執行檔案Resume.exe。在成功執行 Amadey Bot後,惡意軟體會從遠端伺服器獲取並啟動其他命令,其中包括 PowerShell (.ps1) 或二進制 (.exe) 格式的 LockBit 勒索軟體。

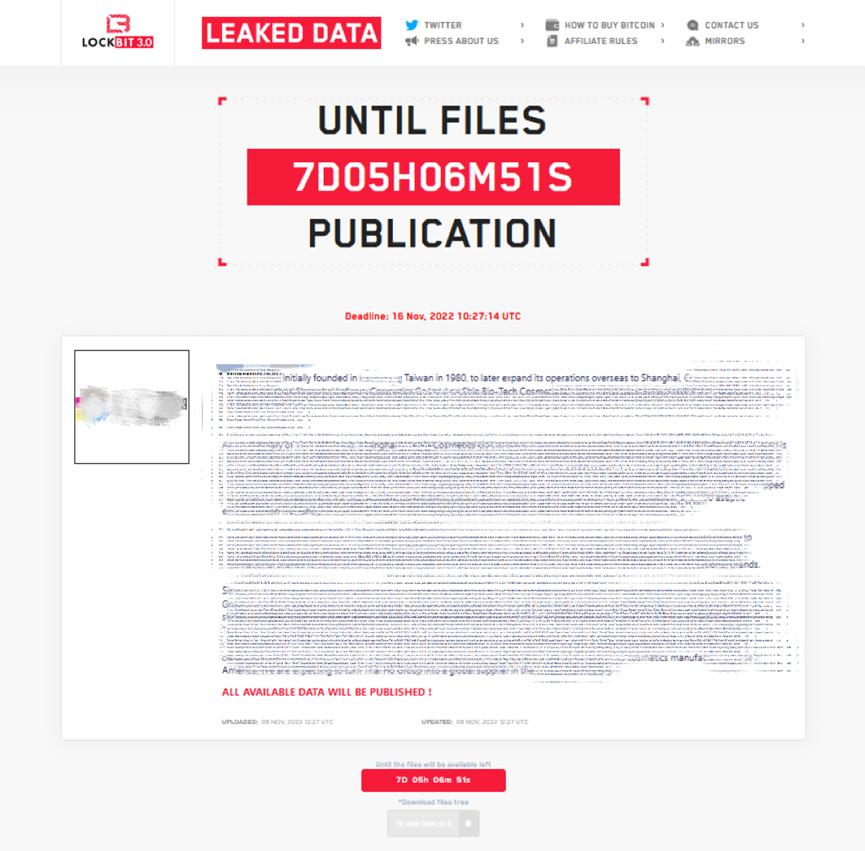

研究人員總結說,由於 LockBit 勒索軟體正在通過各種方法傳播,用戶在打開附件前務必要格外謹慎,另外竣盟科技也觀察到某台灣上市生技集團於本週被列入LockBit3.0的受害名單中,勒索軟體集團給予7天的協商期限,若談判未果將於11/16發佈盜來的數據,該生技集團為在上海在海外生產基地,並為歐美地區國際性著名化妝品品牌生產製造化妝品,為國際性專業品牌做 O.E.M 或 O.D.M 服務等,目前尚未不淸楚所盜的資料量。

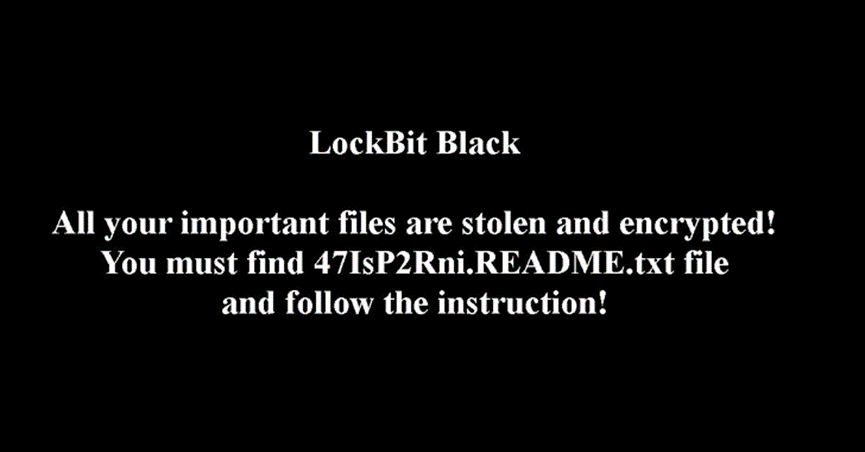

LockBit 3.0,也稱為LockBit Black,於 2022 年 6 月推出,同時推出了一個新的暗網入口網站和第一個針對勒索軟體操作的漏洞賞金計劃,承諾在其網站和軟體中發現漏洞可獲得高達 100 萬美元的獎勵。

LockBit 3.0 的部分入侵指標(Indicator of compromise -IOCs):

MD5

– 13b12238e3a44bcdf89a7686e7179e16: Malicious Word Document (Sia_Sim.docx)

– ae59e82ddd8d9840b79bfddbe4034462: Downloaded malicious VBA macro (v5sqpe.dotm)

– bf4d4f36c34461c6605b42c456fa4492: Downloader LNK (skeml.lnk)

– 56c9c8f181803ece490087ebe053ef72: Amadey (1234.exe)

– bf331800dbb46bb32a8ac89e4543cafa: Amadey (Resume.exe)

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”