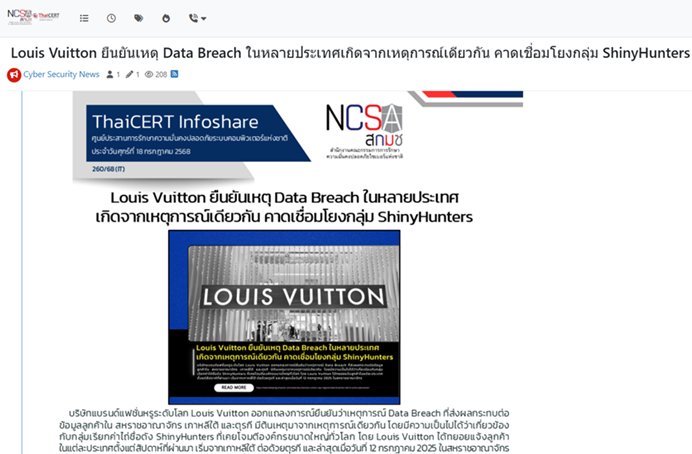

近期,國際知名精品品牌 Chanel 與珠寶巨頭 Pandora 相繼通報遭遇資料外洩事件,並確認攻擊來源為其第三方供應商所使用的 Salesforce 雲端平台。這兩起事件並非孤立個案,而是一起持續延燒中的 Salesforce 資料外洩攻擊浪潮的一部分,幕後主使為惡名昭彰的勒索集團 ShinyHunters。

事件概覽:Chanel、Pandora 接連中鏢

根據 Chanel 對外說明,他們於 7 月 25 日偵測到異常,發現美國客戶資料庫遭未經授權的第三方存取,暴露內容包括姓名、電子郵件、地址與電話等聯絡資訊。雖然未波及付款或帳號資訊,但已正式通知受影響的用戶。

幾乎同一時間,Pandora 也發布通知指出,其顧客聯絡資訊遭未授權方透過第三方平台取得,雖未涉及密碼與財務資料,但姓名、生日與電郵皆被洩漏。根據資安媒體 BleepingComputer 追查,兩家公司資料均來自其 Salesforce 實例(instance),顯示攻擊者是透過特定社交工程技術滲透進入雲端環境,再進行資料外洩與勒索。

攻擊手法解析:精準社交工程 + OAuth 欺騙授權

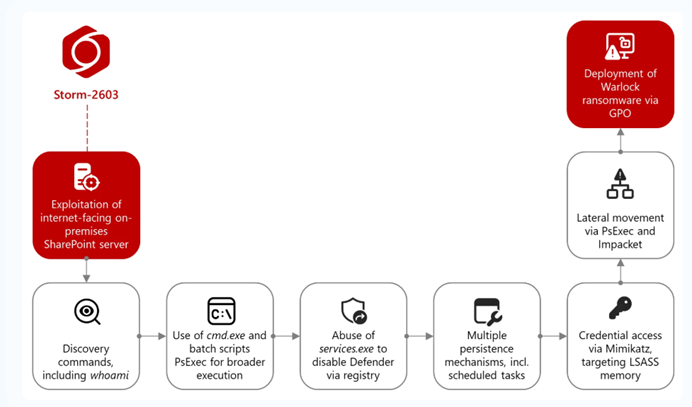

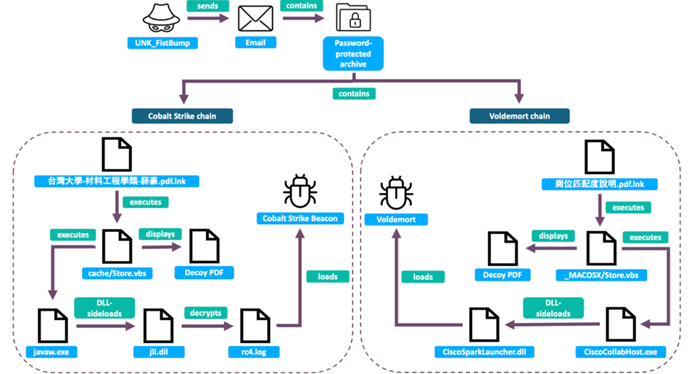

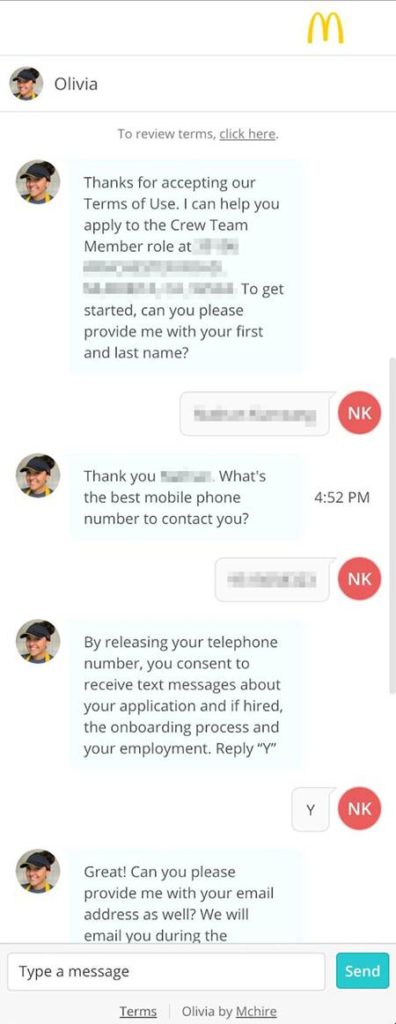

這一系列攻擊手法背後的關鍵,不在於 Salesforce 平台本身出現漏洞,而是駭客透過「Vishing」(語音網路釣魚)與社交工程手段,鎖定企業客服中心、IT 支援人員或其他內部員工,以語音或電子郵件誘使其提供 Salesforce 登入憑證,或授權惡意的 OAuth 應用程式。

一旦駭客成功獲取授權,他們即可進入該公司的 Salesforce 環境下載客戶資料,再進行勒索。ShinyHunters 向媒體表示,他們正採取「私下勒索」手法與企業交涉,若對方不配合,將仿效先前 Snowflake 資料外洩事件,公開銷售或一次性洩漏多家企業的資料。

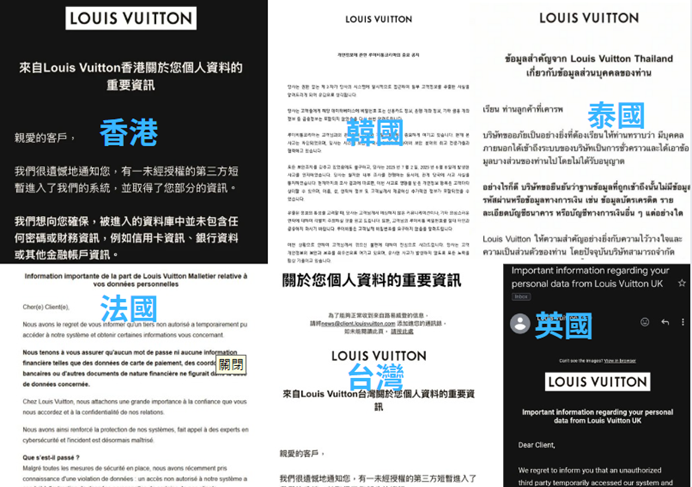

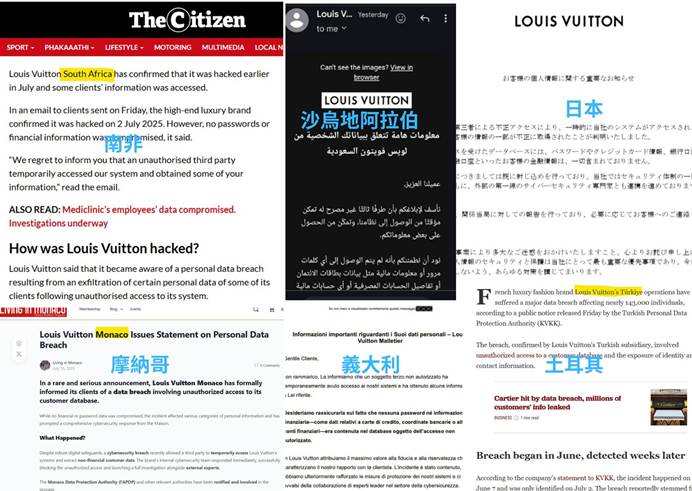

目前已知受害企業除 Chanel 與 Pandora 外,還包括 Adidas、Qantas、Allianz Life,以及 LVMH 集團旗下的 Louis Vuitton、Dior 與 Tiffany & Co 等國際品牌。

Salesforce 澄清與防禦建議

Salesforce 對此事件已做出多次聲明,強調平台本身並未遭駭,攻擊手法主要來自客戶端的帳號憑證管理與社交工程風險。Salesforce 呼籲所有用戶應落實以下資安最佳實務:

*全面啟用多因子驗證(MFA)

*執行最小權限原則(Least Privilege)

*嚴格控管連接的 OAuth 應用程式

*定期檢查與訓練客服中心與 IT 員工對社交工程的辨識能力

詳細資安建議可參考 Salesforce 官方部落格說明:https://www.salesforce.com/blog/protect-against-social-engineering/

專家觀點:雲端時代的資安責任邊界,企業不可掉以輕心

從本次事件可以看出,雖然 SaaS 平台如 Salesforce 提供了企業級資安架構,但客戶端若未妥善控管帳號、授權流程與員工安全意識,仍是駭客得以鑽漏洞的關鍵。

這也反映出資安責任的共享模型(Shared Responsibility Model)在實務上的挑戰。企業不能完全仰賴供應商,而應視 SaaS 平台為「可配置但非自動安全」的工具,需主動部署額外防禦機制與監控手段,才能真正保障雲端環境中的敏感資料安全。