近期,一場名為 Operation WrtHug 的大規模攻擊行動席捲全球,根據資安公司 SecurityScorecard 的 STRIKE 團隊分析,成功入侵超過 50,000 台華碩 WRT 系列路由器,受害設備多為已達生命週期終點(EoL)或未更新的型號。此次攻擊在 台灣、美國與俄羅斯造成最嚴重影響,並持續向 東南亞及歐洲擴散。

這起事件顯示不僅是個別設備的安全漏洞,更牽動 供應鏈資安、基礎網通設備韌性,以及國家級攻擊面擴張等重大議題,對台灣而言尤其值得高度關注。

1. 攻擊核心:鎖定已停止維護的 ASUS WRT 路由器,全面利用已知 N-day 漏洞

Operation WrtHug 並非使用 0-day,而是有策略地鎖定 已公開、但因產品 EoL導致仍大量未修補的 N-day 漏洞。

攻擊行為大量集中於 ASUS 的 AiCloud 服務模組,亦是多數被入侵設備的共同特徵。

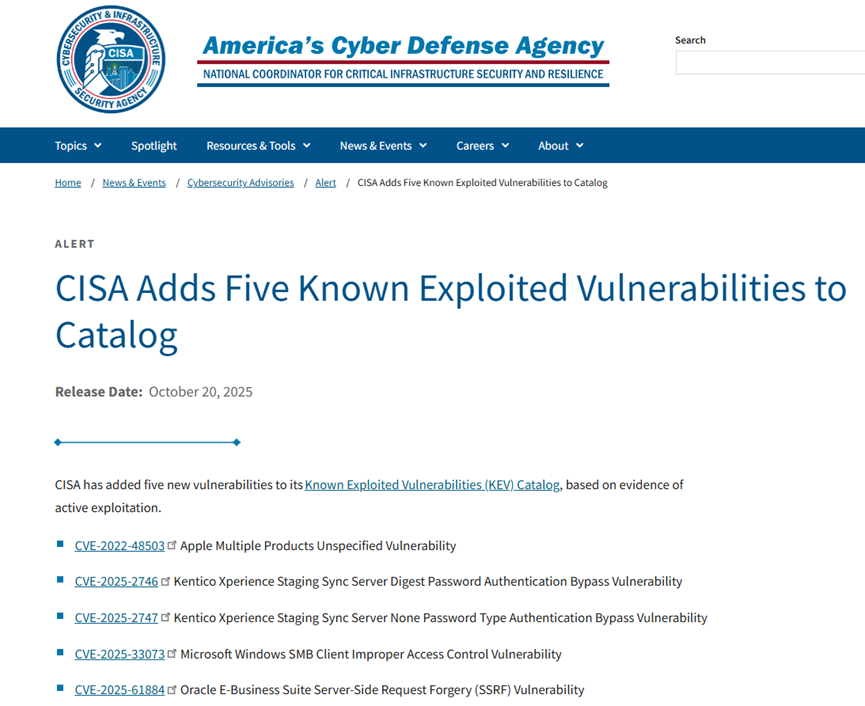

此次被武器化的漏洞包含:

- CVE-2023-41345 ~ CVE-2023-41348:OS Command Injection(作業系統指令注入)

攻擊者可透過特製請求,在路由器上直接執行系統層級指令。 - CVE-2023-39780:Arbitrary Command Execution(任意命令執行)

可讓駭客在無需授權的情況下植入後門或執行惡意命令。 - CVE-2024-12912:Remote Command Execution(遠端命令執行)

更高風險的 RCE 漏洞,使攻擊者能完全掌控設備行為。 - CVE-2025-2492:Authentication Bypass(認證繞過)

讓攻擊者無須合法帳密即可進入管理介面,使後續入侵更容易持續化。

大部分攻擊行為集中在 AiCloud — ASUS 的雲端存取服務。SecurityScorecard 的研究指出:

99% 的受害設備均啟用 AiCloud,並共同使用一張有效期 100 年的自簽 TLS 憑證(自 2022 年 4 月起)。

這張憑證讓攻擊者更容易追蹤感染鏈,也代表攻擊者可能已建構 長期隱匿通訊管道,而非短期 DDoS 類 botnet。

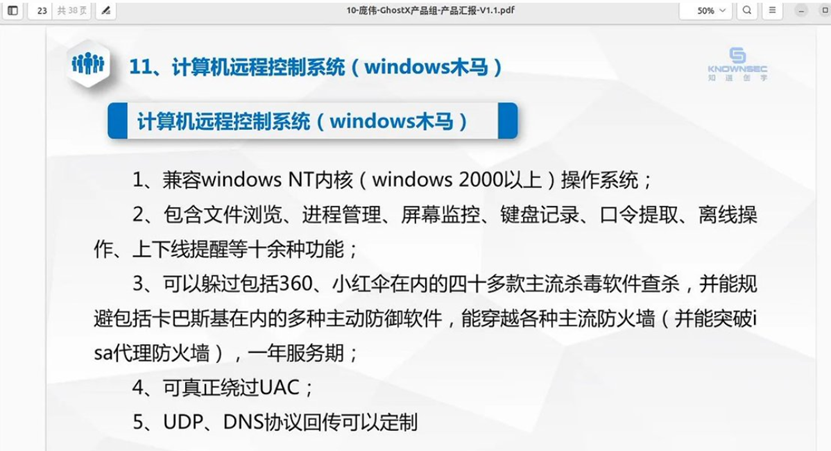

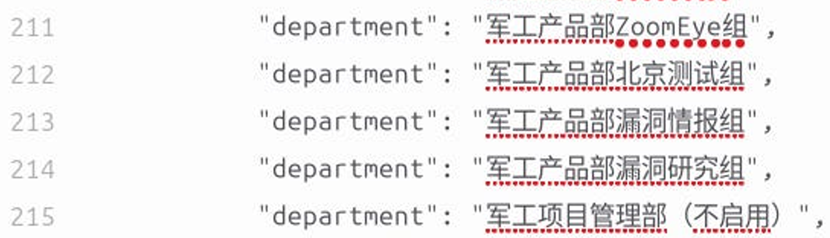

2. WrtHug = 新型隱匿式 ORB?屬性與中國相關攻擊活動高度重疊

報告指出 WrtHug 雖不是傳統的 Operational Relay Box- ORB( 隱匿跳板節點 ),但其架構、感染手法與多起中國相關 ORB 行動高度雷同。ORB是近年在國際威脅情報中頻繁出現的一種概念,用來描述攻擊者用來隱藏真實位置、掩護指揮控制(C2)流量、並長期滲透目標的「跳板節點。

近年與中國攻擊者相關的 ORB / router botnet 包含:

- AyySSHush(ViciousTrap)

- LapDogs

- PolarEdge

其中 七組 IP 同時出現在 WrtHug 與 AyySSHush 感染清單,使分析師推測可能存在基礎設施共享、或由同一威脅集團操作的可能性。

這類攻擊行動的共同特性:

- 大量入侵 EoL 路由器

- 使用 命令注入與認證繞過

- 部署 持久化 SSH backdoor

- 攻擊模式具備情報蒐集與橫向滲透特性

從目標區域(特別是台灣)與技術手法推測,研究團隊普遍認為 WrtHug 的操作方式 與中國國家級行動相符。

3. 被攻陷的 華碩 路由器型號(部分)

這些大多為企業常用或家庭高階機種,其中不少已進入 EoL:

- 4G-AC55U

- 4G-AC860U

- DSL-AC68U

- GT-AC5300

- GT-AX11000

- RT-AC1200HP

- RT-AC1300GPLUS

- RT-AC1300UHP

此類 EoL 設備無法再獲得官方更新,等同長期暴露在攻擊面。

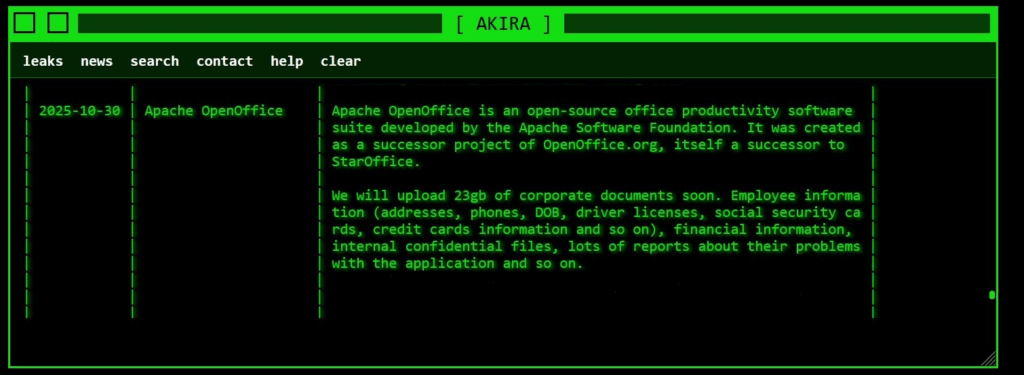

4. 攻擊者如何建立「耐重啟、耐升級」的持久化後門

研究指出攻擊者透過以下方式達成永久存活:

- 利用漏洞取得 root 權限

- 植入 SSH backdoor

- 利用合法功能(如自動同步、腳本)進行隱匿啟動

- 確保後門在重開機或韌體更新後仍存在

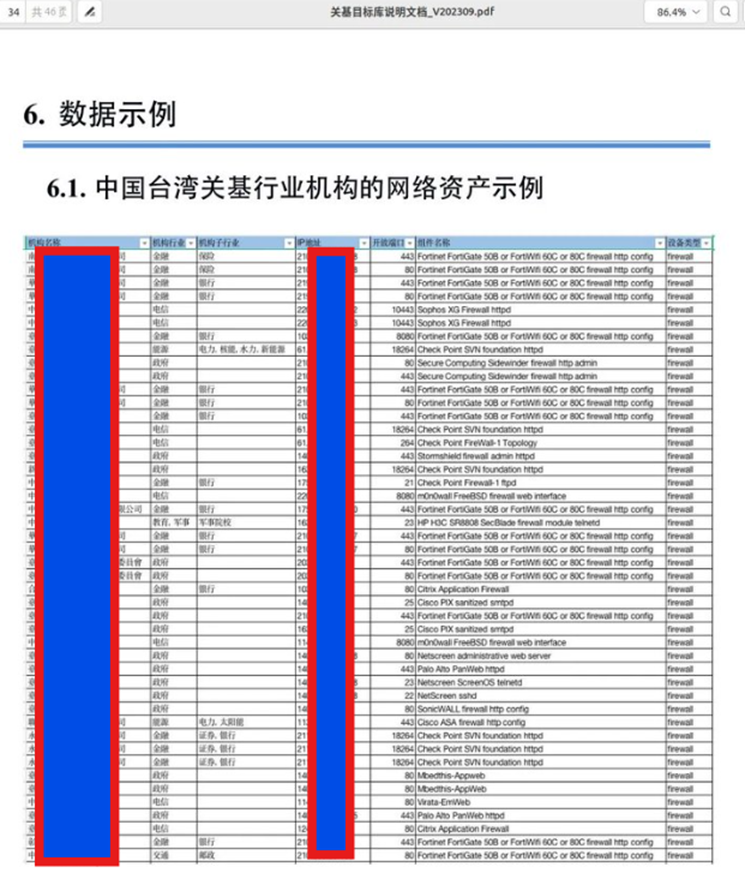

這種持久化方法符合 國家級攻擊者搭建跨境跳板網路 的典型手法,其目的通常包括:

- 覆蓋來源 IP(匿名化)

- 建立隱匿指揮通訊通道

- 長期偵蒐特定地區(如台灣)的流量

- 執行供應鏈滲透

5. 對台灣與企業合規的啟示

從合規視角來看,WrtHug 的核心問題並非「漏洞」,而是 使用已 EoL、無支援的網路設備。

此事件涉及多項合規風險:

● 1. 資產管理與生命週期缺失(ISO 27001 / A.5 / A.8)

若企業仍在使用 EoL 網通設備,即意味:

- 無補丁計畫

- 無風險控管

- 無支援或更新

這在任何 ISO 27001、NIST CSF、BSP Guidelines 中都是重大缺失。

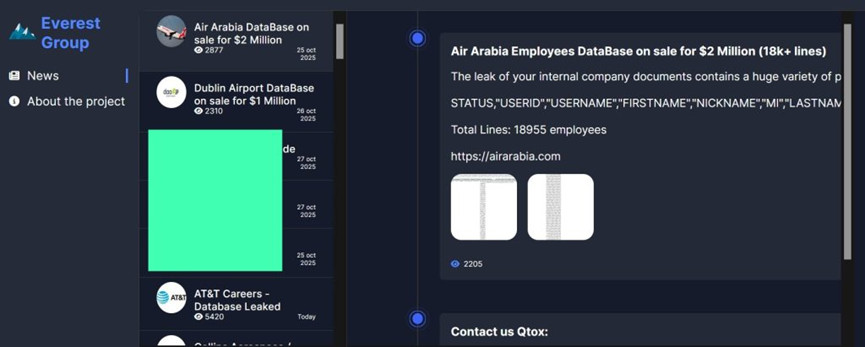

● 2. 供應鏈資安風險(NIST 800-161 / ISO 27036)

大量 EoL 路由器被植入後門意味:

- 攻擊者可以利用企業網路邊界設備作為跳板

- 企業可能在不知情下成為跨境攻擊節點

● 3. CISO與治理責任(Governance)

設備老化、缺乏盤點與風險評估,是治理(GRC)最常被忽略的盲點。

WrtHug 明確展示:

未更新 ≠ 低風險;EoL 設備 = 國家級威脅的入口點。

6. 華碩回應與現況

華碩 已修補所有相關漏洞,但:

- EoL 機種無法取得更新

- 企業與家庭大量仍在使用

- 攻擊者已建立持久後門,無法僅靠補丁移除

- 大量設備已實際落入控制,形成活躍 botnet

換言之:

補丁存在 ≠ 風險解除

EoL 設備永遠無法「補」到安全。

7. 建議(從企業、政府與家庭三角度)

企業 / 政府機關

*立即盤點 EoL 路由器與網路設備

*將所有高於 5 年的路由器列入淘汰計畫停用 AiCloud 與其他不必要的 WAN 功能部署邊界偵測(IDS/IPS)與異常 TLS 憑證監控

*制定「網路設備汰換政策」並納入年度風險報告(GRC)

家庭使用者

*進行路由器韌體更新

*停用 AiCloud(若無使用需求)

*重置並變更所有密碼

*若機型已 EoL → 直接更換

結語:WrtHug 是國家級攻擊使用「老舊設備」作為武器的典型案例

攻擊者不需要 0-day;大量未更新、被忽視的老舊設備,就是最容易被利用的攻擊入口。

WrtHug 與 AyySSHush 的重疊,加上其集中攻擊台灣,顯示此行動並非單純的 botnet,而更像是一場 針對性、長期、具情報目的、並與中國攻擊集團風格相符的行動。

對台灣的企業與政府單位而言,下一步不是只問「是否有被感染」,而是:

我們的設備生命週期管理、供應鏈資安與治理機制,是否能承受下一個 WrtHug?