一個勒索軟體研究員發現並披露了LockBit勒索軟體中的一個錯誤(bug),該錯誤可已被用於免費解密。該錯誤影響了 LockBit的勒索軟體即服務(RaaS)中的運作方式,LockBit的勒索軟體即服務於2020年1月啟動,通過該操作,LockBit的背後駭客出租了他們勒索軟體的使用權。

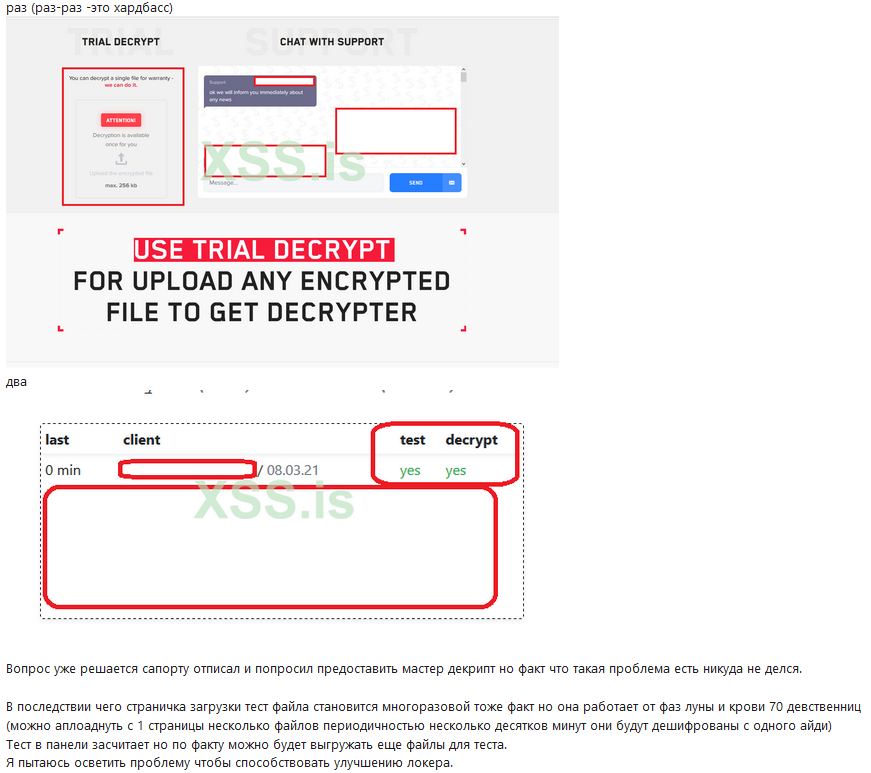

一般來說, LockBit的RaaS的客戶(也稱為會員)執行對受害公司網路的入侵,他們在受害公司網路中部署LockBit勒索軟體以加密檔案,並要求受害者提供贖金以換取解密工具。LockBit通過留在desktop上的勒索信,告訴受害人連接一個暗網的入口網站(即LockBit揭秘網站),他們可以在其中協商和付贖金。該揭秘網站還允許受害者試用一次免費的解密操作(trial decryptor),因此受害者可以確認駭客擁有有效的解密密鑰。

關於LockBit勒索軟體被發現的錯誤,是經由一個地下網路犯罪論壇發佈的,LockBit的錯誤是在讓受害者試用一次免費解密機制中被發現的,它可用來作無限地免費解密。儘管此發現未包括其他證據,但該錯誤是由著名的俄羅斯駭客Bassterlord確認和公開的,該披露的可信性極高。 Bassterlod曾與多個勒索軟體組織合作,包括LockBit,REvil,Avaddon和RansomExx。

儘管受害者很難恢復其被加密所有的資料,但肯定會被大量受害者大量使用LockBit此錯誤。 對於該勒索軟體的受害者而言,肯定有所得益。通過以公開方式發布有關該錯誤的資訊,Bassterlord的舉動還引發了安全專家之間討論關於通報勒索軟體漏洞的正確方法。

McAfee安全研究總監John Fokker表示,正確的方法是向安全供應商或No More Ransom報告與勒索軟體相關的錯誤,安全供應商和No More Ransom項目均已建立了完善的機制,可以利用這些資料並幫助勒索軟體受害者,而不會提醒勒索軟體開發者,還適用於希望破壞競爭對手的駭客們。

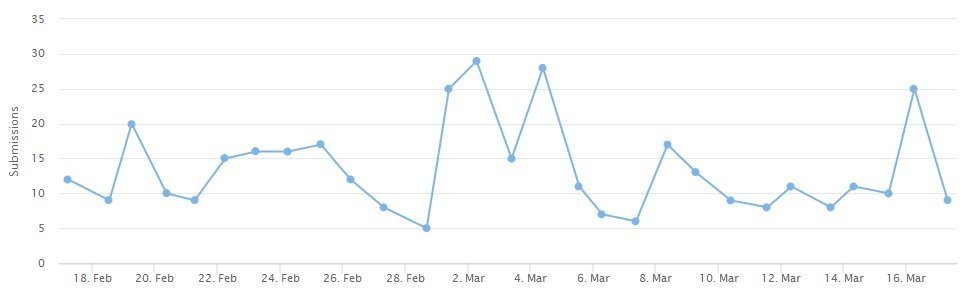

根據ID Ransomware平台提供的數據 ,LockBit勒索軟體仍在每週加密大約數十名受害者。

據相信由於LockBit的錯誤被公諸於世,該勒索軟體的背後駭客正忙於修補該錯誤,安全公司Malwarebytes的惡意情資分析師Marcelo Rivero說,LockBit的入口網站正在處於關閉狀態,這可表明駭客正在實施修補程式碼。

相關情資: