注意了!CL0P勒索軟體組織鎖定檔案傳輸管理系統GoAnywhere的零時差漏洞,在過去的 24 小時已新增了42名受害者

3 月 23日,多倫多市政府和英國跨國企業集團維珍證實,駭客通過流行的檔案傳輸服務Fortra GoAnywhere MFT(Managed File Transfer)管理控制臺中的零時差遠端程式碼執行(Remote Code Execution-RCE)漏洞即CVE-2023-0669存取了他們的數據。GoAnywhere 是一個可以託管在雲中或組織網路上的系統允許公司傳輸大量數據和其他大型檔案。

多倫多官員周四告訴IT外媒ITWorld Canada,他們正在調查入侵其GoAnywhere檔案傳輸系統的事件,多倫多是最近被添加到 CL0P揭秘網站CL0P Leaks的數十名受害者之一,市政府官員在一份聲明中表示,他們在 3 月 20 日,發現到被未經授權存取其城市數據,多倫多政府發言人Alex Burke說,多倫多市已確認,確實有第三方供應商未經授權存取了它們的數據,並表示市政府正在積極調查已識別檔案的詳細資訊。該發言人補充說,“未經授權存取城市數據與 Fortra 的 GoAnywhere 服務中的零零時差漏洞有關。Tech Crunch報導,自2022年 1 月下旬或 2 月初發生攻擊以來——確切日期未知——CL0P披露了它過利用Fortra GoAnywhere伺服器上的這個特殊漏洞入侵了 130 多個組織並竊取了他們的數據。從那以後,受害者名單每天都在持續增。

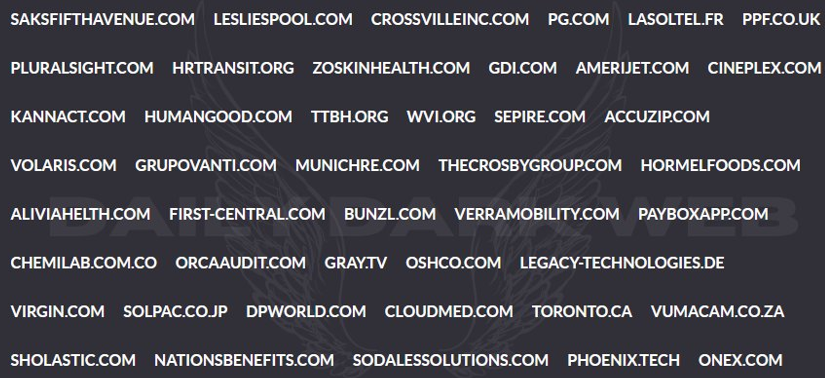

本週四,CL0P在其揭秘網站上增加了42名新受害者,其中包括多家知名組織,維珍集團、日本SOLPAC株式會社、英國養老金保護基金、美國電視廣播公司 Gray TV、P&G及Pluralsight等。當中英國維珍旗下點數兌換業務 Virgin Red證實已被駭客通過CVE-2023-0669漏洞入侵。一位發言人說,最近一個自稱 CL0P 的勒索軟體組織聯繫了我們,他們通過對我們供應商 GoAnywhere 的網路攻擊非法獲取了一些 Virgin Red檔案,發言人表示有問題的檔案不會對客戶或員工構成風險,因為它們不包含任何個人數據。

另外,線上學習平台 Pluralsight 也坦承它確實使用 Fortra 的 GoAnywhere Managed File Transfer 產品將平台使用數據“傳輸”給他們的專業服務客戶。“Pluralsight 的產品和基礎設施沒有受到這次事件的影響,”一位發言人說。“當 Forta 將此事件告知我們時,我們立即停止使用該產品,並通知所有受影響的客戶,並解釋了他們數據的潛在風險。”

上週,日本科技巨頭 Hitachi 和 Investissement Québec向資安外媒TechCrunch證實,他們因Fortra GoAnywhere的相關漏洞遭受駭客攻擊,被添加到 CL0P的名單。另外,世界第二大金屬和礦業公司力拓 (Rio Tinto) 表示,在被列入名單後,它正在調查這一問題。雲數據管理巨頭 Rubrik也證實,它遭到了駭客攻擊,而美國最大的醫療服務提供商之一Community Health System和Hatch Bank向監管機構通報了該事件。

Searchlight Cyber 的威脅情報分析師 Louise Ferrett 指出,這並不是CL0P第一次利用第三方軟體中的漏洞“大規模入侵”多家組織。

在 2020 年底和 2021 年初,CL0P勒索軟體組織使用相同的策略,結合使用零時差漏洞和新的 Web shell,攻擊了100 多個使用 Accellion檔案傳輸設備的組織,由於Accellion FTA的漏洞,多倫多市在 2021 年 4 月同樣遭受了數據外洩。