有被入侵和騎劫風險的 ICS/SCADA 設備包括,施耐德電機(Schneider Electric)與歐姆龍(OMRON)的Sysmac NEX可程式化邏輯控制器,開放平台通信統一架構 (OPC UA) 伺服器,另外,駭客也已開採華擎主機板驅動程AsrDrv103.sys的已知漏洞CVE-2020-15368

#注意了發電廠和液化天然氣設施

#關鍵基礎設施

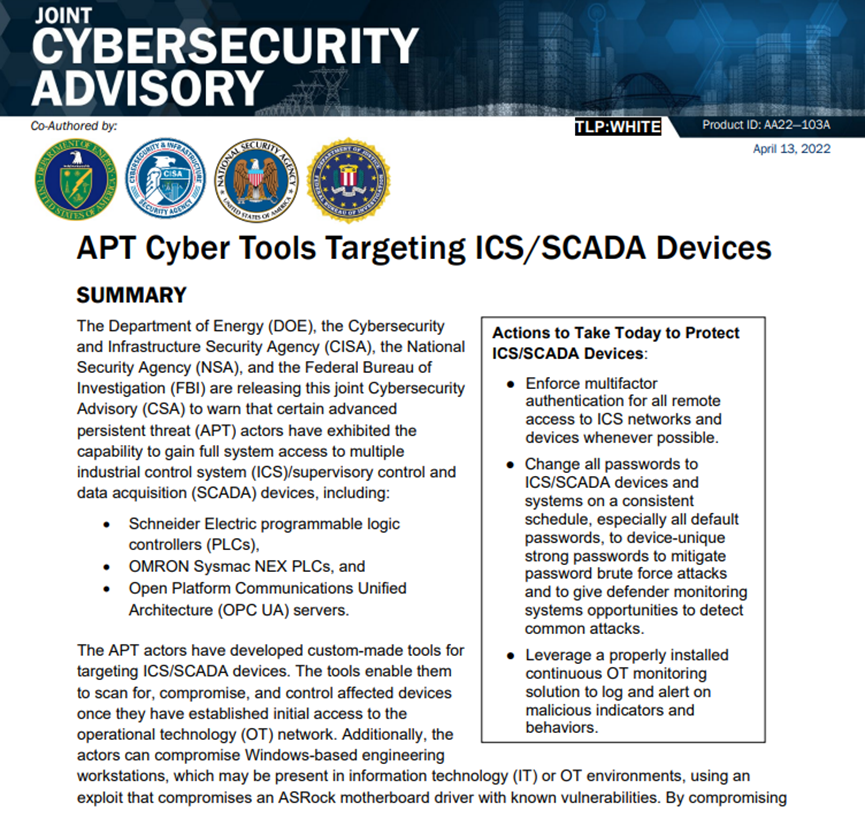

美國政府週三警告說,APT駭客部署專門的惡意軟體來維持對工業控制系統 (ICS) 以及監控與數據採集系統(SCADA)設備的存取。

多個美國政府機構包含美國能源部 (DoE)、網路安全和基礎設施安全局 (CISA)、國家安全局 (NSA) 和聯邦調查局 (FBI) 提供的聯合聯合安全公告,詳細介紹了APT駭客組織已經開發了針對 ICS/SCADA 設備的客製化工具,公告稱一旦在營運技術(OT)網路中建立存取權限,這些工具能使 APT駭客進行掃描、破壞和控制受影響的設備。

客製化的工具具有模組化架構,使駭客能與目標設備互動並進行高度自動化的攻擊。駭客可以利用這些模組掃描目標設備,對設備詳細資料進行網路偵查,將惡意配置/程式碼上傳到目標設備,備份或恢復設備內容,以及修改設備參數。

有被入侵和騎劫風險的 ICS/SCADA 設備包括:

*施耐德電機 MODICON 和 MODICON Nano 可程式化邏輯控制器 (PLC)

*歐姆龍Omron Sysmac NJ 和 NX 可程式化邏輯控制器(PLC)

*開放平台通信統一架構 (OPC UA) 伺服器

DOE、CISA、NSA 和 FBI 還發現,APT駭客組織還利用已知漏洞 CVE-2020-15368 來瞄準華擎主機板驅動程式(AsrDrv103.sys)藉此攻擊Windows系統,在OS核心執行惡意程式碼,這些機構表示,其目的是利用對 ICS 系統的存取權來提升特權,在網路內橫向移動,入侵IT與OT環境用於破壞液化天然氣 (LNG) 和電力環境中的關鍵任務功能。

雖然聯邦機構沒有分享有關公告中提到的駭客使用客製化的工具名稱,但工業網路安全公司 Dragos表示, 很有可能是一直被他們追踪並在今年初揭發的Pipedream惡意軟體並將Pipedream歸咎於一個名為 CHERNOVITE 的APT駭客組織,根據Dragos的說法,PIPEDREAM具有五個模組,EVILSCHOLAR、BADOMEN、DUSTTUNNEL、MOUSEHOLE和LAZYCARGO,通過這些模組能使CHERNOVITE進行網路偵察、劫持目標設備、篡改控制器的執行邏輯和破壞 PLC,從而有效地導致工業環境的安全性、可用性和控制力喪失。

另外,聯合安全公告建議所有擁有 ICS/SCADA 設備的關鍵基礎設施、能源業者等嚴加防範以保護系統。其中包括將 ICS/SCADA 系統和網路與企業和互聯網網路隔離,對所有遠端存取實施多因素身份驗證,並按時更改所有 ICS/SCADA 設備和系統的密碼,並建議組織制定網路事件回應計劃並定期實施,並維護已知良好的離線備份,以便在發生攻擊時更快地恢復。

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”