美國網路安全暨基礎設施安全局(CISA)日前正式將 SAP NetWeaver 的一項高風險漏洞(CVE-2025-31324)納入其「已知遭利用漏洞(Known Exploited Vulnerabilities, KEV)」目錄中。

此漏洞於上週被研究人員揭露為一項零時差(Zero-day)漏洞,CVSS 評分達到最高的 10 分(滿分 10 分),並已確認遭到實際攻擊者利用。全球數以千計直接暴露於網際網路的 SAP 應用系統正面臨重大潛在風險。

這個漏洞存在於 SAP NetWeaver 的 Visual Composer Metadata Uploader 元件,主要是因為缺乏適當的授權檢查,導致未經驗證的攻擊者(即未持有有效憑證者)可以直接上傳惡意可執行檔至目標系統。

一旦這些檔案成功上傳並執行,攻擊者將有機會完全接管 SAP 系統環境。SAP 已於 2025 年 4 月的 Security Patch Day 中發布修補程式以修正此問題。

資安業者ReliaQuest 的研究人員在調查多起攻擊事件時發現此漏洞,其中部分案例即便系統已套用最新修補程式仍遭入侵。

「我們於 2025 年 4 月 22 日發表了針對 SAP NetWeaver 系統遭攻擊的調查報告,進而發現這個關鍵漏洞,後來被 SAP 確認為 CVE-2025-31324,嚴重性評為 10 分。」ReliaQuest 的報告指出。「原先以為是遠端檔案包含(RFI)問題,經確認後實為無限制檔案上傳(Unrestricted File Upload)漏洞,SAP 隨即發佈修補程式,我們強烈建議立即套用。」

研究人員指出,SAP 系統由於被全球政府機關與大型企業廣泛採用,因此始終是攻擊者高度鎖定的目標。ReliaQuest 在漏洞公開前,已通報 SAP 並同步部署偵測機制以強化對客戶的防護。

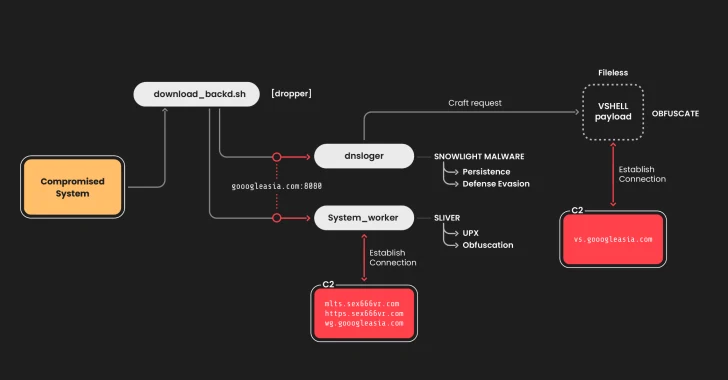

在實際攻擊案例中,威脅行為者透過特製的 POST 請求,利用 Metadata Uploader 上傳惡意的 JSP webshell,並使用 GET 請求進行遠端執行,藉此全面掌控目標系統。這些 webshell 多部署於同一個根目錄,具備類似功能,並重複使用來自公開 GitHub 上的遠端程式碼執行(RCE)專案代碼。

「此漏洞位於 /developmentserver/metadatauploader 端點,原設計是為 SAP NetWeaver 環境中的應用開發與配置流程處理 metadata 檔案。」報告中寫道,「但在我們調查的事件中,攻擊者藉由精心構造的 POST 請求,上傳 JSP webshell 至 j2ee/cluster/apps/sap.com/irj/servletjsp/irj/root/ 資料夾中,並透過簡單的 GET 請求執行,徹底控制系統,將此端點變成攻擊跳板。」

攻擊者所植入的 webshell(如 helper.jsp 或 cache.jsp)允許執行系統指令、上傳檔案與建立持久存取權限。有一個變種甚至結合 Brute Ratel 與 Heaven’s Gate 技術,以增強隱蔽性與操控能力,顯示這是一場針對系統全面滲透與資料竊取的高階威脅行動。

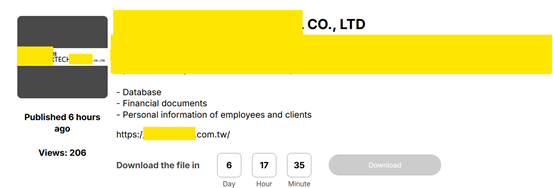

有趣的是,有些攻擊案例中,從初始入侵到後續行動之間存在數日間隔,研判攻擊者極可能是「初始存取仲介商」(Initial Access Broker),透過 VPN、RDP 或漏洞攻擊等方式獲取入侵點後,再轉售給其他威脅行為者。

「我們觀察到某次攻擊中,從取得初始存取權到進行後續操作花了數天時間,因此我們推測該攻擊者應為初始存取仲介,並透過地下論壇販售對受害組織的存取權限。」報告指出。

儘管有些受害系統已打上最新修補,攻擊行為仍成功,專家高度懷疑目前存在尚未公開的 RFI 弱點,正在被鎖定於 SAP NetWeaver 公開伺服器的攻擊中加以利用。

「根據現有證據,我們有高度信心認為此次攻擊涉及一個尚未揭露的遠端檔案包含(RFI)漏洞,目前尚無法確認是否只影響特定版本,但在多起案例中,受害伺服器都已套用最新修補。」報告補充。

根據 CISA 所發佈的《作業指令 22-01:降低已知遭利用漏洞之重大風險》(Binding Operational Directive, BOD 22-01),所有 FCEB(聯邦民營與行政單位)機構必須在指定期限前修補此類漏洞,以防遭受相關攻擊。

資安專家也強烈建議私部門機構定期檢視 KEV 清單,評估並修補企業內部基礎設施中可能存在的相關漏洞。

CISA 要求聯邦機構最遲須於 2025 年 5 月 20 日 前完成修補作業。