2021年6 月日本松下(Panasonic)曾發現其系統遭不明駭客入侵長達五個月

2020年8月日本柯尼卡美能達(Konica Minolta)曾遭勒索軟體RansomEXX攻擊

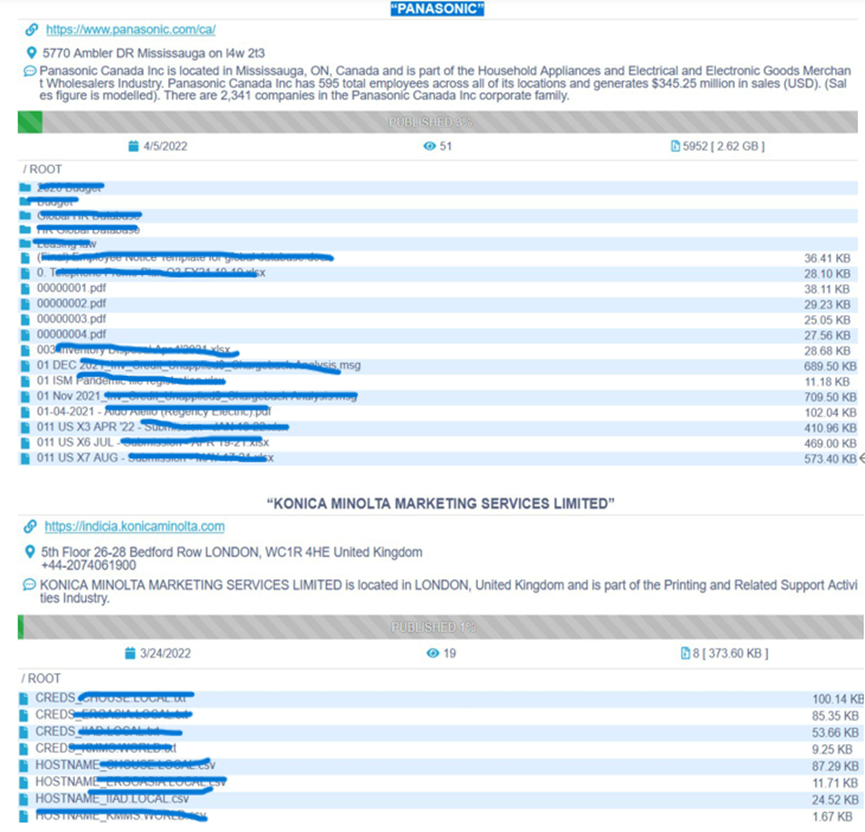

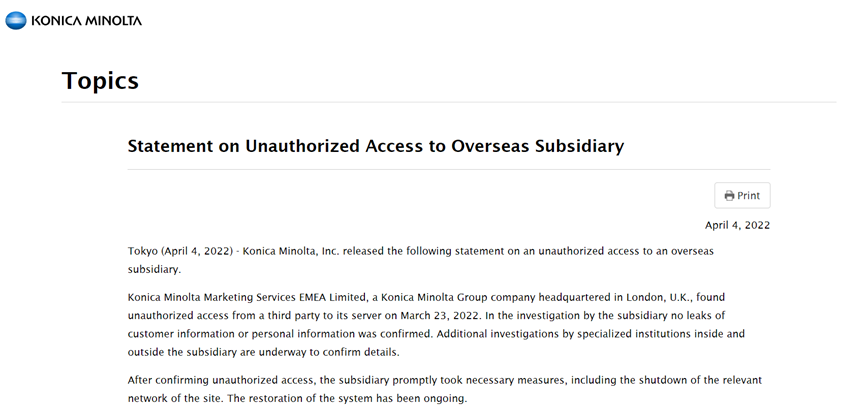

在清明連假期間的4月4日,日本Konica Minolta代旗下英國子公司Konica Minolta Marketing Services 公告,證實在3月23日發現非法第三方存取其內部系統,由於檢測到入侵行為,該公司已採取措施包括停止對外連線,恢復備份等相關程序,並稱沒有員工個資或客戶資料外洩,據觀察,操作Conti勒索軟體的駭客組織亦於4月3日在其揭秘網站Conti Leaks,發佈了部分從Konica Minolta英國盜來的相關數據,約370KB。

另外,根據Conti Leaks日本Panasonic的加拿大子公司Panasonic Canada,亦是Conti勒索軟體的受害者,Conti聲稱已盜出屬於Panasonic Canada內部銷售和其他敏感數據,目前已釋出約2.7GB的數據,Panasonic Canada暫沒針對是否遭Conti入侵或其內部發生資安事件作出回應。

Conti是目前的主流勒索軟體,亦是一個人為操作的「雙重勒索」型勒索軟體,採用威脅曝光企業資料和加密資料勒索的雙重勒索策略, Panasonic Canada和Konica Minolta Marketing Services很有可能已回絕駭客支付贖金的要求,因此數據遭外洩。值得一提的是, Konica Minolta 和Panasonic的日本母公司內部也分別發生過資安事件, 2020年7月底日本柯尼卡美能達(Konica Minolta)曾遭勒索軟體RansomEXX攻擊,系統斷線數日; 2021年6 月日本松下(Panasonic)遭受了長達約五個月的入侵。

日本企業資安防禦不足,在去年和今年許多企業遭受網路攻擊,而這是值得台灣企業注意的警訊。

* 2022 年 3 月日本汽車零件大廠電裝公司(DENSO) 遭 Pandora勒索軟體攻擊

* 2022 年 3 月豐田的重要零部件供應商小島工業受到網路攻擊,最終導致豐田全國工廠必須停工。

* 2022 年 3 月三桜工業遭Conti勒索軟體攻擊毒手

*日本的輪胎製商普利司通在2月28日公佈,旗下普利司通美洲(Bridgestone Americas)遭到網路攻擊

*2021年2 月底環球晶旗下GlobalWafers Japan遭新型勒索組織Pandora,被盜1Tb數據

*2021年12 月底日本的東京コンピュータサービス(東京計算機服務株式會社)的企業網路遭Night Sky勒索軟體的攻擊

*Olympus的歐洲分公司在2021年9月份遭到BlackMatter勒索軟體攻擊,10月份其美洲分公司又被網攻。

*2021年9月底,日本跨國電子企業JVC KENWOOD遭Conti入侵, 1.5TB 數據被竊,並遭勒索700 萬美元

*2021年6月,日本富士軟片 (FUJIFILM )為對抗潛在的勒索軟體攻擊,關閉系統,斷開與外部連線

*2021年5月,日本富士通(Fujitsu)的ProjectWEB平台經非法第三方存取,造成政府機構的數據外洩,包含日本外交部,交通部,內閣網路安全中心,和成田機場等現已經暫停使用該平台。

有關Conti勒索軟體的部分入侵指標(Indicator of compromise -IOCs):

SHA 256:

fa13f5a811e591c79f3207500604455879f34edf6ace61d5e34d54c3a5e8af64

ef2cd9ded5532af231e0990feaf2df8fd79dc63f7a677192e17b89ef4adb7dd2

f0278073fc7f61f547b0580522abc519630041e41782f86af1113ad0242f2da0

f092b985b75a702c784f0936ce892595b91d025b26f3387a712b76dcc3a4bc81

e64e350861b86d4e05668bc25e6c952880f6b39ca921496ccce1487dbf6acab6

SHA 1:

de2569f4f8591fb7d56af7165360811f7a2858ff

b96d0b726e1a2ff46847db035599291b8423aff4

cfdd6e3a69b12d43af94cb0441db3e1ef93f74f8

b374eb643b20e47cd9c45811c09e4e73b5871506