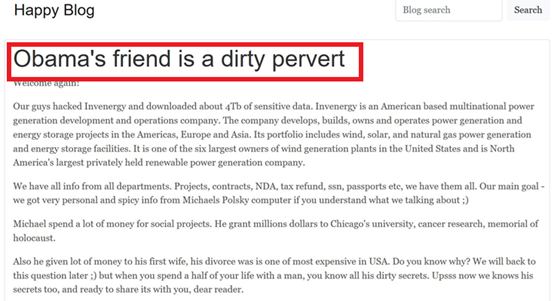

REvil在其揭秘網站Happy Blog以標題“奧巴馬的朋友是個骯髒的變態”來介紹再生能源業者Invenergy

總部位於美國的可再生能源公司Invenergy遭到駭攻,該公司在6月11日發布了一份電子郵件聲明給彭博社並證實了這一點。據稱,該公司在其某些系統上檢測到未經授權的活動後,對其網路展開了調查,而勒索軟體REvil的背後駭客也直接在其揭秘網站公佈是他們所作的。

Invenergy 是一家跨國再生能源業者,該公司在美洲、歐洲和亞洲開發、建造、擁有和運營發電和儲能項目。其產品組合包括風能、太陽能和天然氣發電和儲能設施。它是美國六大風力發電廠所有者之一,也是北美最大的私營可再生能源發電公司。

REvil在其揭秘網站Invenergy的頁面,聲稱竊取了大量數據:“我們擁有所有部門的所有資訊。項目、合約、保密協議、退稅、ssn、護照等。”為了迫使Invenergy付贖金,REvil還威脅要洩露有關Invenergy的億萬富豪執行長Michael Polsky的尷尬細節,REvil聲稱掌握了一些隱私與火辣(personal and spicy)的資訊,包含Polsky 的私人信件、有關他與第一任妻子 Maya 離婚的敏感事實以及這位富翁企業家的照片,Invenergy 沒有對這些說法發表任何評論。

據Forbes報導,Polsky在 1976 年以 500 美元從蘇聯烏克蘭移民到美國後,通過建立電力公司積累了 15 億美元的財富。2007 年,一名法官裁定,Maya Polsky 女士應獲得她當時丈夫的一半現金和資產,約 1.8 億美元,這是當時歷史上最昂貴的離婚案之一。

REvil聲稱已準備好與Invenergy進行長期的交涉,最後還在 Invenergy的頁面附上了Polsky上 Forbes封面的照片。

Invenergy 表示其運營並未受到攻擊的影響,沒有數據被加密,並補充說:“Invenergy 尚未支付也不打算支付任何贖金”。

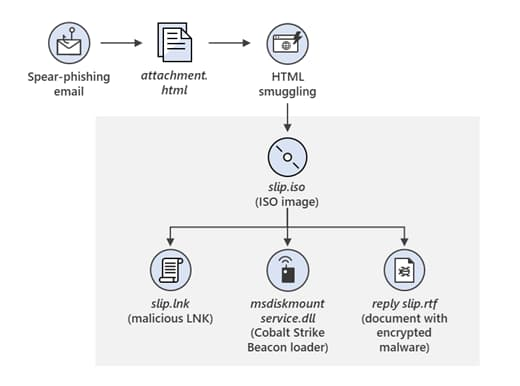

有關REvil勒索軟體的情資:

https://otx.alienvault.com/pulse/60620612447fce2d8297e899

https://otx.alienvault.com/pulse/5d94e526aed10286c1219a4e

https://otx.alienvault.com/pulse/5dfb4e6841d3dcb0058366ff

*****竣盟科技快報歡迎轉載,但請註明出處。