近期資安圈再度出現一起具高度針對性的攻擊行動。思科(Cisco)旗下威脅情報團隊 Talos 揭露,一個代號為 UAT-10362 的駭客組織,正持續對台灣非政府組織(NGO)與學術機構發動魚叉式釣魚攻擊,並透過一款新型 Lua 架構惡意程式 LucidRook,建立後續滲透與控制能力。從整體攻擊設計來看,這並非隨機散播的惡意活動,而是具備明確目標與策略的長期行動。

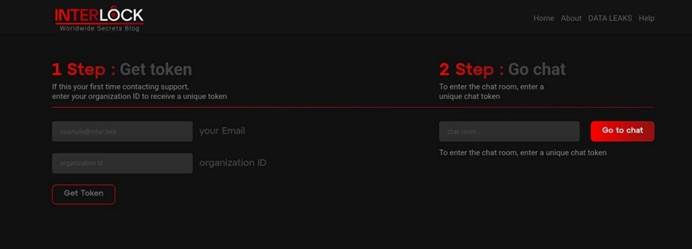

這波攻擊最早可追溯至 2025 年 10 月。攻擊者透過疑似已取得授權或遭濫用的郵件基礎設施發送釣魚信,內容設計相當精細,包含短網址與加密壓縮檔,甚至直接在信中提供解壓縮密碼,刻意降低收件者的戒心。一旦使用者點擊並解壓檔案,真正的攻擊才開始展開。

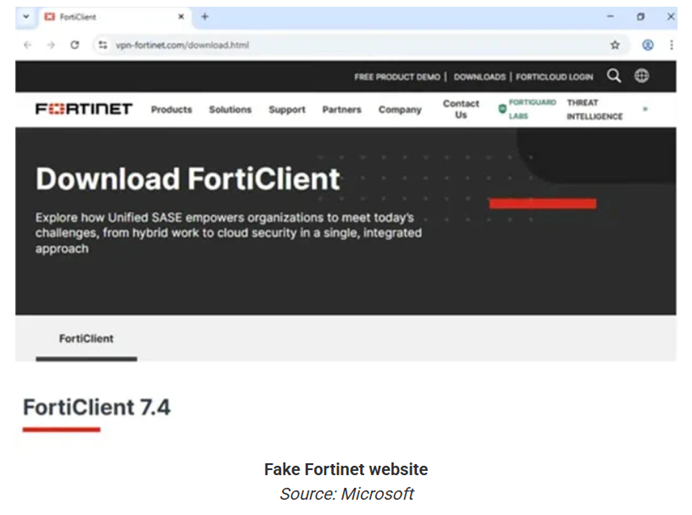

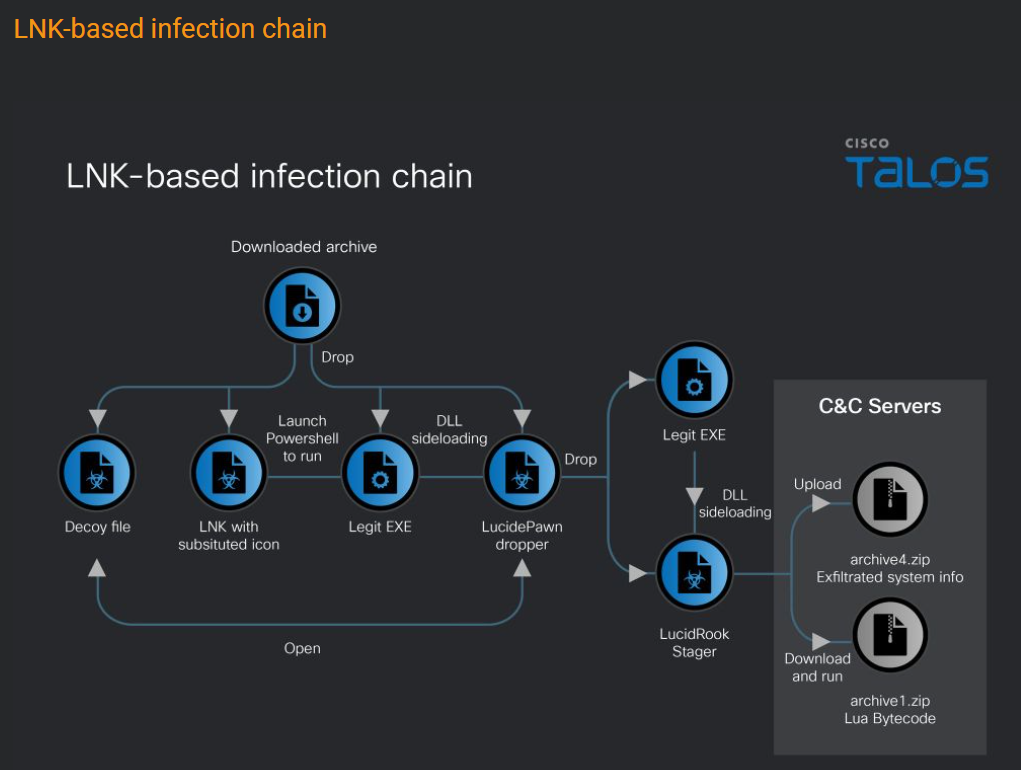

在技術層面,UAT-10362 展現出相當成熟的攻擊鏈設計。無論是偽裝成 PDF 的 LNK 檔,或是冒充防毒工具的 EXE 程式,本質上都圍繞著同一核心技術——DLL Side-loading。攻擊者巧妙利用合法系統工具與正常執行檔作為掩護,載入惡意元件 LucidPawn,再進一步啟動最關鍵的載入器 LucidRook。整個過程中,使用者往往只看到文件被開啟或「掃毒完成」的提示,卻難以察覺系統已被植入後門。

真正值得關注的是 LucidRook 本身的設計思維。它並非傳統單一功能的惡意程式,而是一個高度模組化的「階段式載入平台」。透過內嵌 Lua 5.4.8 解譯器,並結合 Rust 編譯元件,攻擊者可以在受害主機上動態下載、解密並執行後續的 Lua Bytecode。換言之,LucidRook 更像是一個可擴展的攻擊框架,而非固定功能的惡意程式,這也使其在行為上更加隱匿且難以被傳統防毒機制偵測。

此外,該攻擊行動展現出明確的地緣針對性。負責投遞的 LucidPawn 在執行前,會檢查系統語系是否為「zh-TW」,僅在符合台灣使用環境時才會繼續運作。這種地理圍欄(geofencing)機制,一方面確保攻擊精準命中目標,另一方面也有效降低在國際沙箱或資安研究環境中被提前偵測的風險。從攻擊者的角度來看,這代表其已具備成熟的反分析能力與行動紀律。

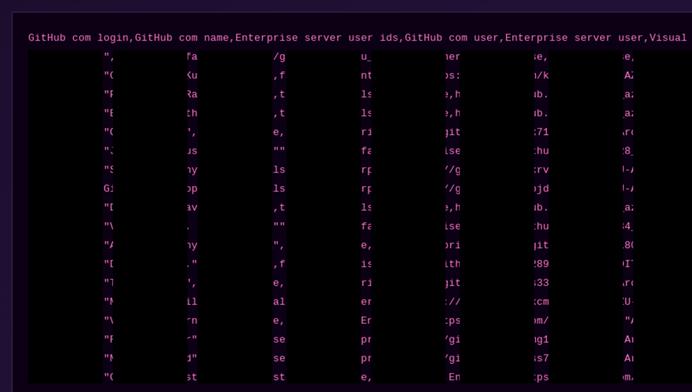

在基礎設施運用上,UAT-10362 同樣採取低調且分散的策略。Talos 指出,攻擊者濫用 OAST(Out-of-band Application Security Testing)服務,以及已遭入侵的 FTP 伺服器作為指揮控制(C2)節點,刻意隱身於看似正常的網路流量之中。同時,研究人員也發現另一工具 LucidKnight,能透過 Gmail 暫存信箱外傳系統資訊,顯示攻擊者可能先進行目標偵察與篩選,再決定是否進一步部署 LucidRook,形成一套分階段的滲透流程。

從資安專業角度來看,這起事件反映出當前攻擊趨勢的幾個重要轉變。首先,攻擊已從過去的大規模掃描,轉向高精準、低噪音的滲透模式,特別鎖定 NGO 與學術單位,背後可能涉及更複雜的情報蒐集或地緣政治目的。其次,攻擊者大量濫用合法工具與系統元件,使得防禦方難以僅依賴傳統特徵碼或防毒機制進行攔截。最後,模組化與腳本化的惡意程式設計,讓攻擊行為可以隨目標環境即時調整,大幅提升持續潛伏與橫向移動的能力。

對台灣而言,這類針對 NGO 與學界的攻擊,已不只是單純的資安事件,而更可能是長期資訊蒐集與認知作戰的一環。如何從單點防禦提升至整體治理,包括端點行為監控、異常流量偵測,以及人員資安意識的強化,將成為未來防禦此類進階威脅的關鍵。