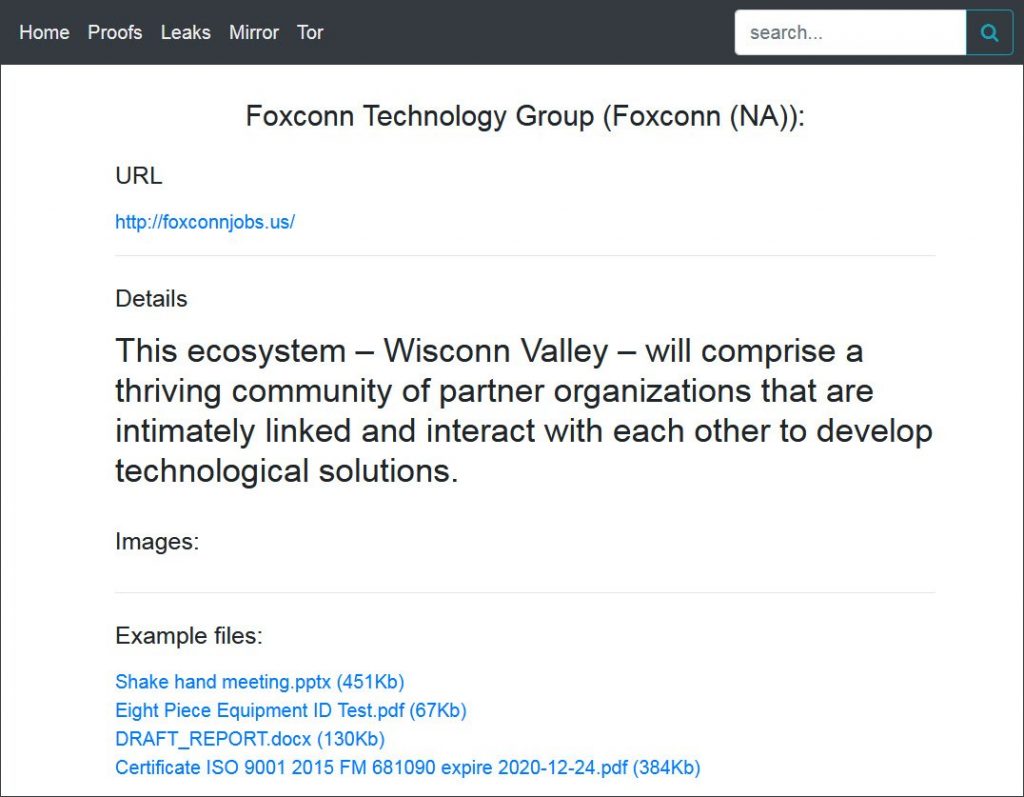

在11月29日,感恩節週末,DoppelPaymer勒索軟體的背後駭客加密了富士康墨西哥工廠的系統(位於墨西哥Ciudad Juárez, Chihuahua的富士康CTBG MX設施)。該工廠於2005年開業,富士康將其用於向南美洲和北美洲的所有地區組裝和運輸電子設備,駭客聲稱在加密目標系統之前已經竊取了未加密的檔案。富士康在全球擁有80萬名員工,2019年的收入為1,720億美元。DoppelPaymer在其揭秘網站上聲稱:

-已加密約1,200台伺服器

-竊取了100 GB的未加密檔案

-刪除的20-30 TB備份

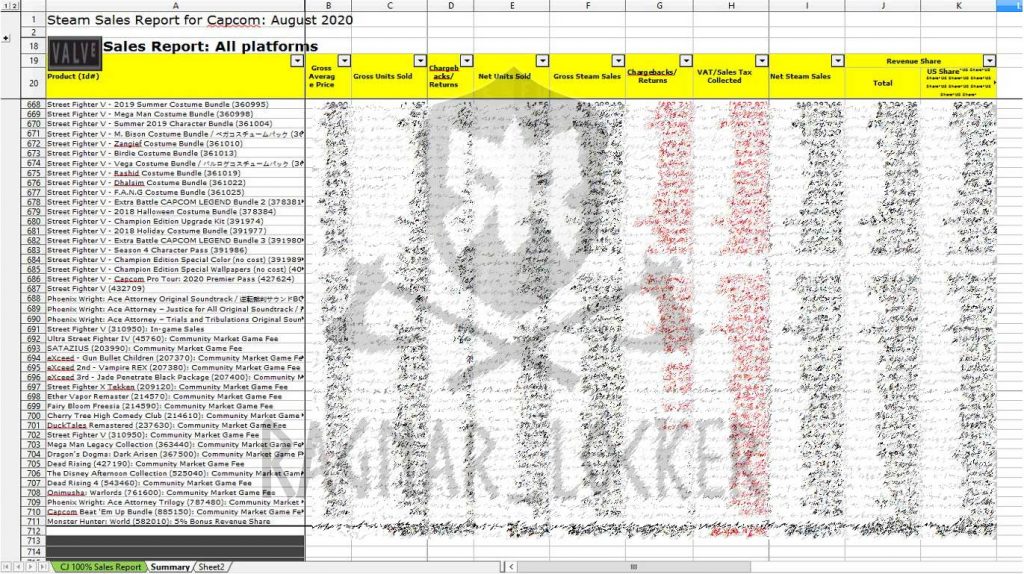

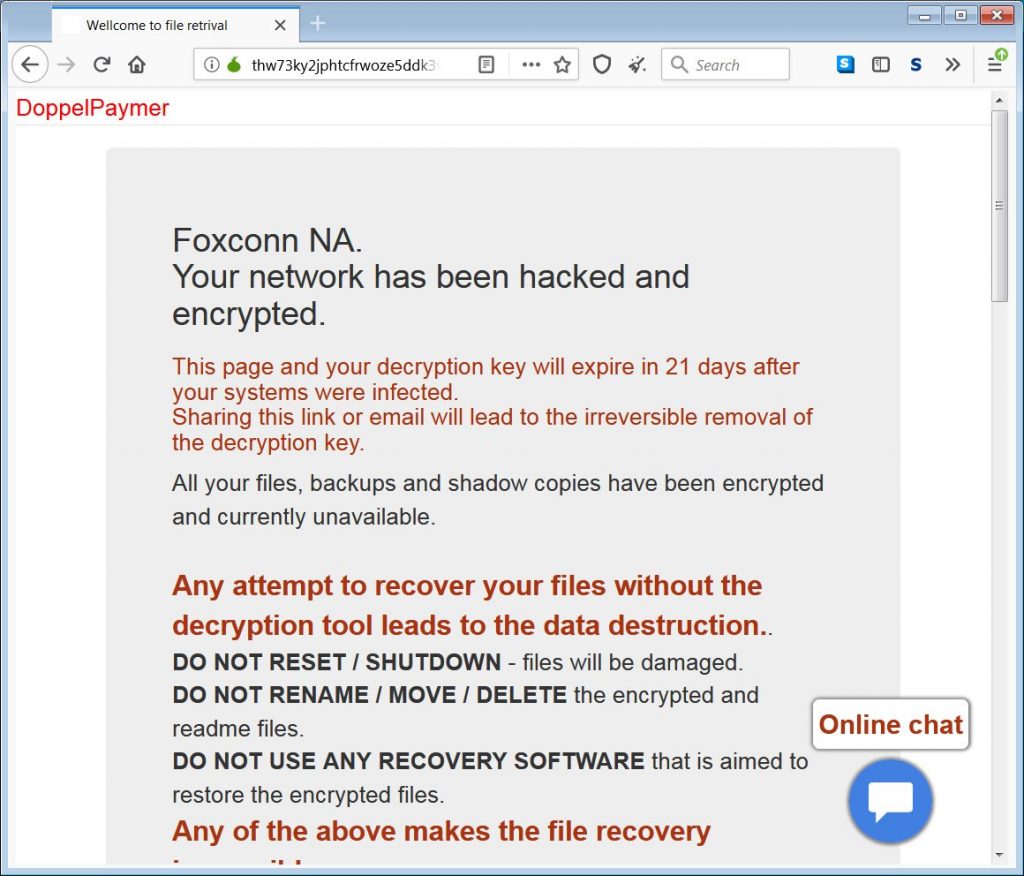

在DoppelPaymer的揭秘網站上已上載了部分富士康的數據,屬於富士康NA的檔案。

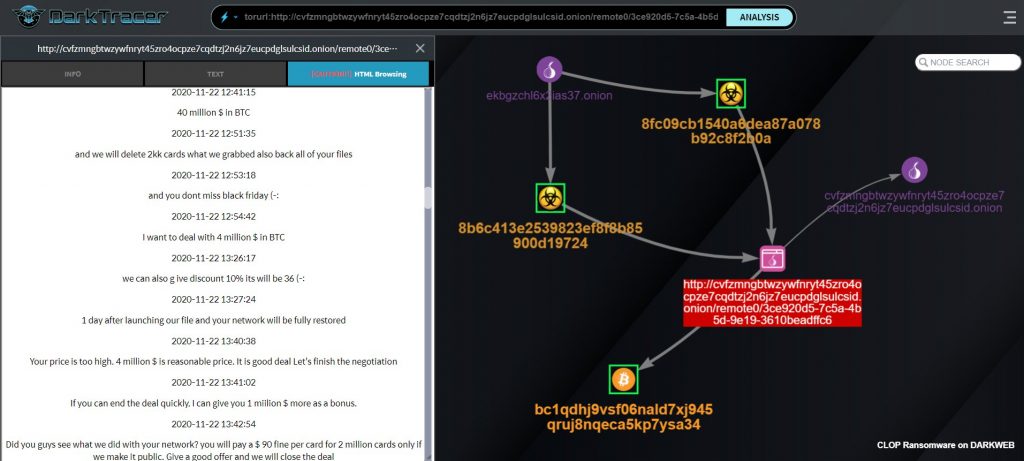

DoppelPaymer網站上富士康的頁面

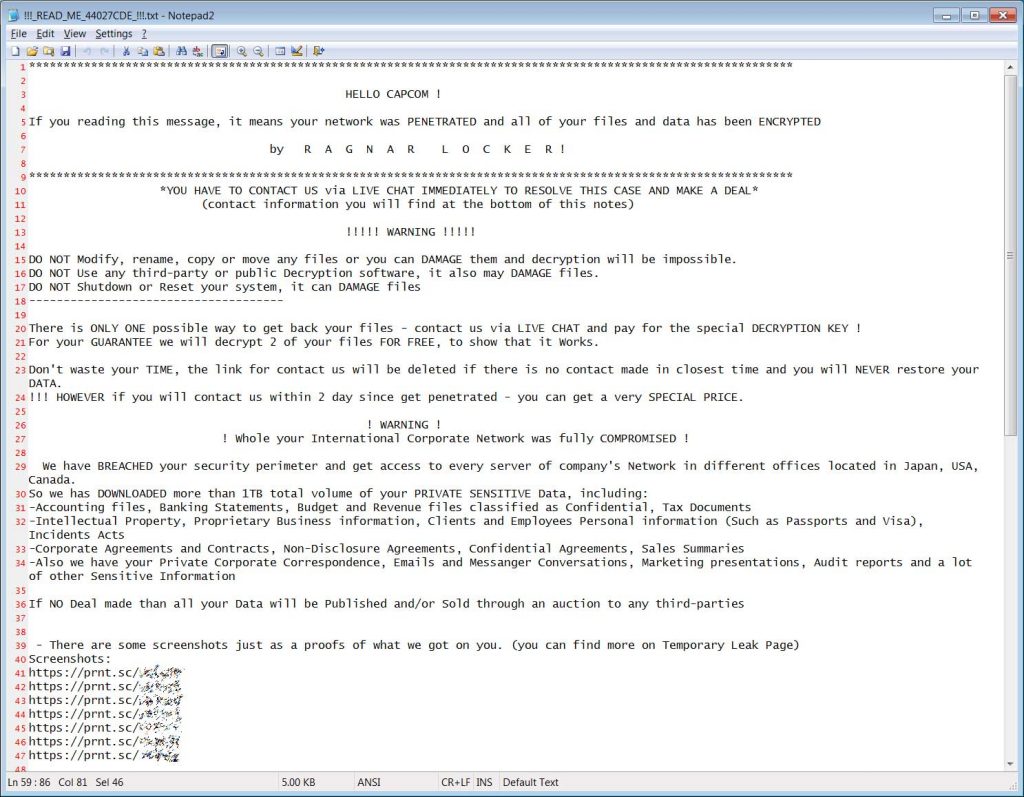

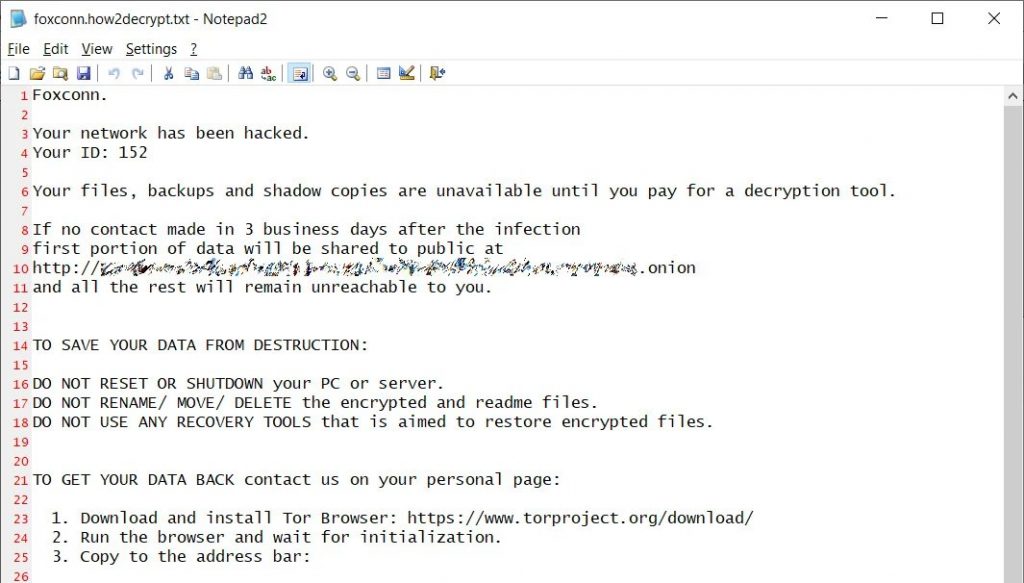

DoppelPaymer對富士康的勒索信,勒索信說:“如果在3個工作日內沒有聯繫,則第一部分數據將被公開。” 鑑於最後期限是上週,富士康有可能已經聯繫了駭客。勒索信中包含一個指向DoppelPaymer Tor付款站,含富士康頁面的鏈接,DoppelPaymer索要1804.0955 BTC的贖金,按今天的比特幣價格計算,約為34,686,000美元。

資安媒體BleepingComputer報導了這次攻擊的消息並稱“洩漏的數據包括通用業務文檔和報告,但不包含任何財務資料或員工的個人詳細資料。” DoppelPaymer向媒體表示:“我們加密了北美廠區,並非整個Foxconn,大約是1200-1400台服務器,並且不只工作站,還有大約75TB的雜項備份,我們銷毀了大約20-30TB的數據。” 此次之前,DoppelPaymer也曾攻擊仁寶電腦。

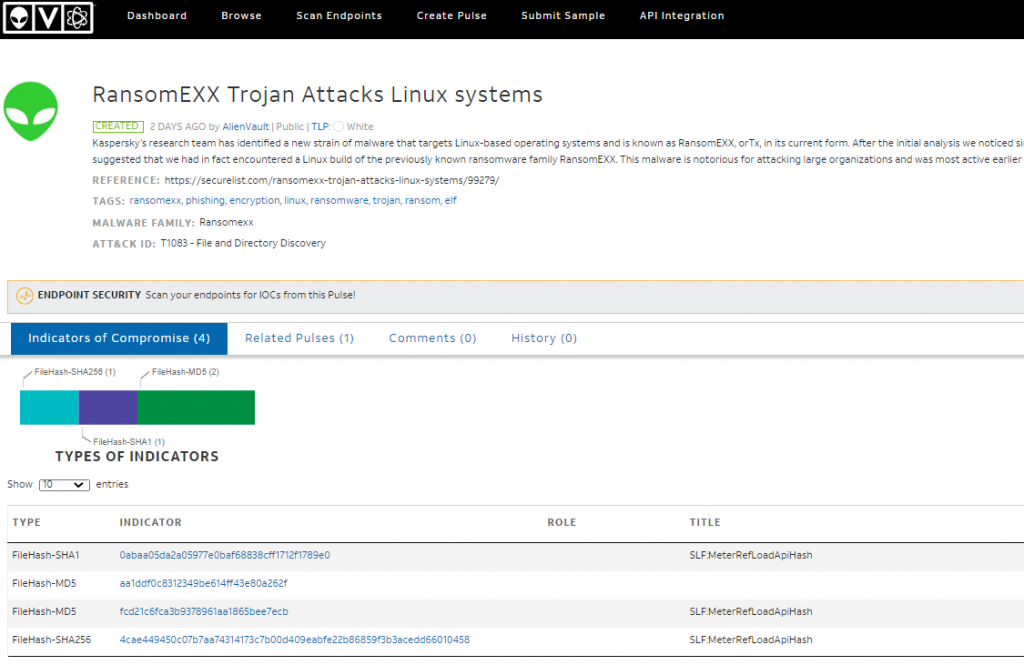

關於DoppelPaymer的情資就在竣盟科技代理的 AlienVault OTX 情資平台上:

https://otx.alienvault.com/pulse/5d9378b8f36a91c436c5f93c

https://otx.alienvault.com/pulse/5d2c622be8a567f673db85cd

*****竣盟科技快報歡迎轉載,但請註明出處

#情資才是王道