#情資才是王道

ESET的資安研究員發現了一種新型針對銷售點(POS)的惡意軟體,他們將其稱為ModPipe。 ModPipe能影響Oracle的MICROS RES 3700 POS系統,該系統已被全球成千上萬的酒吧,餐廳和酒店業使用。

Oracle將RES 3700描述為“當今業界安裝最廣泛使用的餐營管理軟體”。該軟體套件用於管理PoS,會員計劃,報告,庫存,促銷和行動支付。

ModPipe後門以其模組化結構而著稱,可實現進階功能。由專家分析的模組之一,名為GetMicInfo,使用了一種演算法可允許操作員通過從Windows註冊表中解密密碼來收集數據庫密碼。

“讓該後門程式與眾不同的是它的可下載模組及其功能,它包含一種自定義演算法,該演算法旨在通過從Windows註冊表值中解密來收集RES 3700 POS數據庫密碼。”ESET的分析:“這表明後門的作者對目標軟體有深入的了解,並選擇了這種複雜的方法,而不是通過諸如鍵盤記錄之類的更簡單的方法來收集數據。”

ModPipe過濾的憑證允許操作員訪問數據庫內容,包括各種定義和配置,狀態表以及有關POS交易的資料。

儘管財務數據(例如信用卡號和有效期)受到RES 3700 POS系統中實施的加密的保護,但威脅執行者可以使用另一個可下載的模組來解密數據庫的內容。

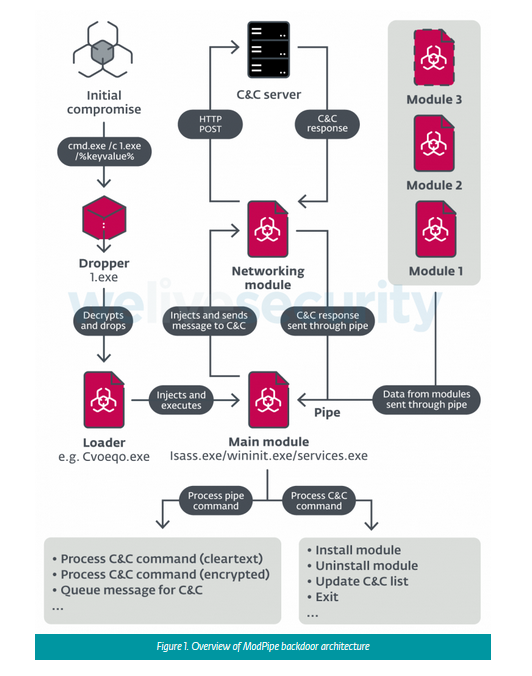

ModPipe的模組化體系結構由基本組件和可下載模組組成:

- Initial dropper 其中包含下一階段持久性加載程式的二進位檔(32位和64位),並將適當的版本安裝到受感染的電腦上。

- Persistent loader,可解壓縮並加載主模組的下一個階段。

- Main module是執行惡意軟體主要功能的核心組件。它能建立與其他惡意模組進行連線的管道,卸載或安裝這些模組,並充當處理模組與攻擊者的C&C伺服器之間的連線調度。

- Networking module 用於與C&C連線。

- Downloadable modules是旨在向後門添加特定功能的組件,例如能夠竊取數據庫密碼和配置資料,掃描特定IP地址或獲取正在運行的進程及其加載的模組的列表功能。

ESET也詳細介紹的其他模組包含“ ModScan 2.20”,用於收集有關已安裝的POS系統的其他數據(例如版本,數據庫伺服器數據),以及“ Proclist”,用於收集有關當前正在運行的進程的詳細資料。

研究人員總結說:“ ModPipe的體系結構,模組及其功能也表明其編寫者對目標RES 3700 POS軟體具有廣泛的了解。” “編寫者的熟練程度可能來自多種情況,包括竊取專有軟體產品並對其進行反向工程,濫用其洩漏的零件或從暗網市場購買程式碼。

有關ModPipe後門的情資就在竣盟科技代理的 AlienVault OTX 情資平台上:

https://otx.alienvault.com/pulse/5fad7ec43bd4572731eec59d

Source: https://www.welivesecurity.com/2020/11/12/hungry-data-modpipe-backdoor-hits-pos-software-hospitality-sector/

*****竣盟科技快報歡迎轉載,但請註明出處