資安專家警告說,一個新的勒索軟體組正在迅速升級威脅活動,到目前為止,第四季度已有數十名受害者受到勒索攻擊。

根據Digital Shadow,Egregor勒索軟體的背後網路罪犯最初是在10月份對Barnes&Noble以及視頻遊戲開發商Ubisoft和Crytek發起攻擊的。

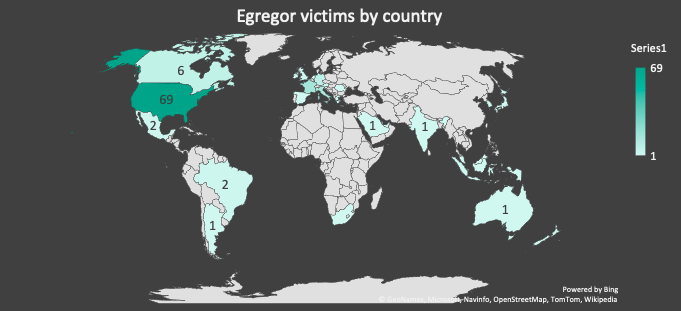

實際上,該罪犯組織自9月以來就一直活躍,當時它使15名受害者受害。從9月25日(15個事件)到10月31日(51個事件),Egregor受害者增加了240%,到11月17日,該事件增加了43%,使事件總數達到71

許多Egregor受害者來自工業品和服務業(38%),到目前為止,目前絕大多數(83%)都來自美國。

Digital Shadows稱,該惡意軟體本身為具有多種內置的反分析技巧,例如代碼混淆和打包payload。更具體地說,利用Windows的API 來加密payloads的數據。除非資安團隊可以提供正確command line的參數,否則無法解密數據,也無法分析惡意軟體。

“當提供正確的command line參數時,惡意軟體將通過注入iexplore.exe進程來執行,對所有文本文件和文檔進行加密並在加密文件的每個文件夾中放入勒索信,此過程包括遠端電腦和伺服器上的檔案,都是通過檢查LogMeIn事件日誌得來”

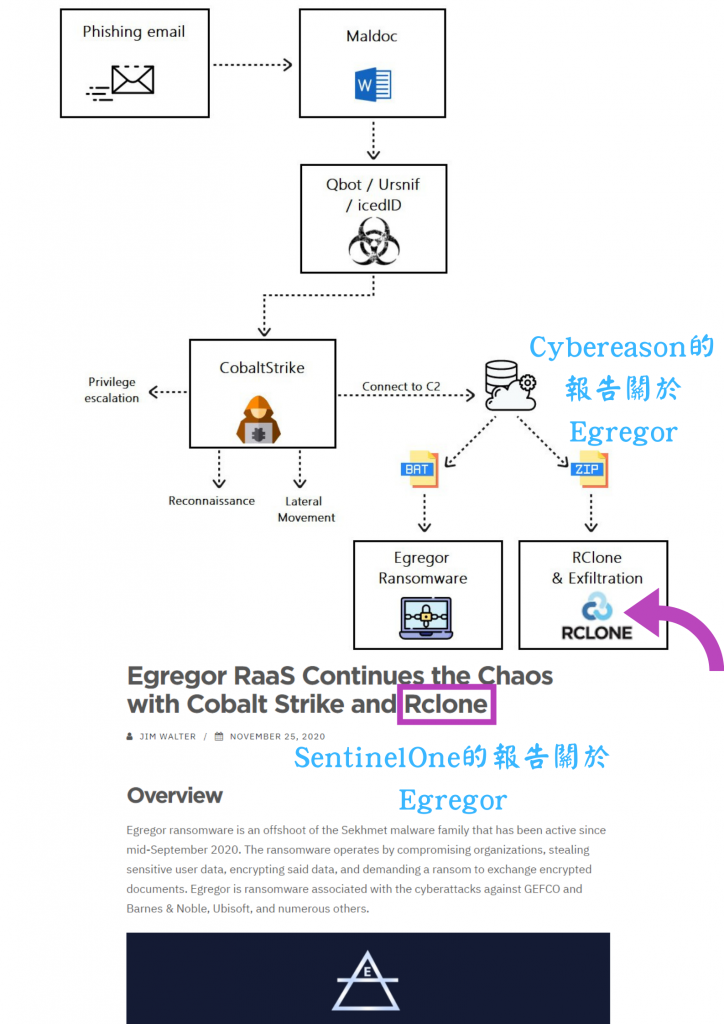

另外包括Cybereason 和 Sentinel One的報告都指出, Egregor除了使用滲透測試工具Cobalt Strike外,也同時利用RCLONE的Client端進行用戶數據滲透。

關於Egregor勒索軟體的情資就在竣盟科技代理的 AlienVault OTX 情資平台上:

https://otx.alienvault.com/pulse/5fbed263fa9e196c722eff7a

*****竣盟科技快報歡迎轉載,但請註明出處