美國國家安全局建議將企業網路的DNS流量(無論是否經過加密)僅發送到指定的企業DNS解析,避免使用第三方DNS解析器,來阻止威脅行為者對DNS流量竊聽和竄改,並阻止對內部網路數據的存取。

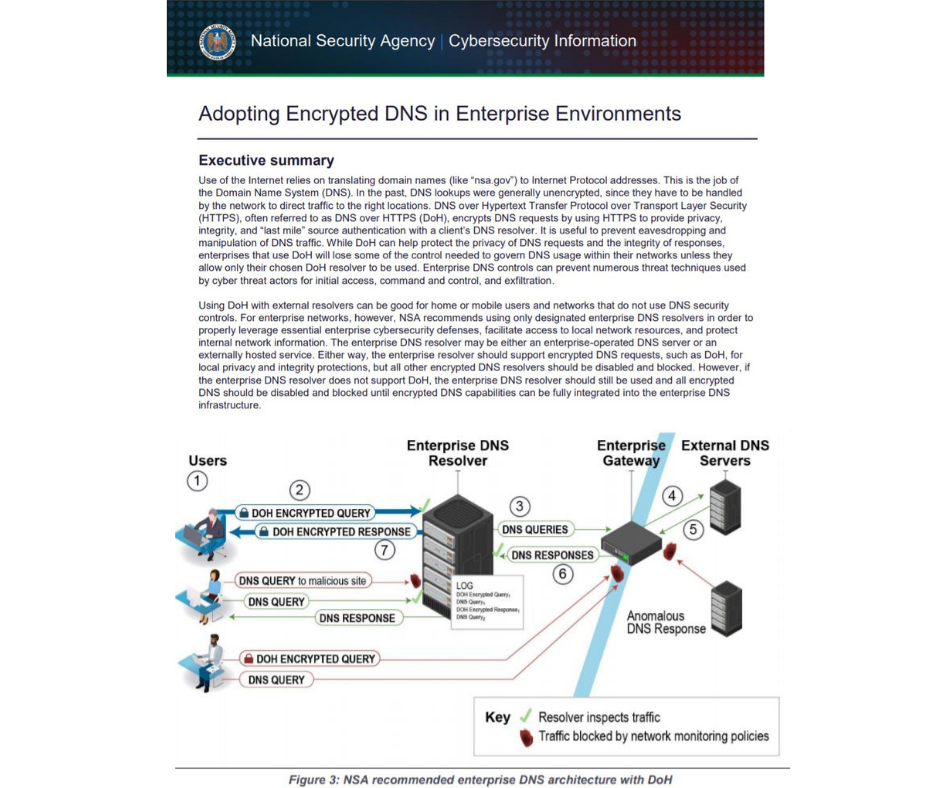

DNS over HTTPS(DoH)是一個以HTTPS加密解析網域名稱的協定,NSA表示如果未在企業中正確部署加密的DNS技術,即DNS over HTTPS,則攻擊者可能會濫用它。最安全的方法是僅使用公司自己指定的企業DNS伺服器進行加密或未加密的DNS流量。

NSA補充說,如果企業 DNS 解析器不支援 DoH,則仍應使用企業 DNS 解析器,並且應禁用和阻止所有加密 DNS,直到加密 DNS 功能能夠完全整合到企業 DNS 基礎結構中。NSA還建議在管理員禁用其網路上的DoH,也要阻止“已知的DoH解析器上IP地址和網域”,防止客戶端嘗試使用自己的DoH解析器而不是使用DHCP分配的DNS解析器。

NSA的指南還提供了有關DoH用途以及正確配置DoH以增強企業DNS的安全性的控制。

更多有關NSA指南的內容,請至以下連結: